2024“美亚杯”第十届中国电子数据取证大赛个人赛WP(缺少内存和恶意程序版)

2024“美亚杯”第十届中国电子数据取证大赛个人赛WP(缺少内存和恶意程序版)

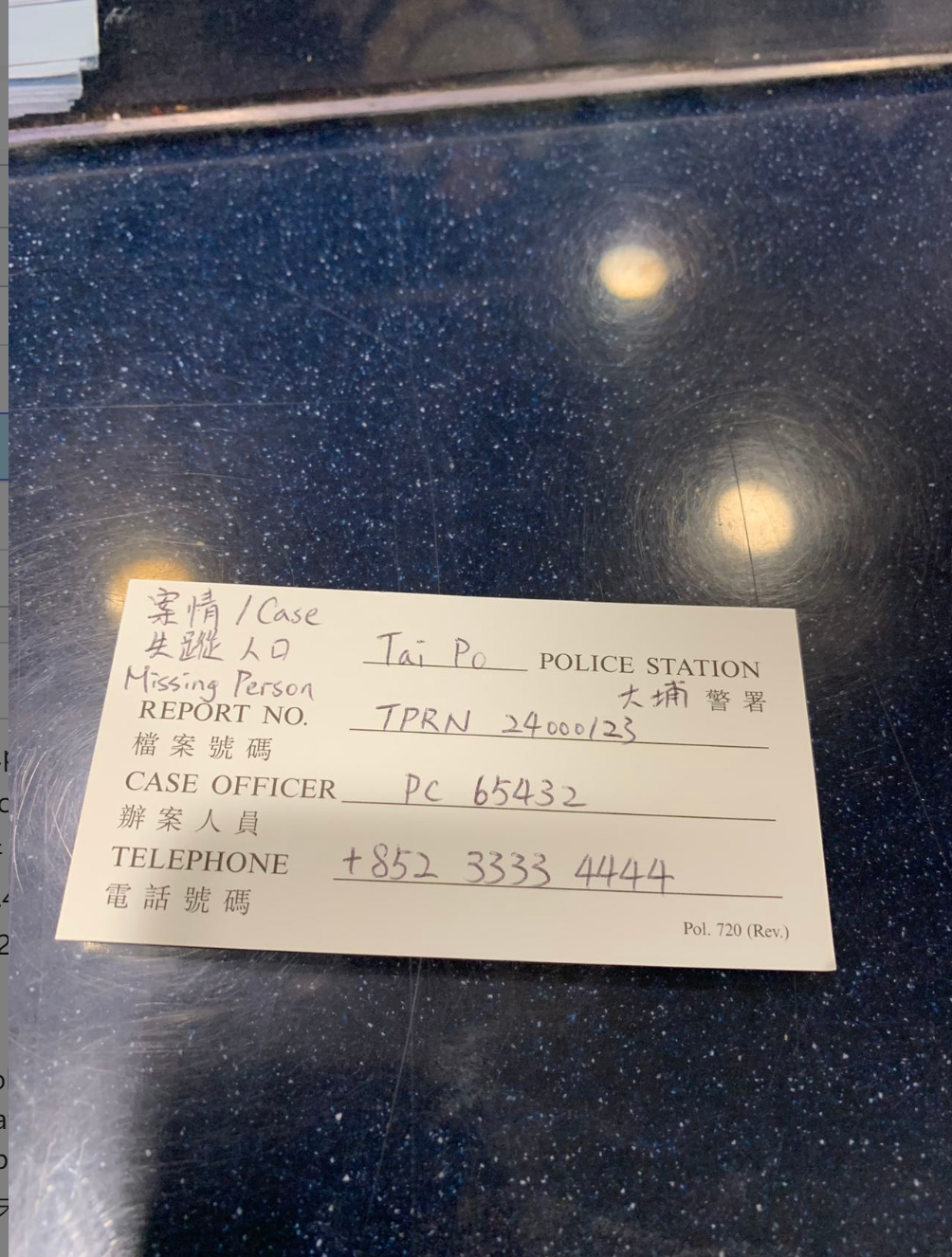

1. [单选题] Emma已经几天没有收到她姐姐Clara的消息了,报警失踪,她焦虑地将手机提交给警察,希望能找到线索。警察将手机交给你进行电子数据取证。你成功提取了Emma手机的镜像。请根据取证结果回答以下问题。根据Emma_Mobile.zip,Emma和Clara的微信聊天记录,Emma最后到警署报案并拍摄写有报案编号的卡片,拍摄时的经纬值是多少?(2分)

A. 22.451721666667, 114.171853333333

B. 22.451553333333, 114.172845

C. 22.451928333333, 114.170503333333

D. 22.451638333333, 114.16993

A. 22.451721666667, 114.171853333333

这题显然是要找图片,所以可以利用火眼文件分类的功能在emma手机图片里面找到

但是exif并没有经纬度信息,其他地方找了一圈也没有,但是发现这个图片来自微信文件夹,和聊天记录有关系,但是emma手机看聊天记录不方便,所以先去看看clara的手机,在clara和emma的微信聊天记录找到再次找到图片

根据图片对应到Emma手机的message_2.sqlite数据库,找到对应的图片消息记录

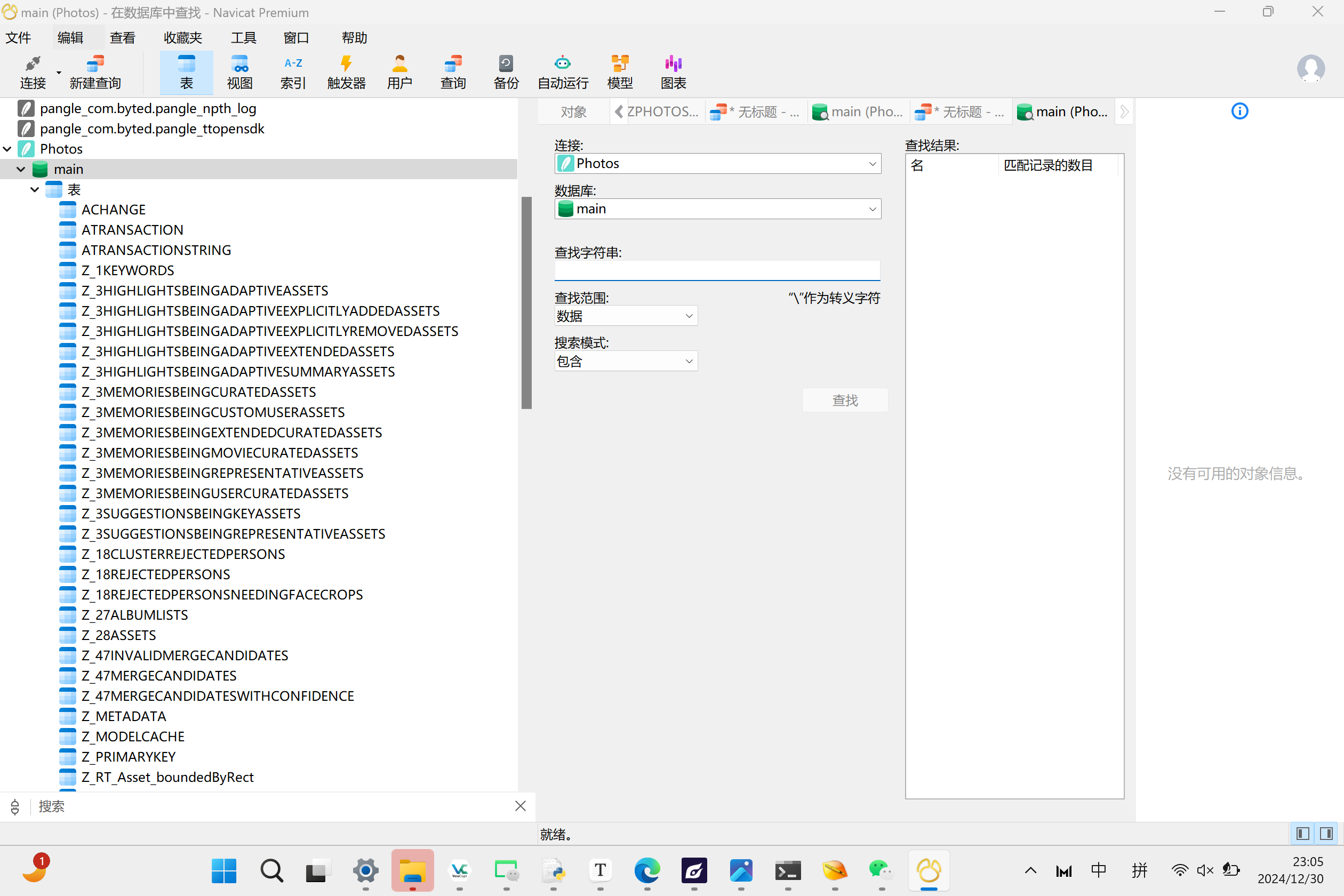

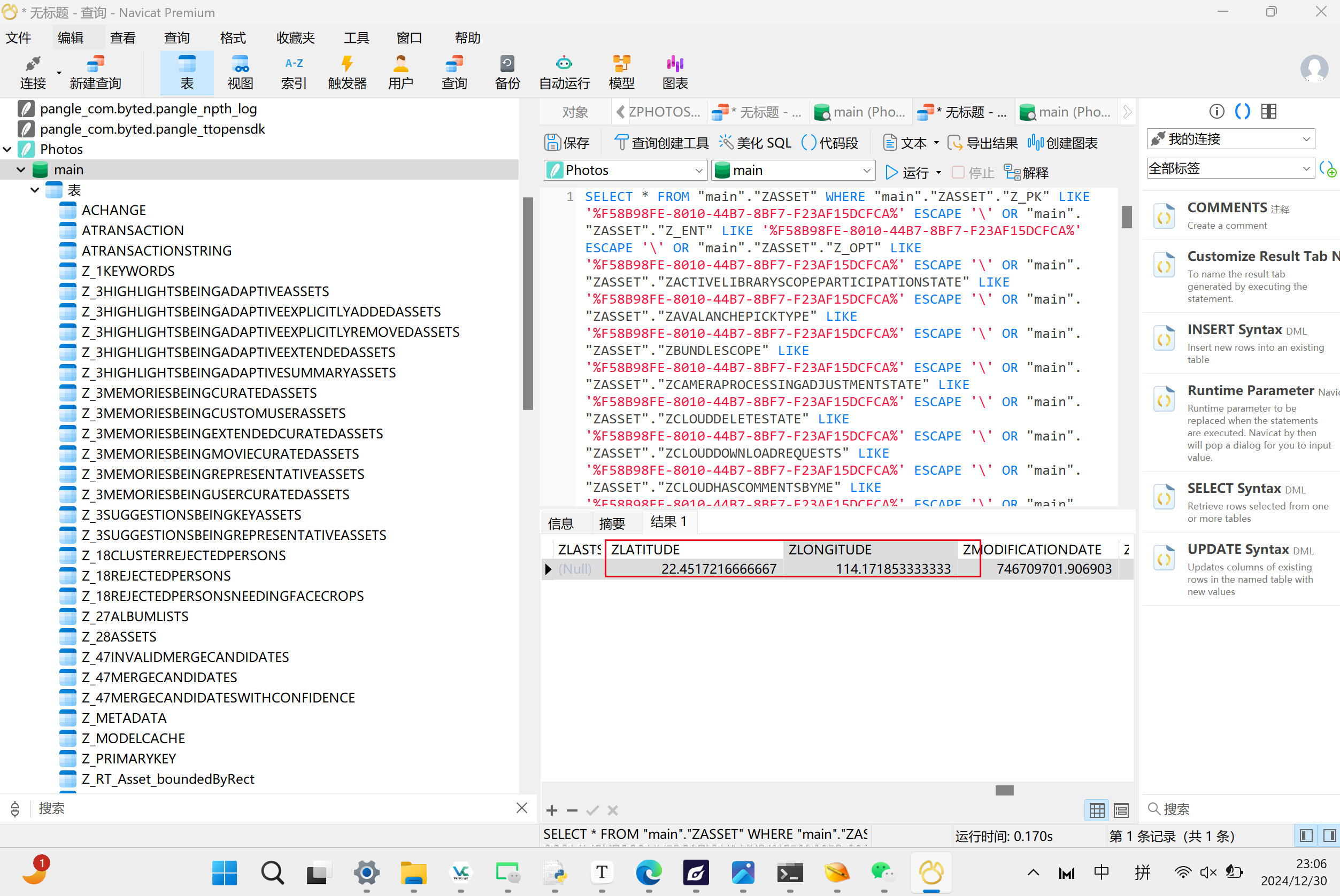

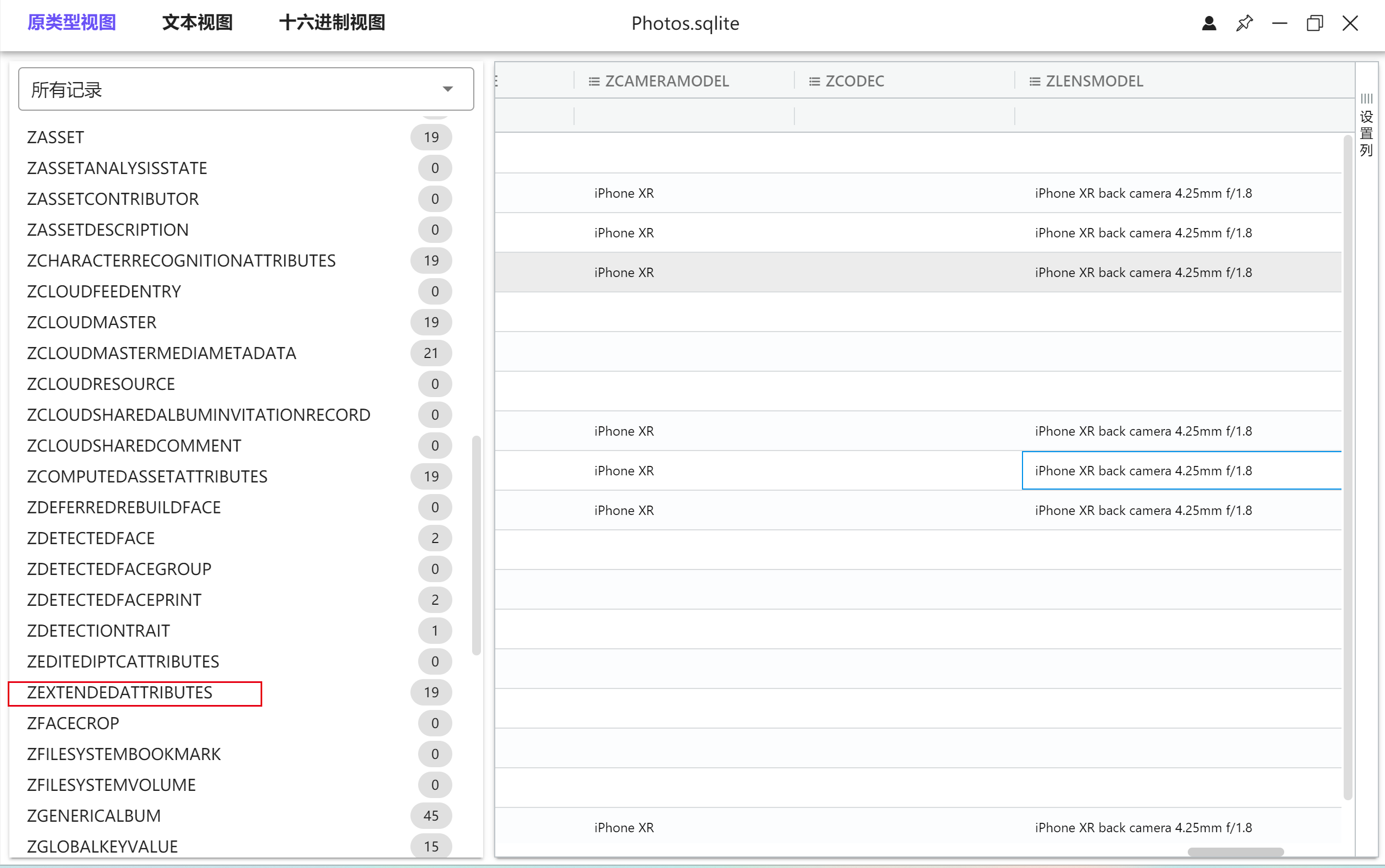

找到图片文件的的多媒体资源url(uuid),并以此对应到Photos.sqlite相同uuid的照片讯息(这里可以用navicat的全数据库查找功能直接找)

A

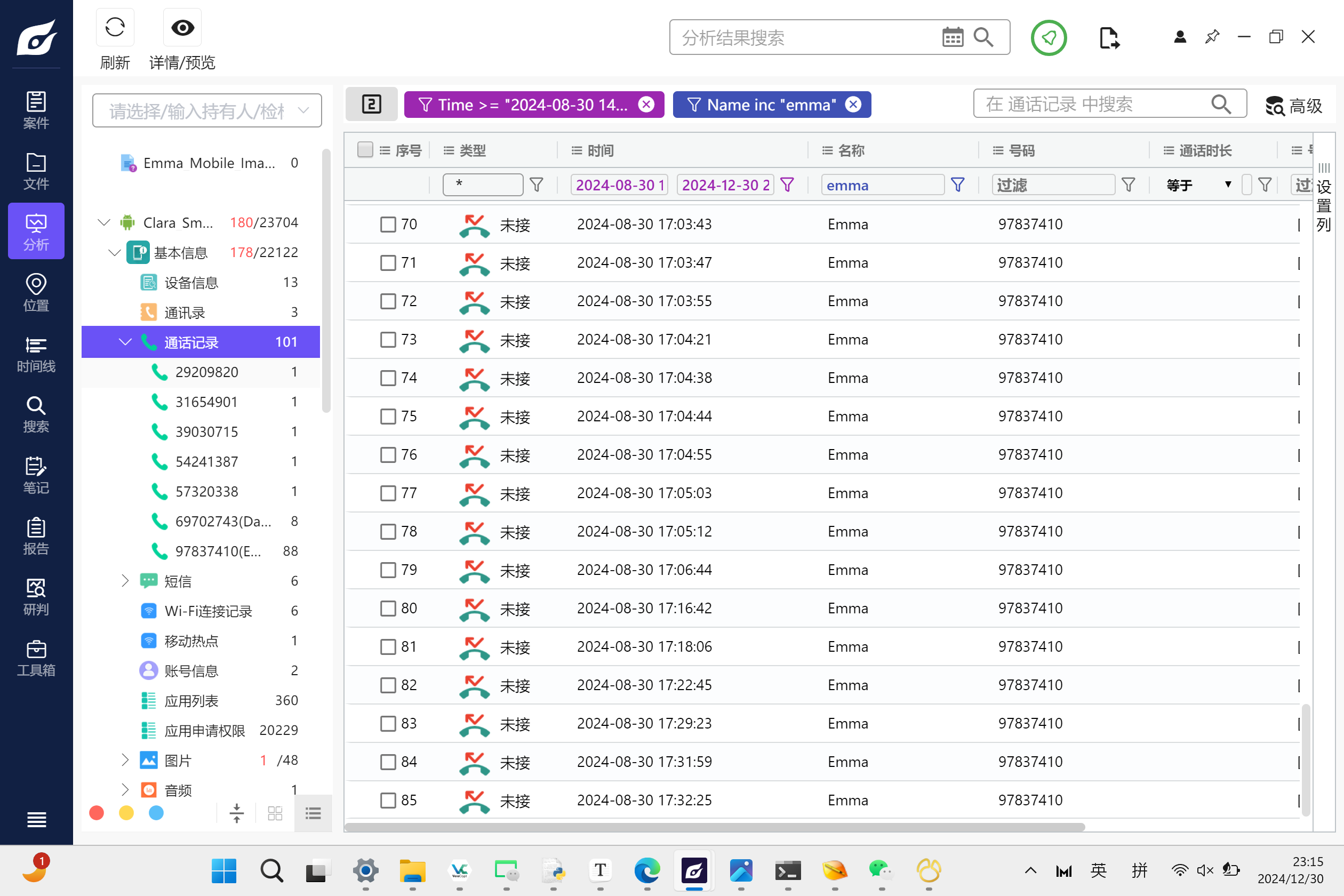

2. [单选题] 根据Emma_Mobile.zip,2024年8月30日下午两点后Emma共致电Clara多少次?(1分)

A. 85

B. 86

C. 87

D. 88

D. 88

这里也是直接看clara比较方便,筛选条件后是85条,A

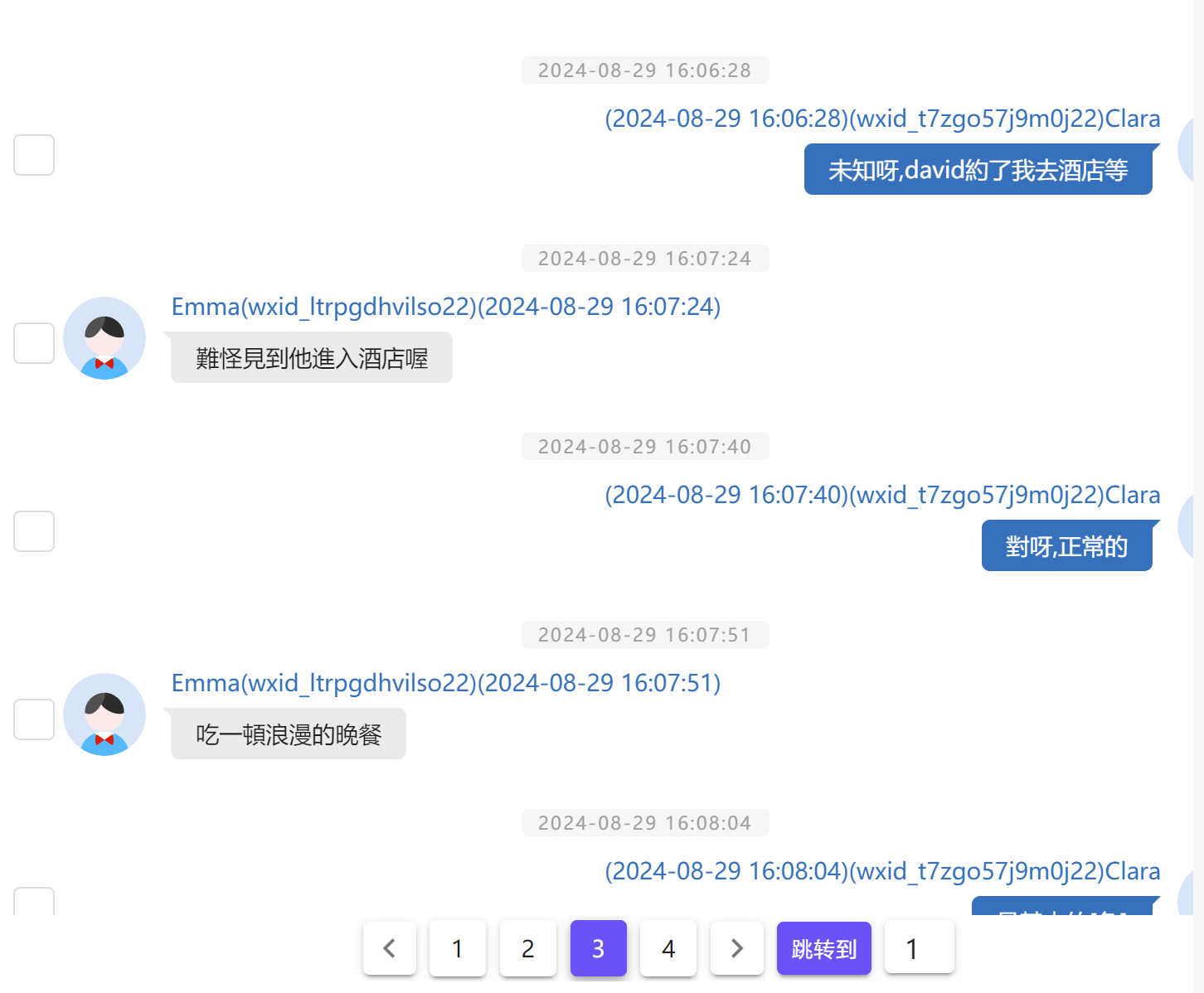

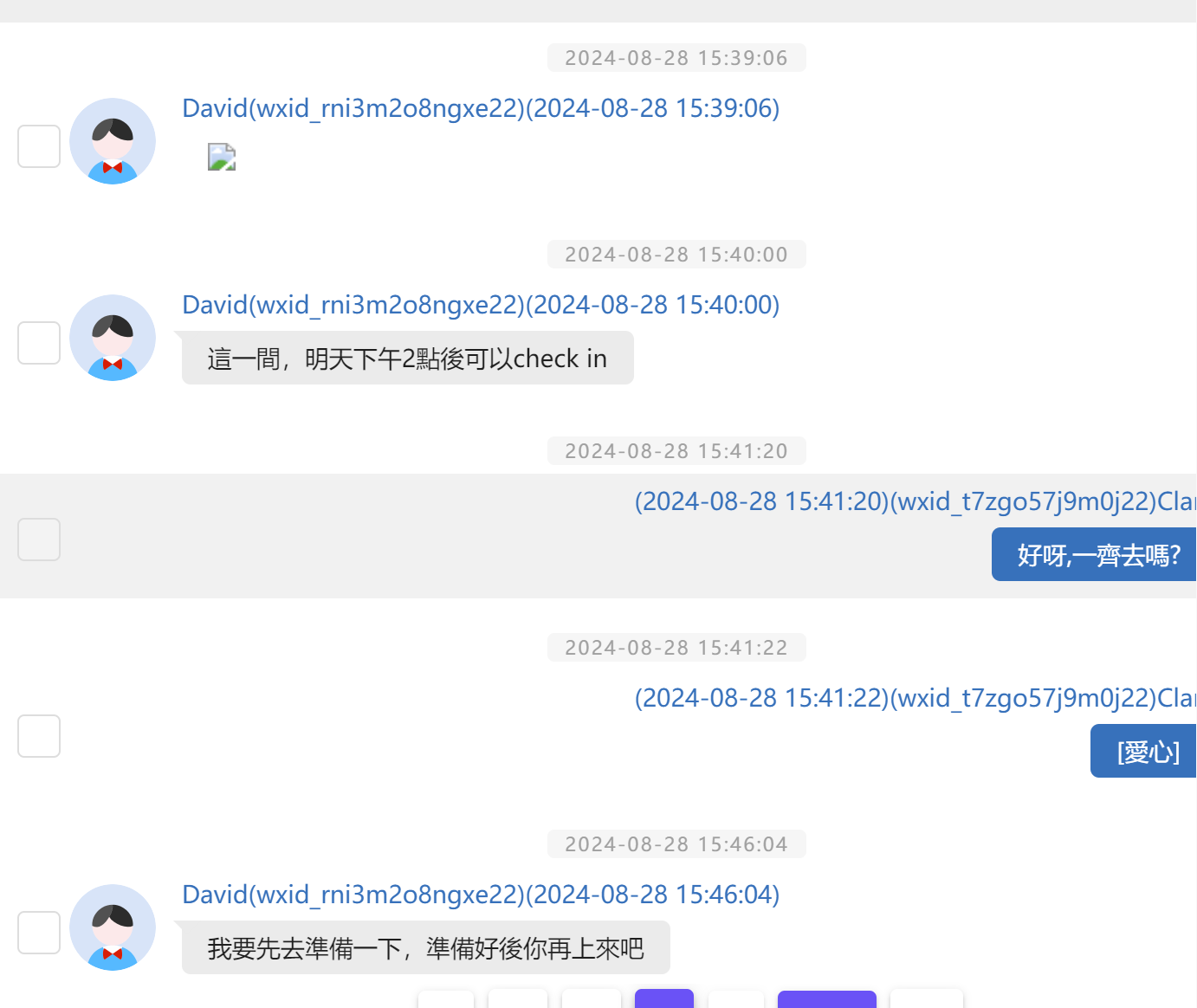

3. [单选题] 根据Emma和Clara的微信聊天记录,Clara失踪前曾告诉Emma会到哪里?(1分)

A. 到酒店和丈夫David庆祝结婚周年

B. 吃自助餐

C. 约了朋友见面

D. 去旅行

A

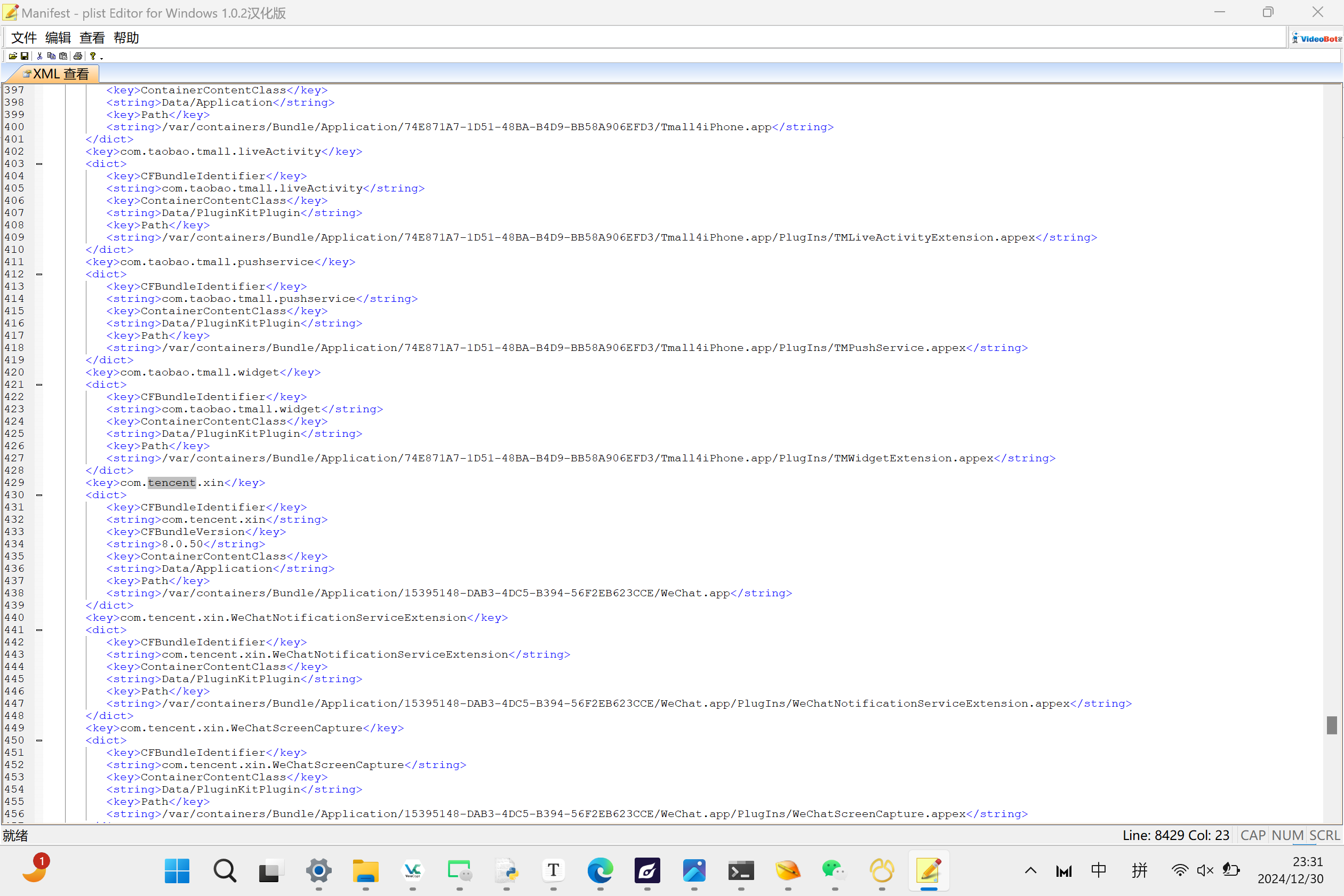

4. [填空题] 参考Emma_Mobile.zip,Emma的iPhone XR内微信应用程序的版本是多少?(2分)

4. [填空题] 参考Emma_Mobile.zip,Emma的iPhone XR内微信应用程序的版本是多少?(2分)

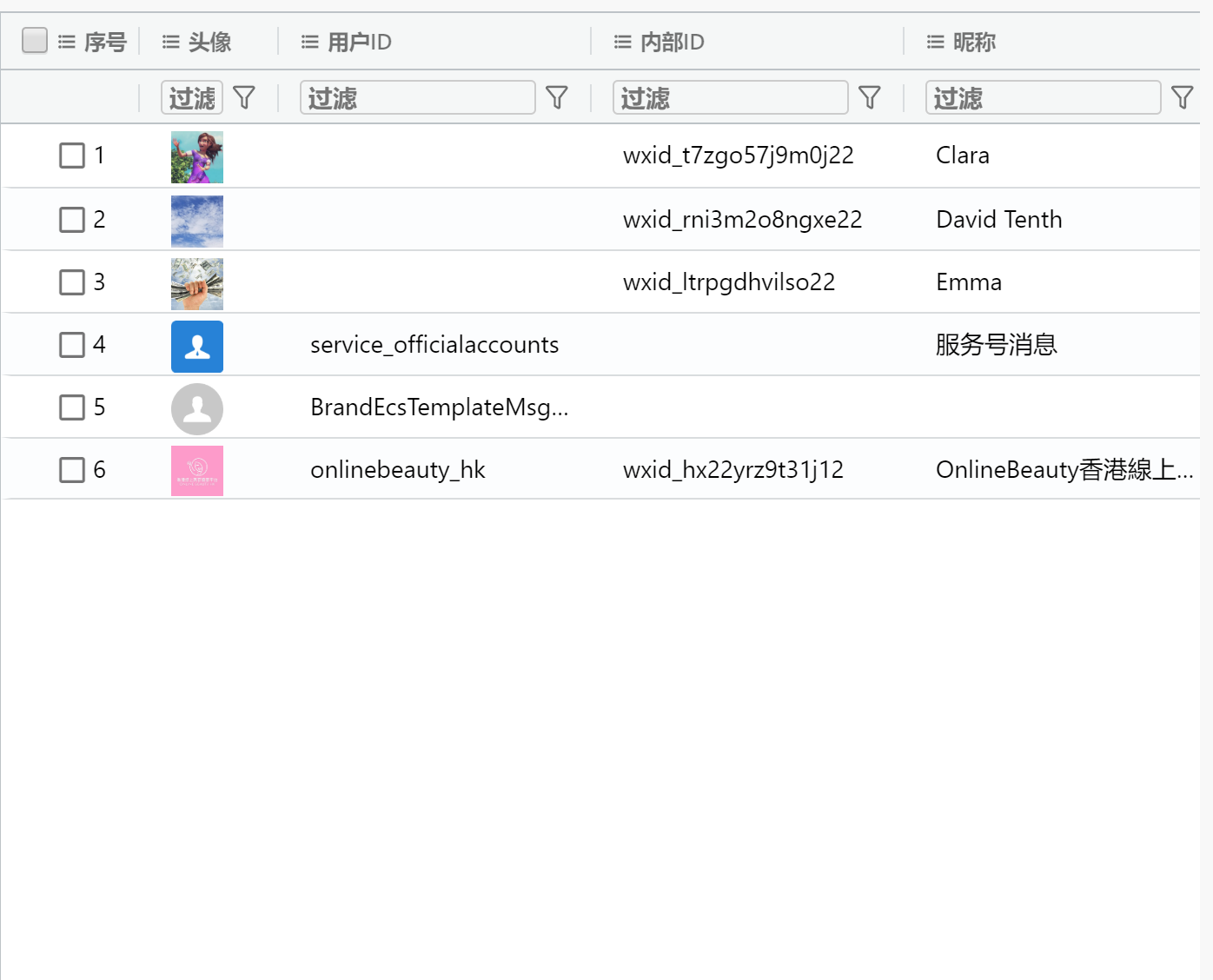

看manifest.plist,这题我用了plist editor,是8.0.50

5. [多选题] 参考Emma_Mobile.zip,Emma手机中下列哪个选项是正确的?(2分)

A. iOS版本为17.6.1

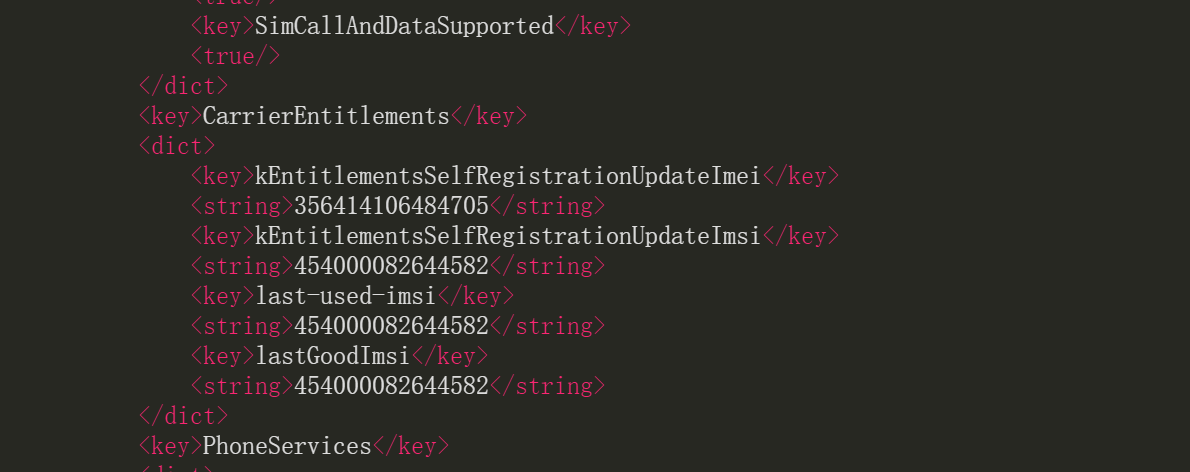

B. IMEI为356414106484705

C. Apple ID为Emma1761@gmail.com

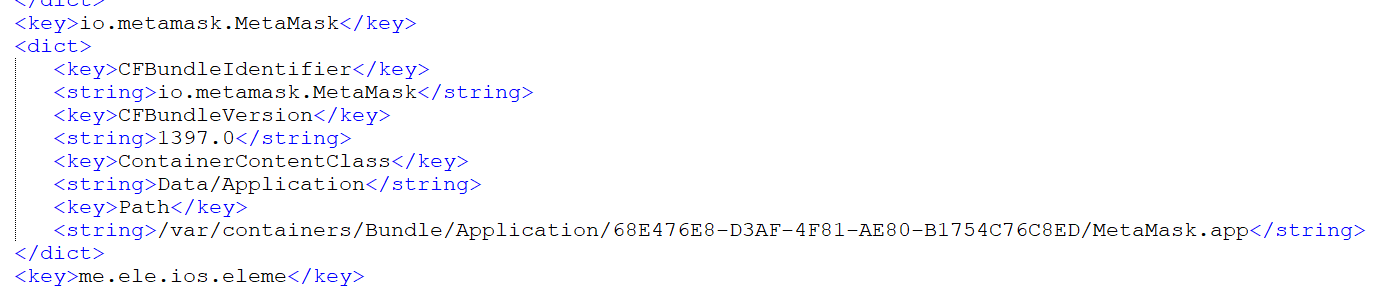

D. 手机曾经安装Metamask应用程式

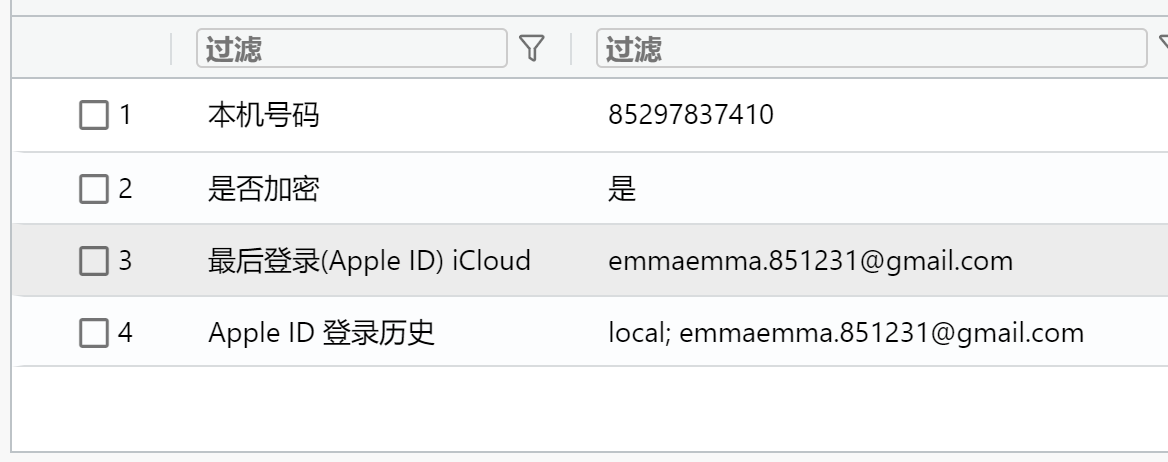

BD

A在微信的plist文件:

B在com.apple.commcenter

C

D在manifest.plist

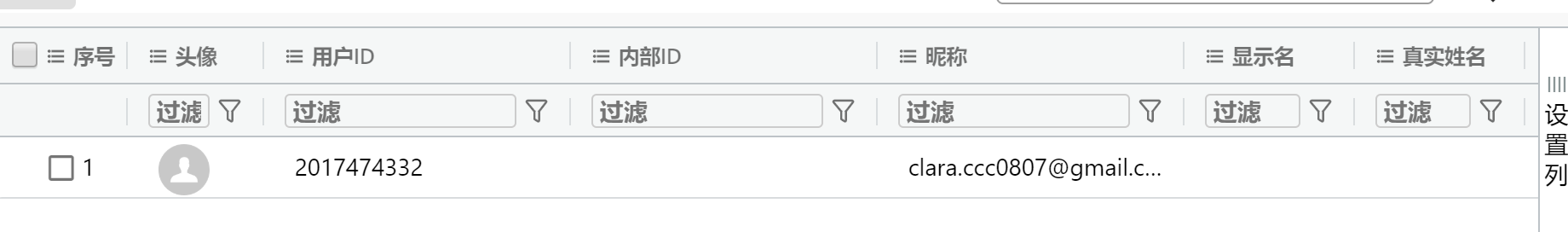

6. [填空题] 参考Emma_Mobile.zip,Emma手机中Apple ID的注册电子邮箱是多少?(2分)

见上一题

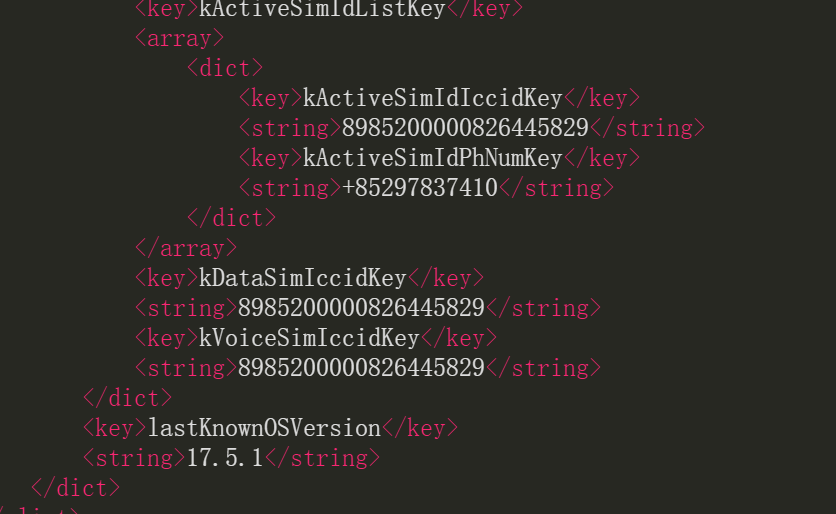

7. [填空题] 参考Emma_Mobile.zip,在2024年,Emma手机上曾记录的电话卡集成电路卡标识符(ICCID)是多少?(答案格式:只需使用阿拉伯数字回答)(2分)

这题还是在com.apple.commcenter

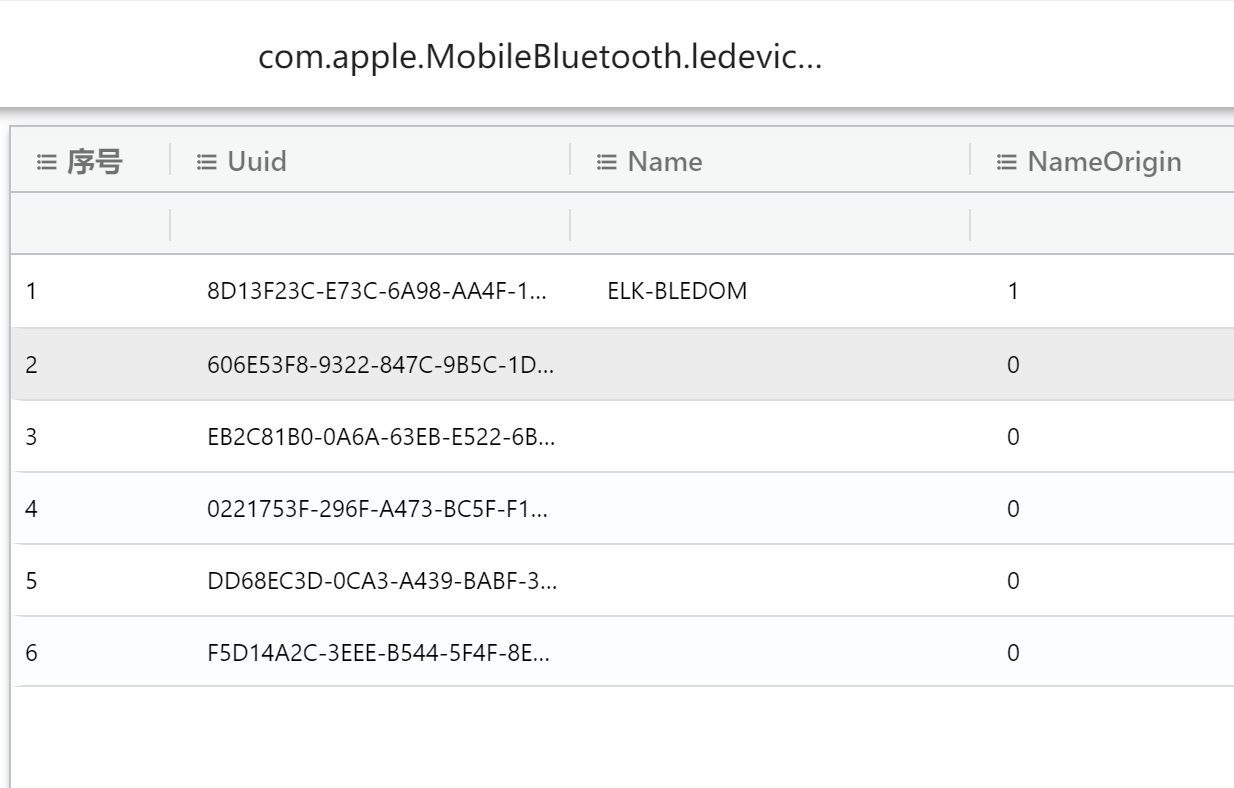

8. [填空题] 参考Emma_Mobile.zip,Emma手机的蓝牙设备名称”ELK-BLEDOM”的通用唯一标识符(UUID)是什么?(1分)

9. [单选题] 你发现了一些线索,Emma看起来也很可疑,她似乎背负了大量债务。参考Emma_Mobile.zip,Emma手机内Safari浏览记录中网页”https://racing.hkjc.com/"的网站标题是什么?(1分)

A. 香港马会奖券有限公司

B. 六合彩 - Google 搜索

C. 快易钱:网上贷款财务公司 | 足不出户现金即日到手

D. 赛马信息 - 香港赛马会

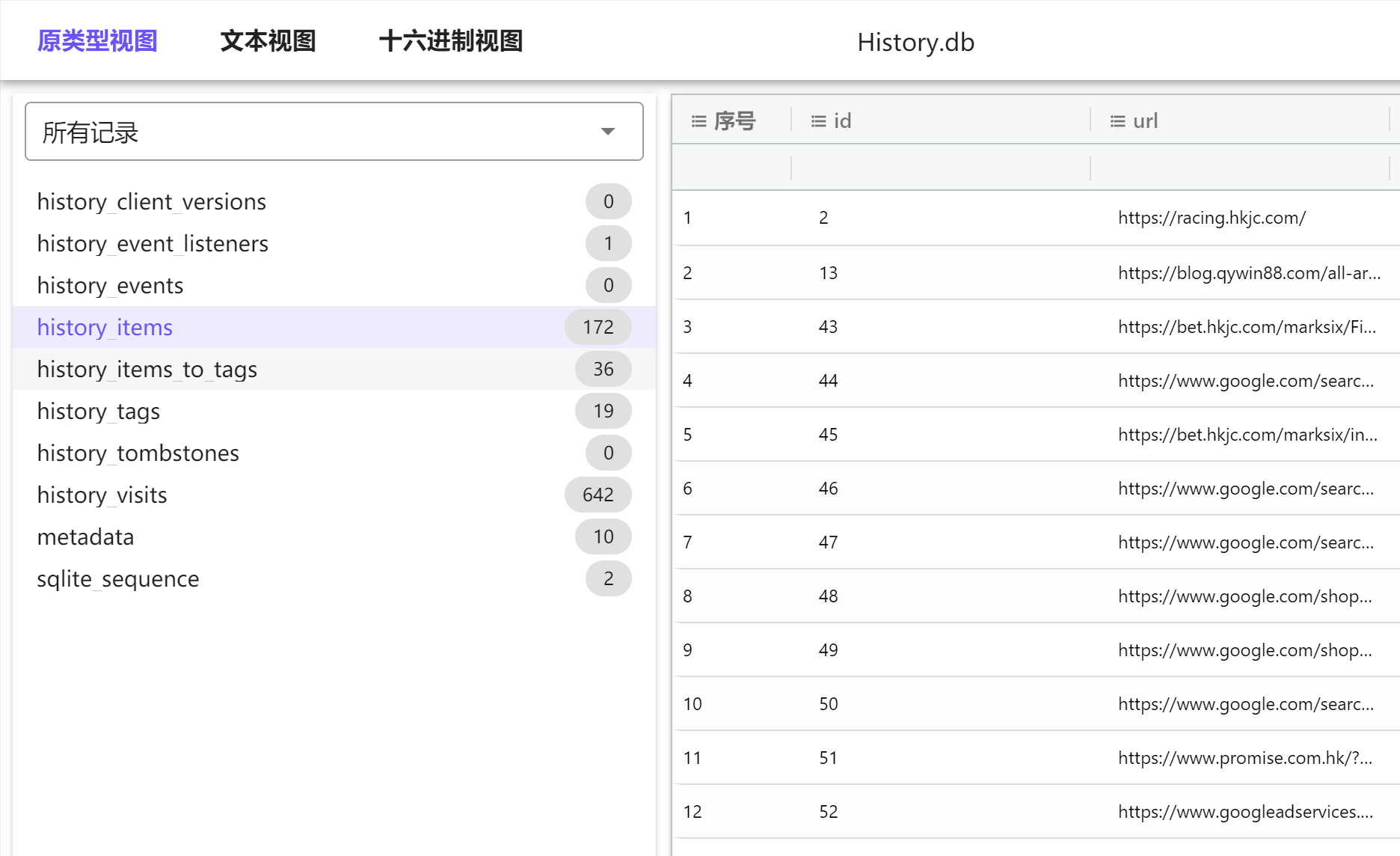

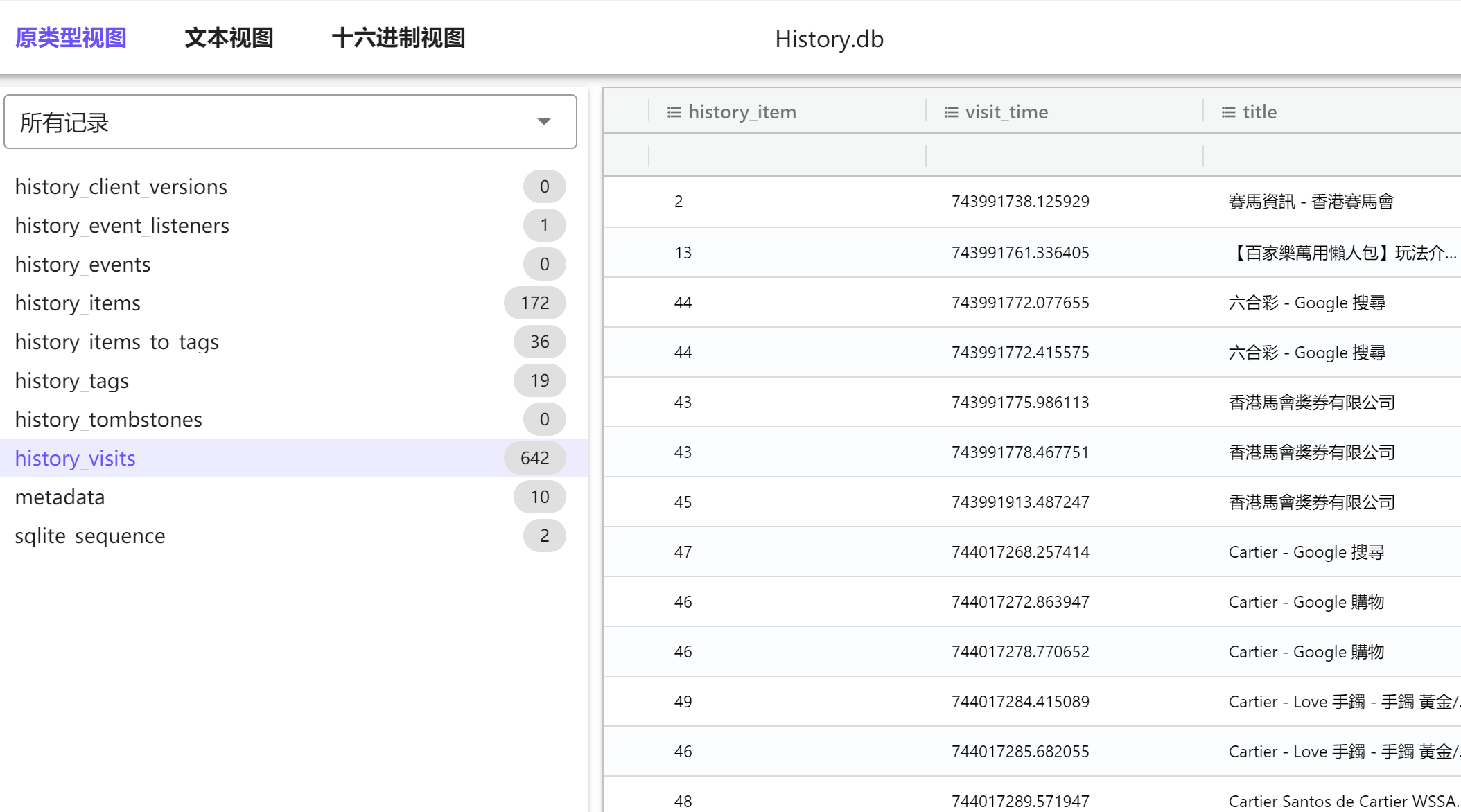

找到History.db查看浏览记录

D

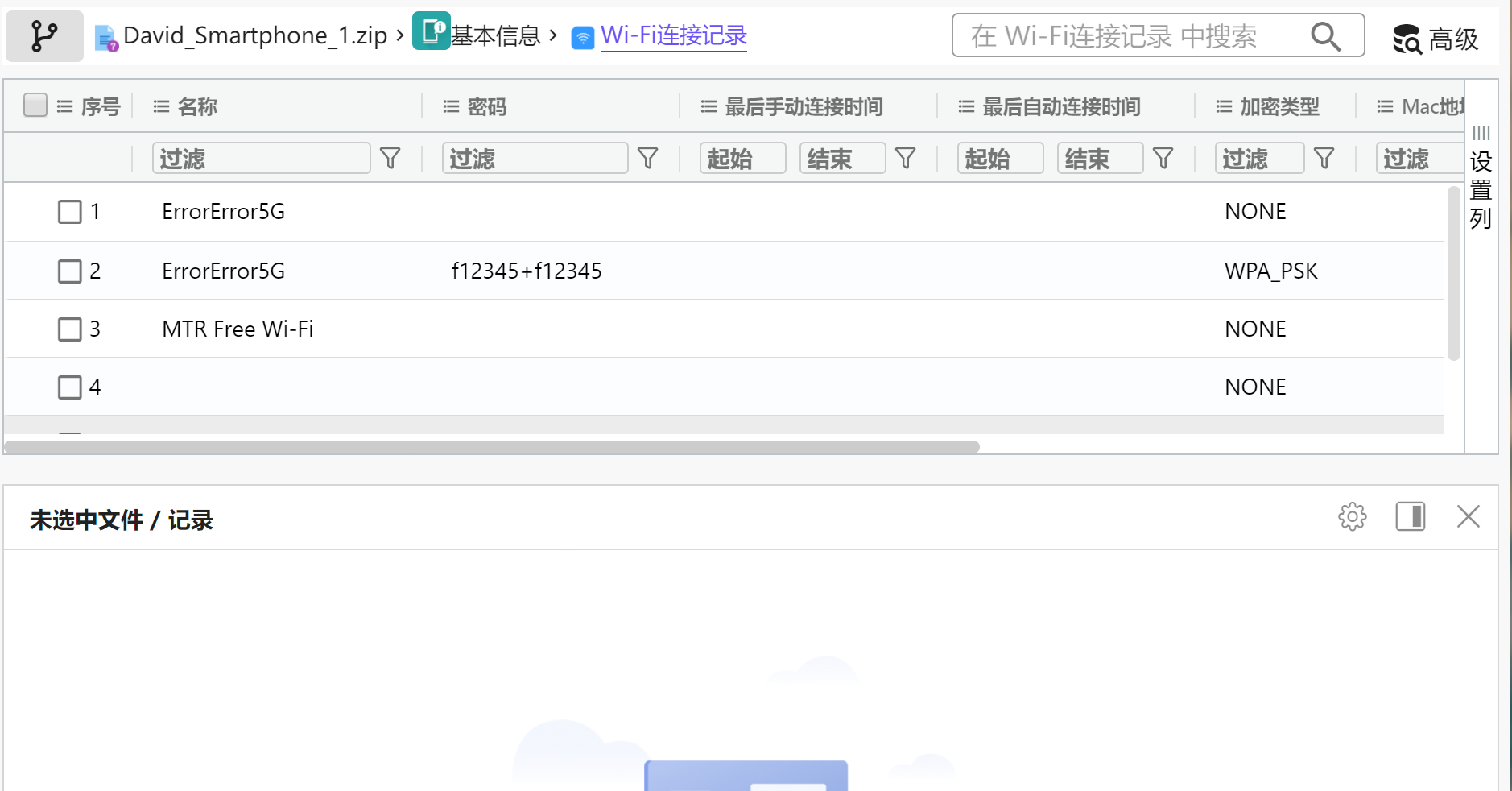

10. [单选题] 参考Emma_Mobile.zip,Emma向Clara透露什么原因令Emma欠下巨债?(1分)

A. 投资孖展

B. 虚拟货币失利

C. 网上赌博

D. 以上皆是

D

他这么问,那应该去聊天记录找,所以还是要看clara的手机

11. [单选题] 参考Emma_Mobile.zip,收债人要求Emma还款数量?(1分)

A. 港币$786,990

B. 港币$878,990

C. 港币$786,980

D. 港币$745,330

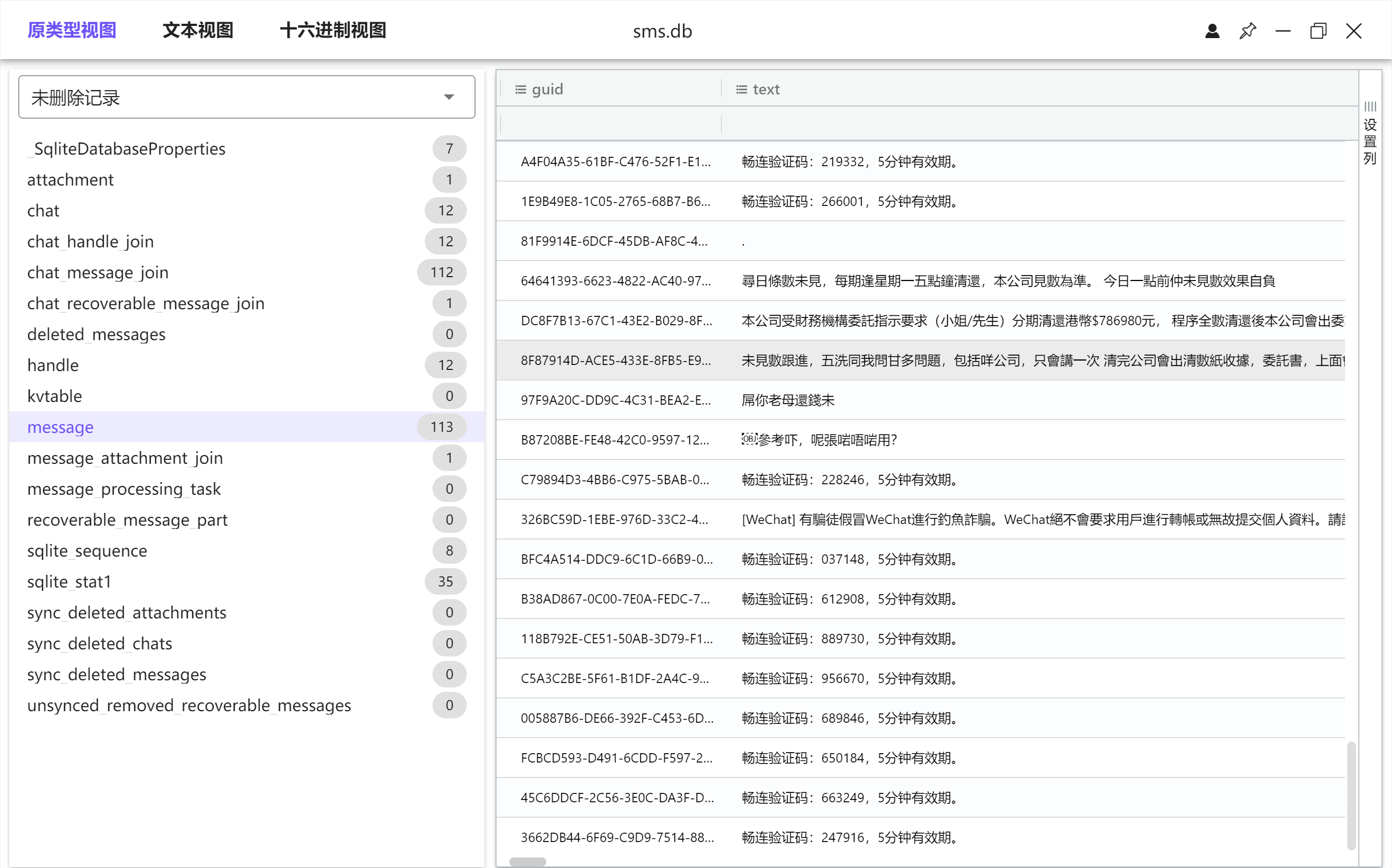

C

这个找sms.db,可以发现催款记录

12. [单选题] 参考Emma_Mobile.zip,Emma发送了多少张.PNG图片给Clara,证明自己正被人追债?(2分)

A. 6

B. 7

C. 8

D. 9

B,这里直接看聊天记录就好,Emma发了催债短信的截图给clara证明自己被追债

13. [单选题] 参考Emma_Mobile.zip,Emma用来浏览虚拟货币的网址?(2分)

A. Google.com

B. Facebook.com

C. IntellaX.io

D. Yahoo.com

排除法可以得到C,然后打开History.db验证一下,确实发现了C,查询一下,是虚拟货币没有错

14. [单选题] 参考Emma_Mobile.zip的浏览器记录,有多少网址与bet365有关? (2分)

A. 3

B. 13

C. 9

D. 12

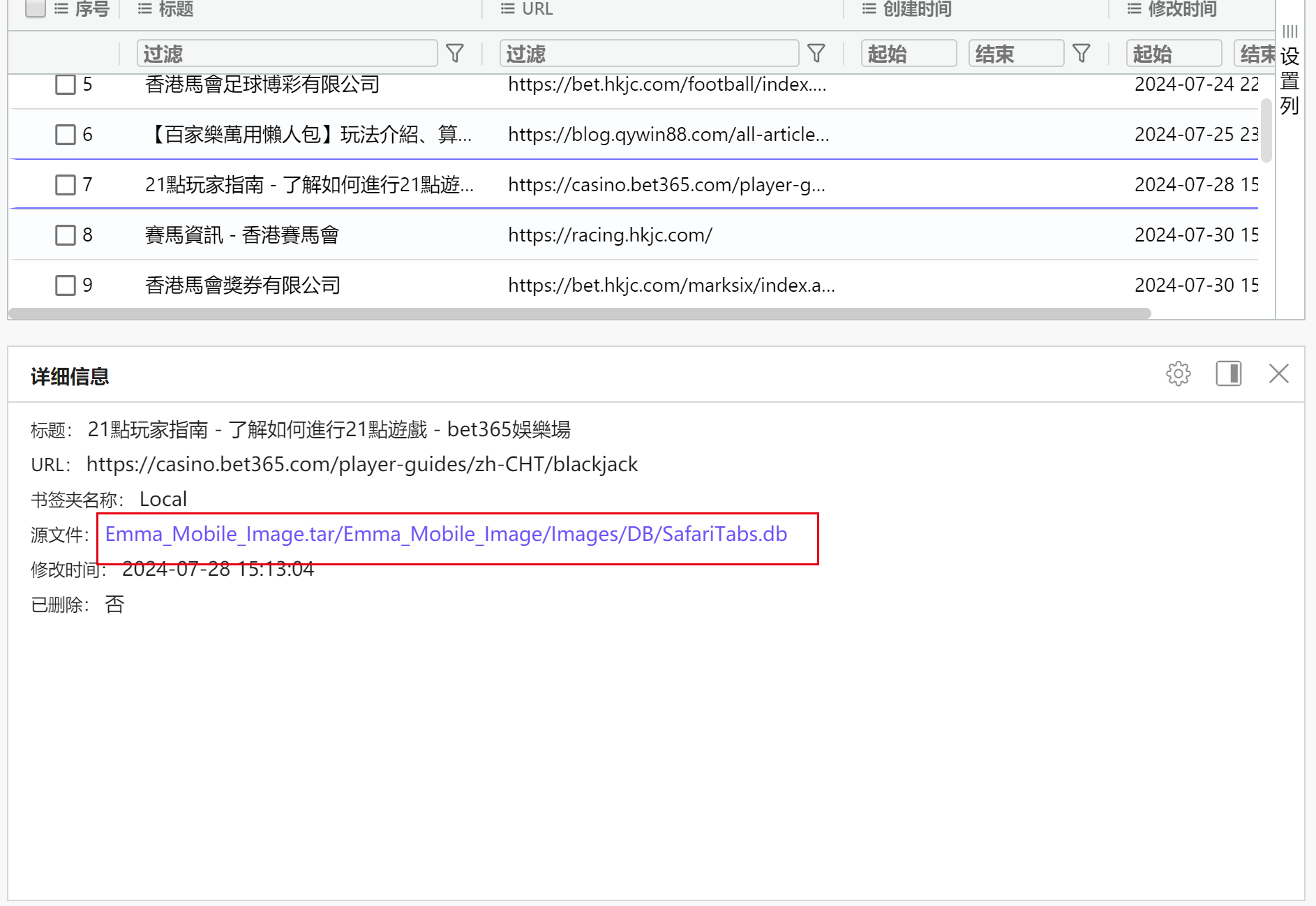

和浏览器记录有关的数据库有三个:History.db,SafariTabs,Bookmarks.db其中标签页数据库找到一个,书签数据库找到两个,历史记录什么都没有

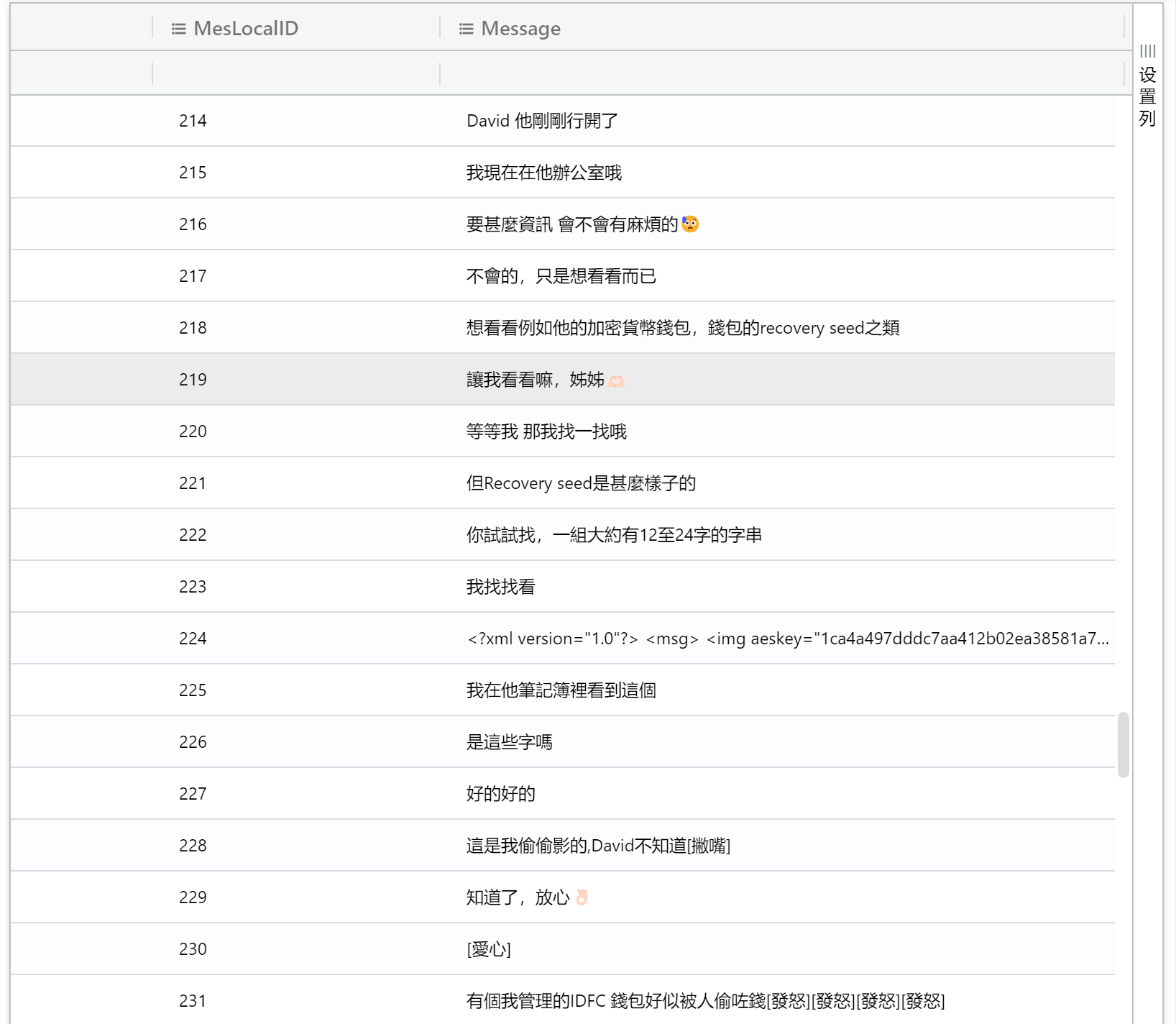

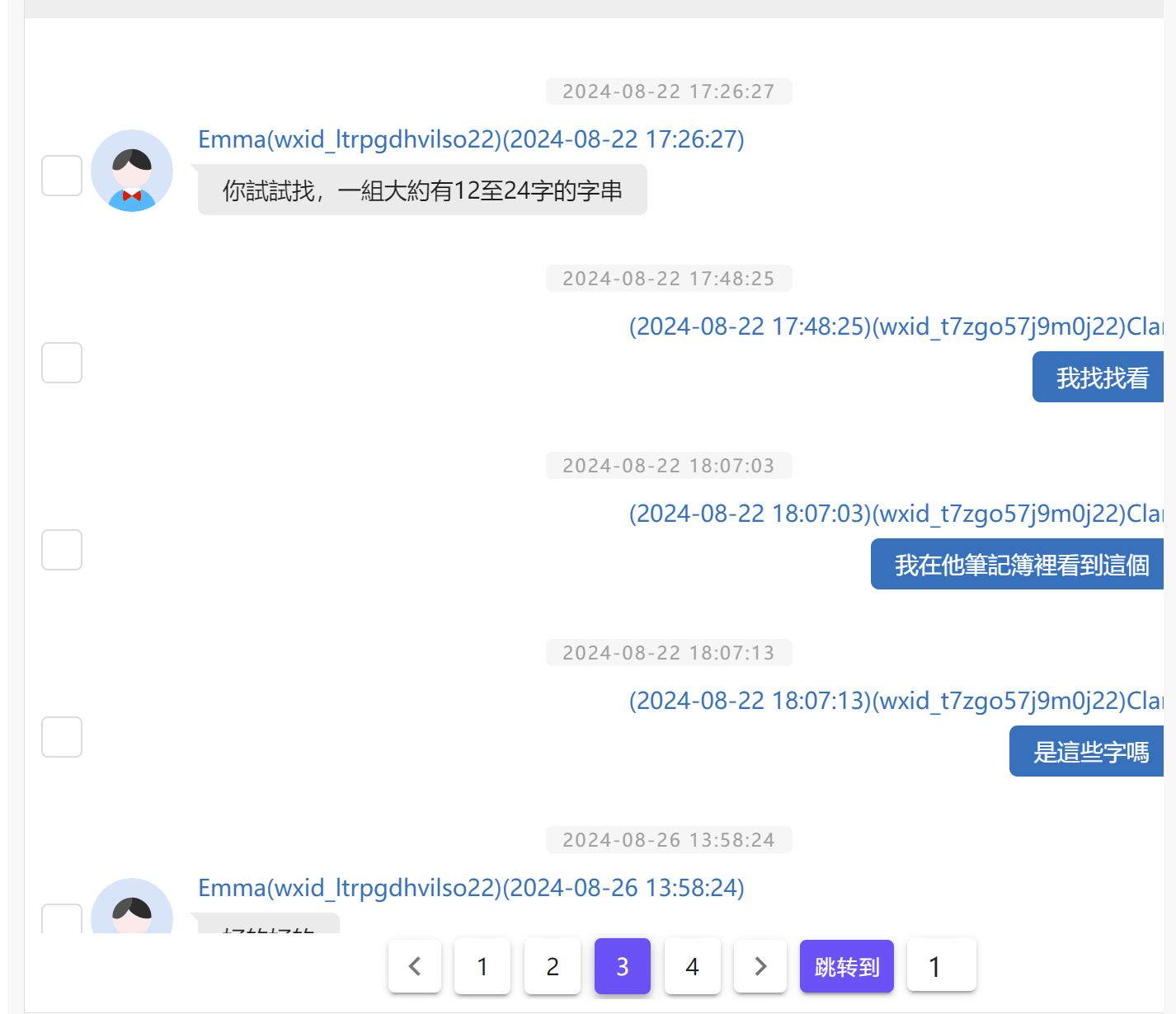

15. [单选题] 你还发现了一些与不当使用他人加密钱包相关的痕迹。参考Emma_Mobile.zip,Emma用了哪些恢复短语(Recovery Phrase)进入David的虚拟货币账户?(2分)

A. stock,avocado,grab,clay

B. light,sadness,segment,ancient

C. toe,talk,elder,oil

D. 以上皆是

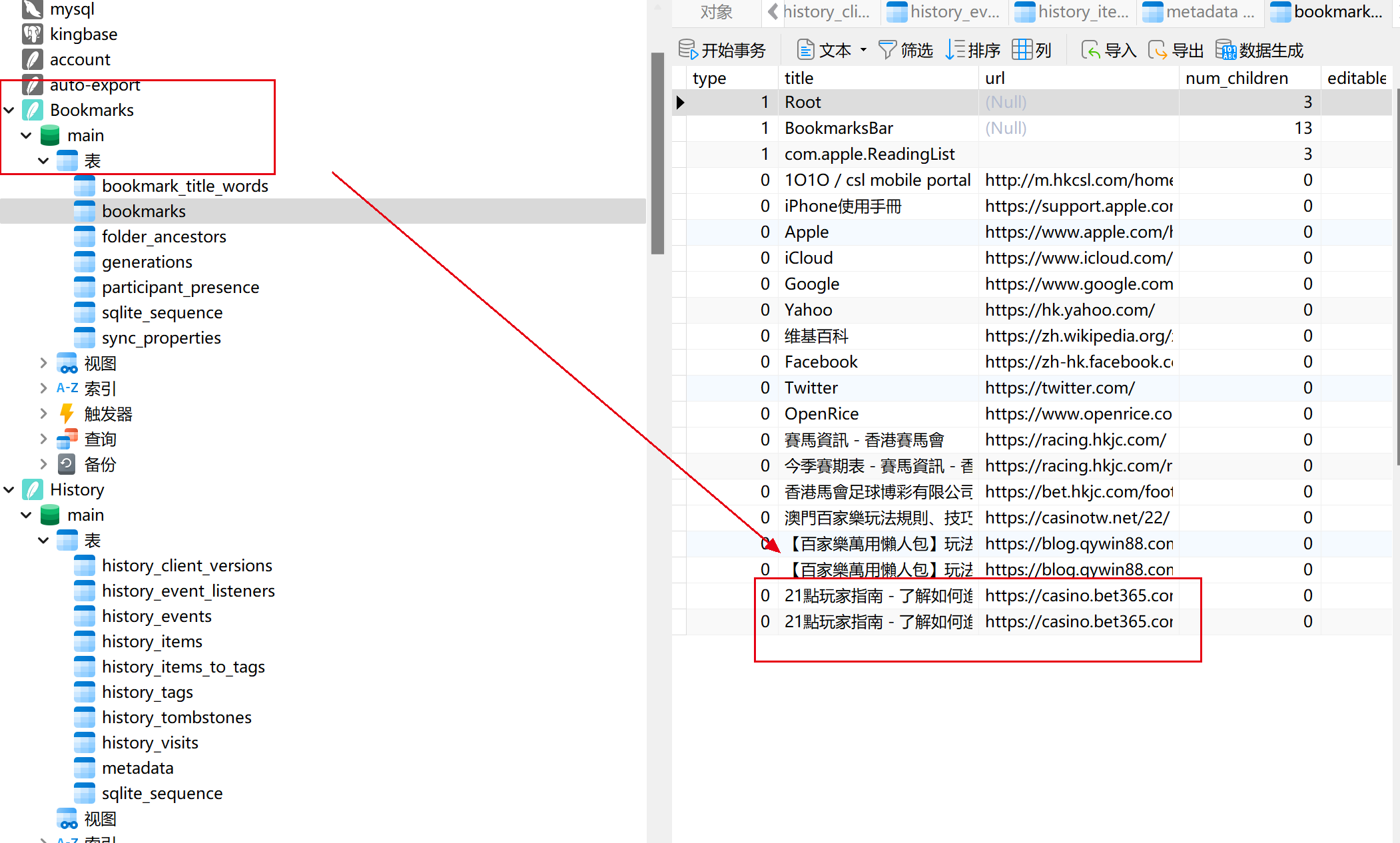

恢复短语在在Emma手机的图片里,一开始浏览图片文件就可以注意到,选D

16. [单选题] 参考Emma_Mobile.zip,Emma从David处窃取的虚拟货币的名称是什么?(2分)

A. IDFC

B. ICAC

C. INIC

D. IFCC

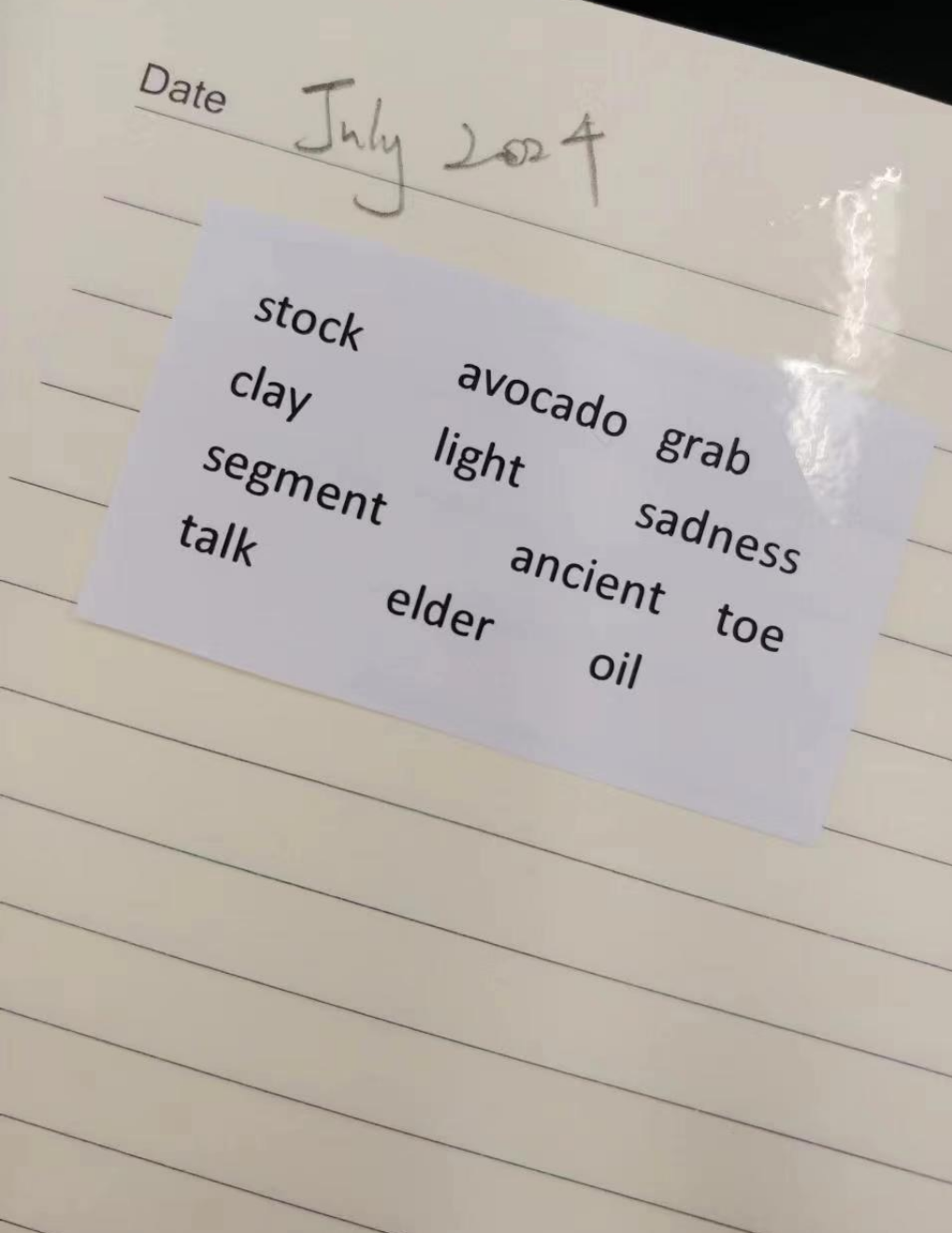

这里Emma在聊天向Clara忏悔有提到是IDFC

17. [单选题] 参考Emma_Mobile.zip,Clara偷拍的照片中,David的虚拟货币余额是多少?(2分)

A. 3266378.99

B. 1044749.22

C. 5022915.66

D. 7822468.44

这题直接可以看Emma手机的图片文件或者看Clara的聊天记录

18. [单选题] 参考Emma_Mobile.zip,Emma在偷窃David的虚拟货币前,Emma曾向Clara透露有什么事发生在Emma身上?(1分)

A. 中彩票

B. 欠债

C. 升职

D. 失业

B;12题已经提到这一点了

19. [多选题] (你查看了Emma手机中的一些照片数字信息,以获取更多与失踪案件的信息)Emma的iPhone XR中”IMG_0008.HEIC”的图像与相片名字为的”5005.JPG” 看似为同一张相片,在数码法理鉴证分析下,以下哪样描述是正确?(3分)

A. 储存在不同的.db檔案里

B. 有不同哈希值

C. IMG_0008.HEIC为原图,”5005.JPG”为并非原图

D. IMG_0008.HEIC和名字”5005.JPG”是同一张相片

格式不同,所以哈希值一定不同;苹果拍摄的原图是HEIC格式,所以HEIC为原图,JPG可能会是缩略图;

20. [单选题] 参考Emma_Mobile.zip,Emma的iPhone XR中”IMG_0009.HEIC” 的图像显示拍摄参数怎样?(2分)

A. iPhone XR back camera 4.25mm f/1.8

B. iPhone XR back camera 4.25mm f/2.8

C. iPhone XR back camera 4.25mm f/2

D. iPhone XR back camera 4.25mm f/1.6

Photos.sqlite可以找到IMG_0009.HEIC记录,看其ZASSET编号为9,记下经纬度,在EXTEND这个数据库找到ZASSET和经纬度对应的照片,发现是1.8,选A

21. [多选题] 参考Emma_Mobile.zip,Emma的iPhone XR中相片文件IMG_0009.HEIC提供了什么电子证据信息?(3分)

A. 此相片是由隔空投送 (Airdrop)得来

B. 此相片由iPhone XR拍摄

C. 此相片的拍摄时间为2024-08-05 13:38:15(UTC+8)

D. 此相片的拍摄时间为2024-08-06 08:30:52(UTC+8)

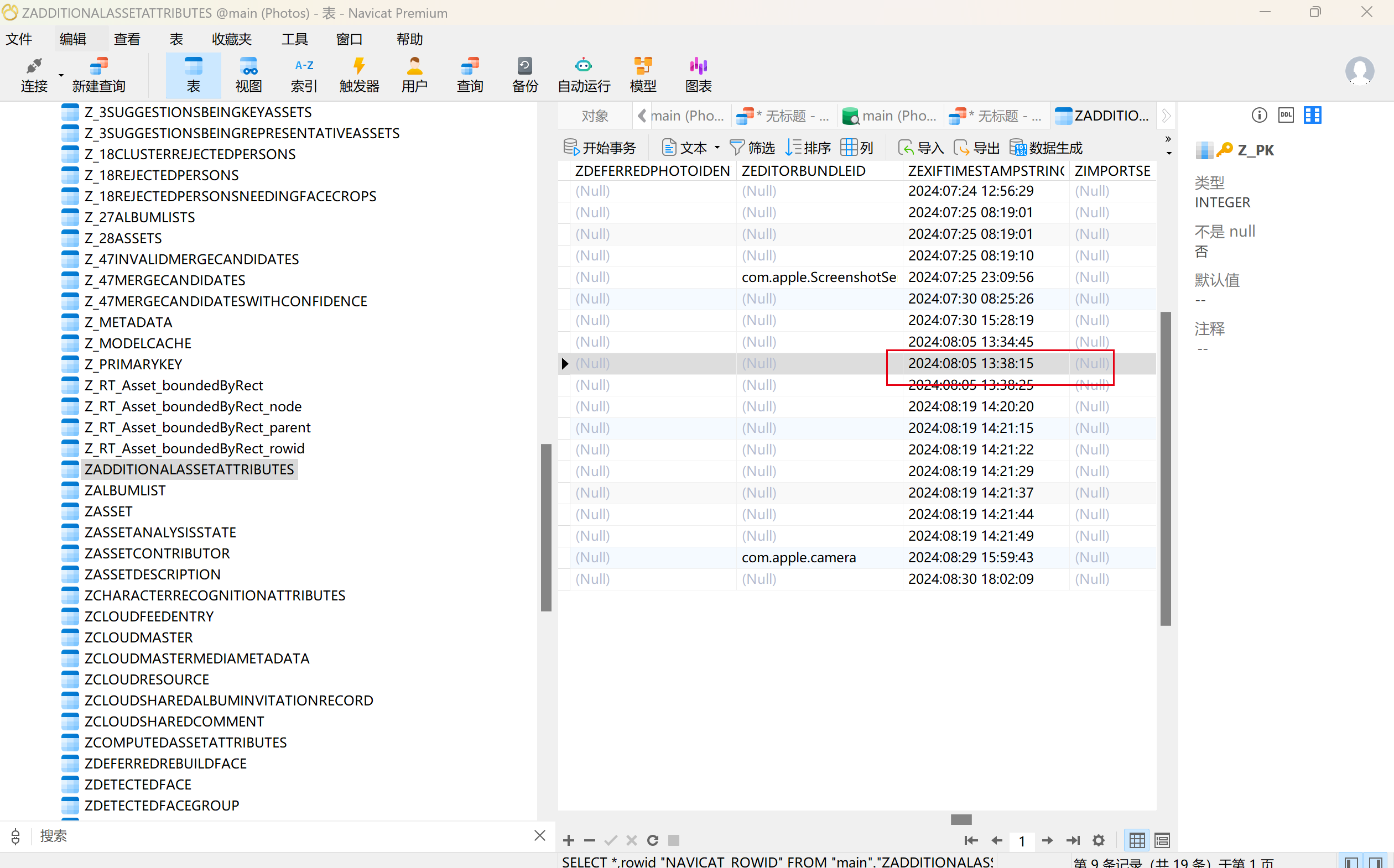

这题在additionalassetsattribute里,也可以直接搜索选项内容找到

22. [多选题] 参考Emma_Mobile.zip,Emma的iPhone XR内以下哪张照片是实况照片(Live Photos)?(2分)

A. IMG_0002.HEIC

B. IMG_0005.HEIC

C. IMG_0004.HEIC

D. IMG_0006.HEIC

B. IMG_0005.HEICD. IMG_0006.HEIC

??

23. [单选题] 参考Emma_Mobile.zip,手机里有多少张照片是用手机后置摄像镜头拍摄的? (2分)

A. 5

B. 6

C. 7

D. 8

D,在第20题里面,分类计数有八张

24. [单选题] 参考Emma_Mobile.zip的通讯记录,MesLocalID 224是什么类的文件?(3分)

A. 相片

B. 影片

C. 文件

D. 报表

这是message_2.sqlite数据库的一个字段,找到224,

显然这个是那张recover seeds的照片,所以选A

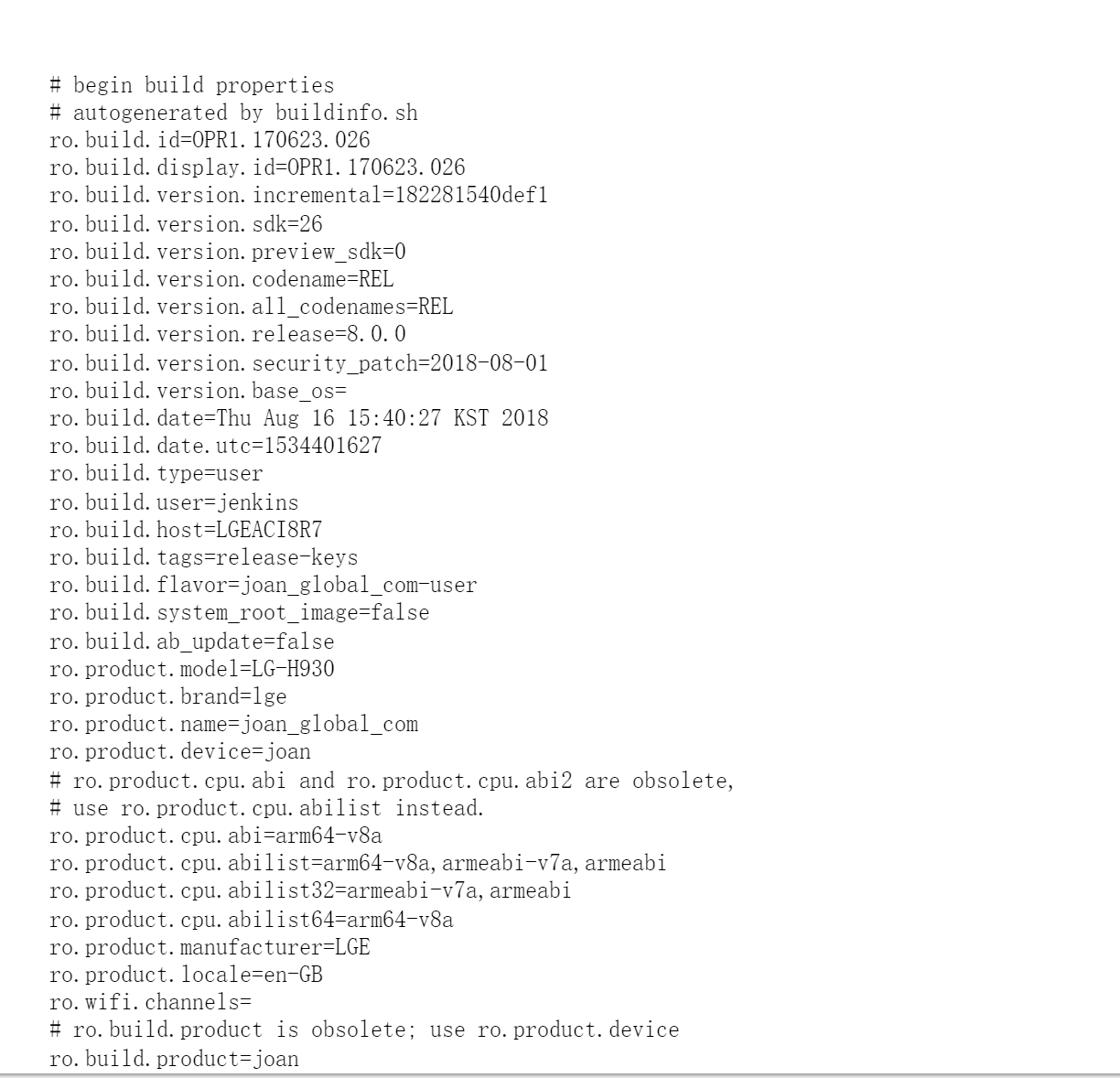

25. [单选题] 依据你在Emma的手机上找到的照片,你告诉调查员Clara最后的位置是在湾仔的一家酒店。根据你提供的信息,调查员发现Clara在酒店去世,Clara的手机在她的附近,你对Clara的手机进行取证。请根据取证结果回答以下问题。 参考Clara_Smartphone.bin,Clara手机的Android操作系统版本是?(1分)

A. 8.0.0

B. 9.0.0

C. 8.1.0

D. 7.0.0

26. [填空题] 参考Clara_Smartphone.bin,Clara手机的版本号(Build Number)是什么?(1分)

build存在build.prop中,找到

27. [填空题] 参考Clara_Smartphone.bin,Clara手机的IMEI号码是多少?(答案格式:只填写阿拉伯数字部分) (1分)

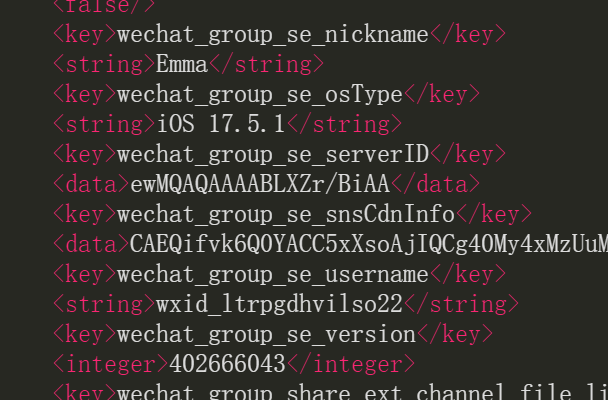

28. [填空题] 参考Clara_Smartphone.bin,Emma的微信账号是?(2分)

wxid_ltrpgdhvilso22

29. [单选题] 参考Clara_Smartphone.bin,Clara的第一封电子邮件记录的日期?(2分)

A. 2024-07-10

B. 2024-07-18

C. 2024-07-23

D. 2024-07-30

A. 2024-07-10

30. [单选题] 参考Clara_Smartphone.bin,在通讯录中”David”的联系人信息还包括什么? (2分)

A. 出生日期

B. LinkedIn

C. 电子邮件

D. 地址

B. LinkedIn

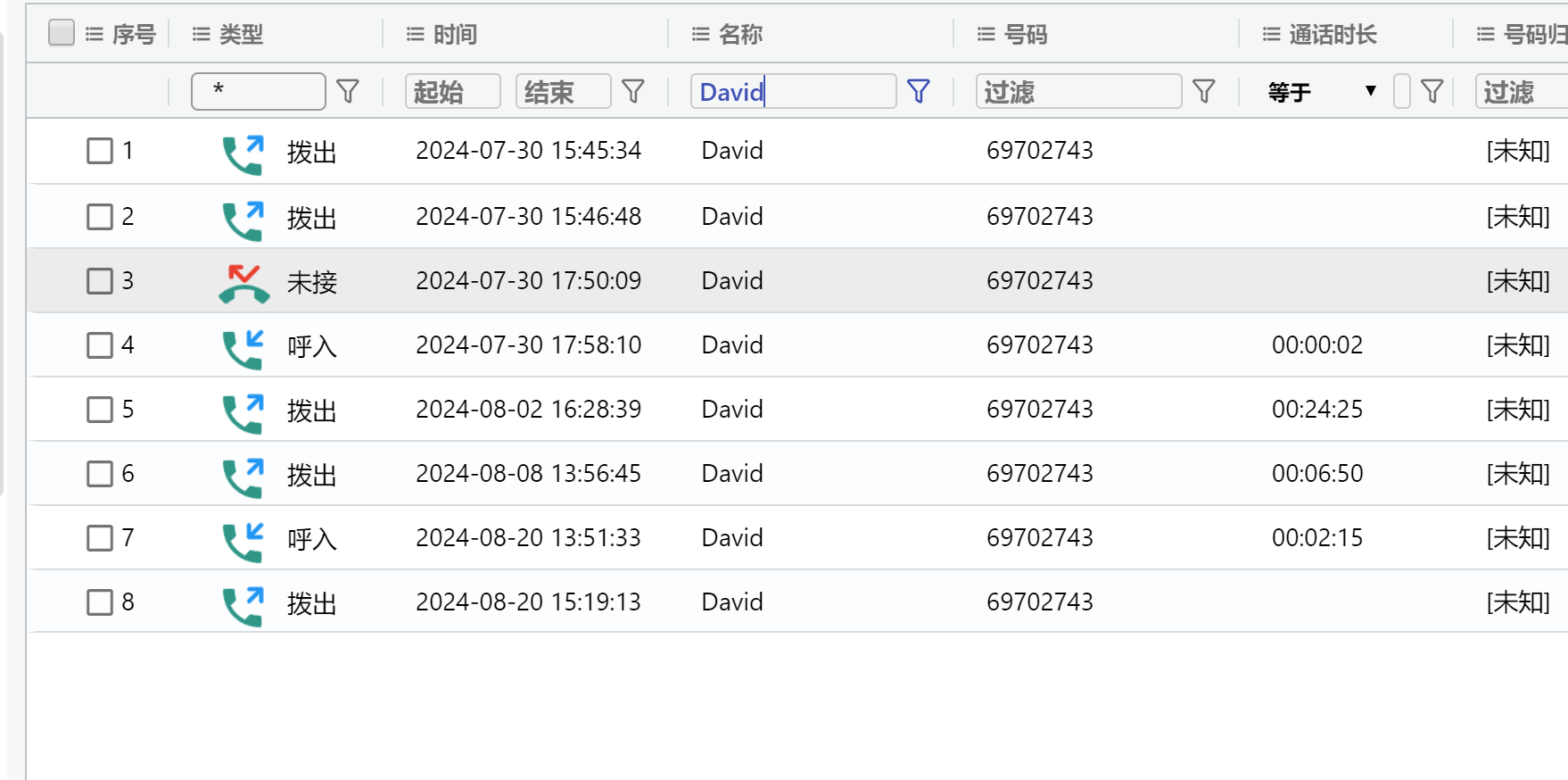

31. [单选题] 参考Clara_Smartphone.bin,David和Clara之间通话次数? (2分)

A. 0

B. 8

C. 10

D. 24

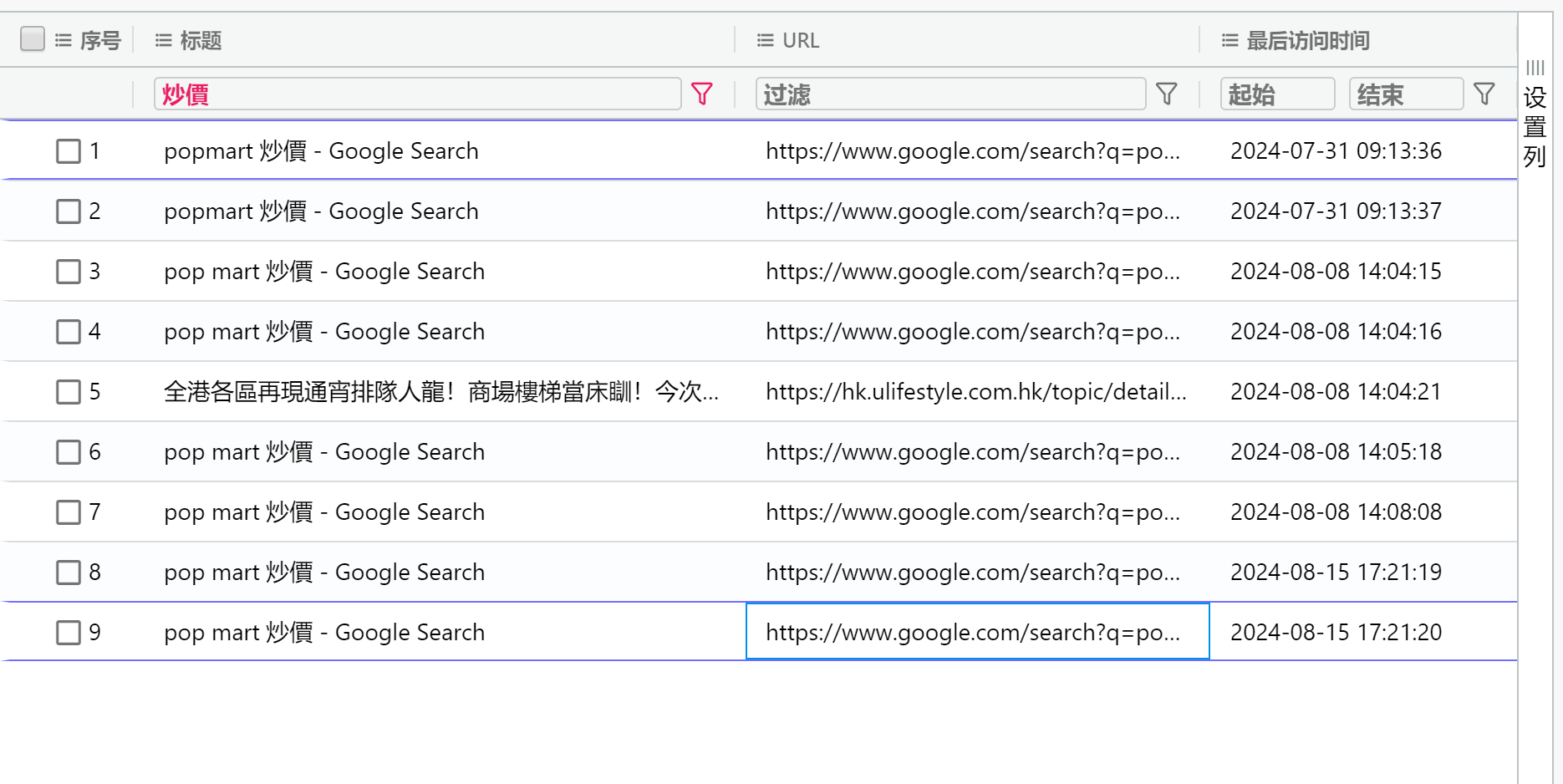

32. [单选题] 参考Clara_Smartphone.bin,Clara在Chrome浏览器搜索中哪天使用了关键词”popmart 炒价”? (2分)

A. 2024-08-10

B. 2024-08-15

C. 2024-08-20

D. 2024-08-25

33. [单选题] 参考Clara_Smartphone.bin,2024年7月30日共收到多少封电子邮件?(2分)

33. [单选题] 参考Clara_Smartphone.bin,2024年7月30日共收到多少封电子邮件?(2分)

A. 2

B. 3

C. 4

D. 5

C. 4

34. [填空题] 参考Clara_Smartphone.bin,Clara的Gmail账号是? (2分)

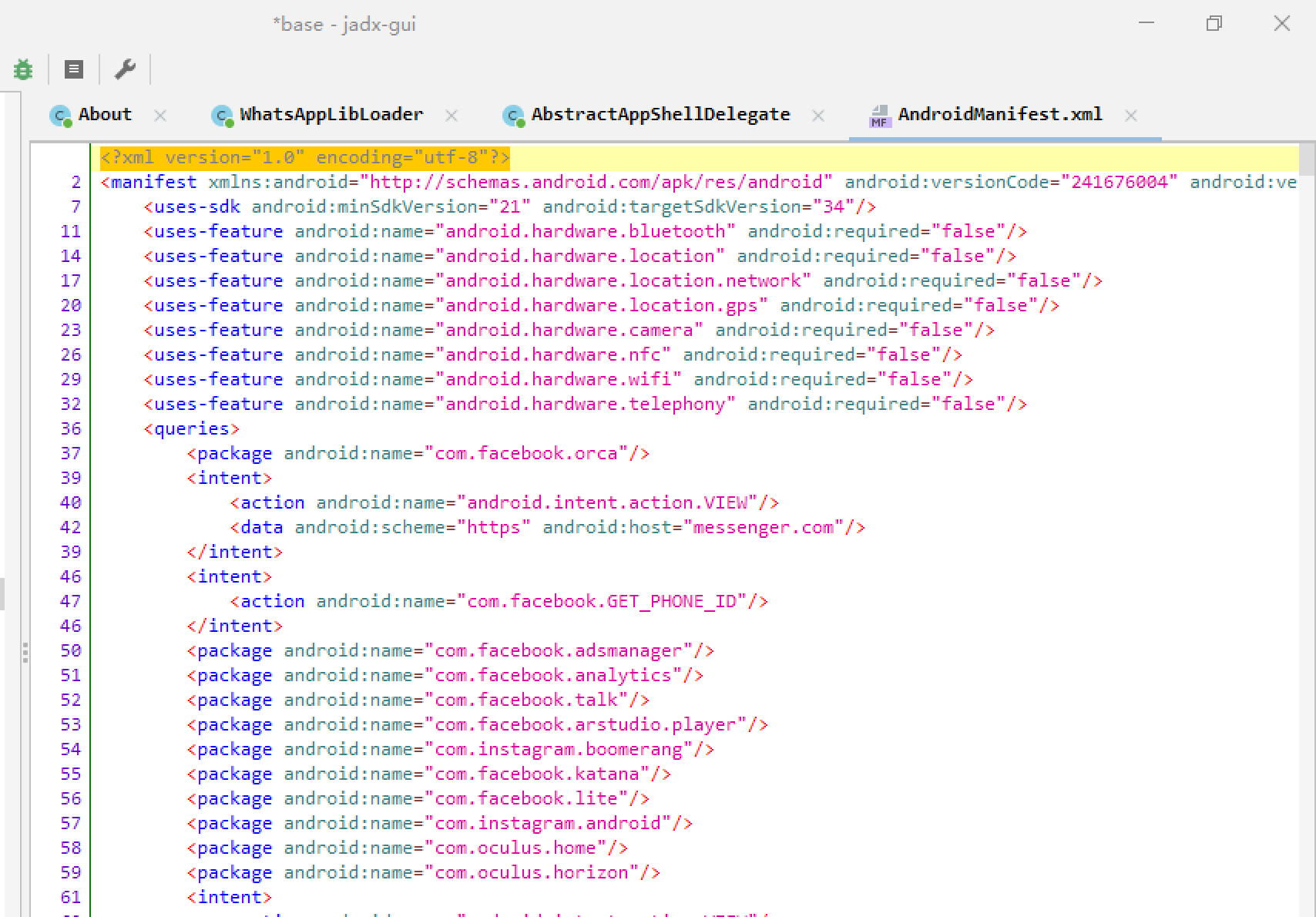

35. [单选题] 参考Clara_Smartphone.bin,Clara的手机安装了哪个版本的WhatsApp?(2分)

A. 241676000

B. 241676001

C. 241676004

D. 241676007

C

36. [填空题] 参考Clara_Smartphone.bin,Clara的WhatsApp账号?(答案格式:只需填写11位阿拉伯数字) (2分)

37. [单选题] 参考Clara_Smartphone.bin,Clara的手机在什么时候安装了小红书APP?(2分)

A. 2024-07-10

B. 2024-07-16

C. 2024-07-20

D. 2024-07-30

这个后来数证杯也考到了;关于packages.xml,这个文件储存的是安装的所有app的基本信息;

packages.xml文件中主要的信息分为下面几个部分:

1 | <permission>块: 里面包含了系统中所有定义的权限的信息 |

1 | - name表示app的包名 |

找到packages.xml然后找到小红书的package部分,it值是十六进制的,先转化为十进制在从时间戳转化为UTC时间

Tue 16 July 2024 08:50:23.173 UTC→B

38. [单选题] 参考Clara_Smartphone.bin,2024年8月21日David的虚拟貨幣钱包里有多少IDFC?(3分)

A. 5022915.66

B. 3212695.22

C. 210355633.91

D. 以上皆不是

这题不是第一次出现了,IDFC上面的题出现过,为此特意看了一下时间,就是8月21,所以还是A

39. [填空题] 参考Clara_Smartphone.bin,Clara注册的微信账号验证码是多少?(2分)

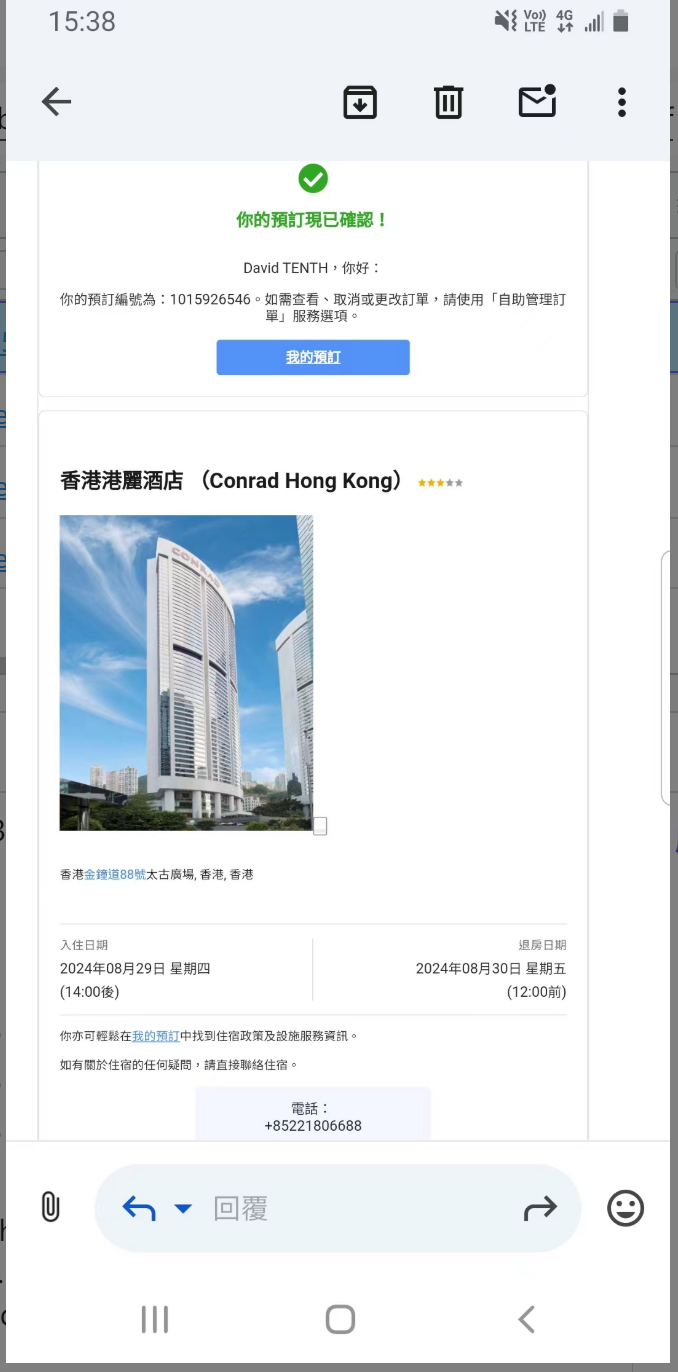

40. [填空题] 参考Clara_Smartphone.bin,David为庆祝结婚周年纪念预订了哪家酒店?提示:请使用大写英文字母作答,例如:HONG KONG HOTEL) (3分)

41. [填空题] 参考Clara_Smartphone.bin,哪个数据库文件存储了微信消息?(答案格式:只需使用全部大写回答, 例如:ABC.DB) (3分)

ENMICROMSG.DB常识题,也可以追踪聊天记录的源文件获得答案

42. [填空题] 参考Clara_Smartphone.bin,哪个数据库文件(.db)存储了WhatsApp訊息?(3分)

同上,是MSGSTORE.DB(Whatsapp居然是不加密的吗)

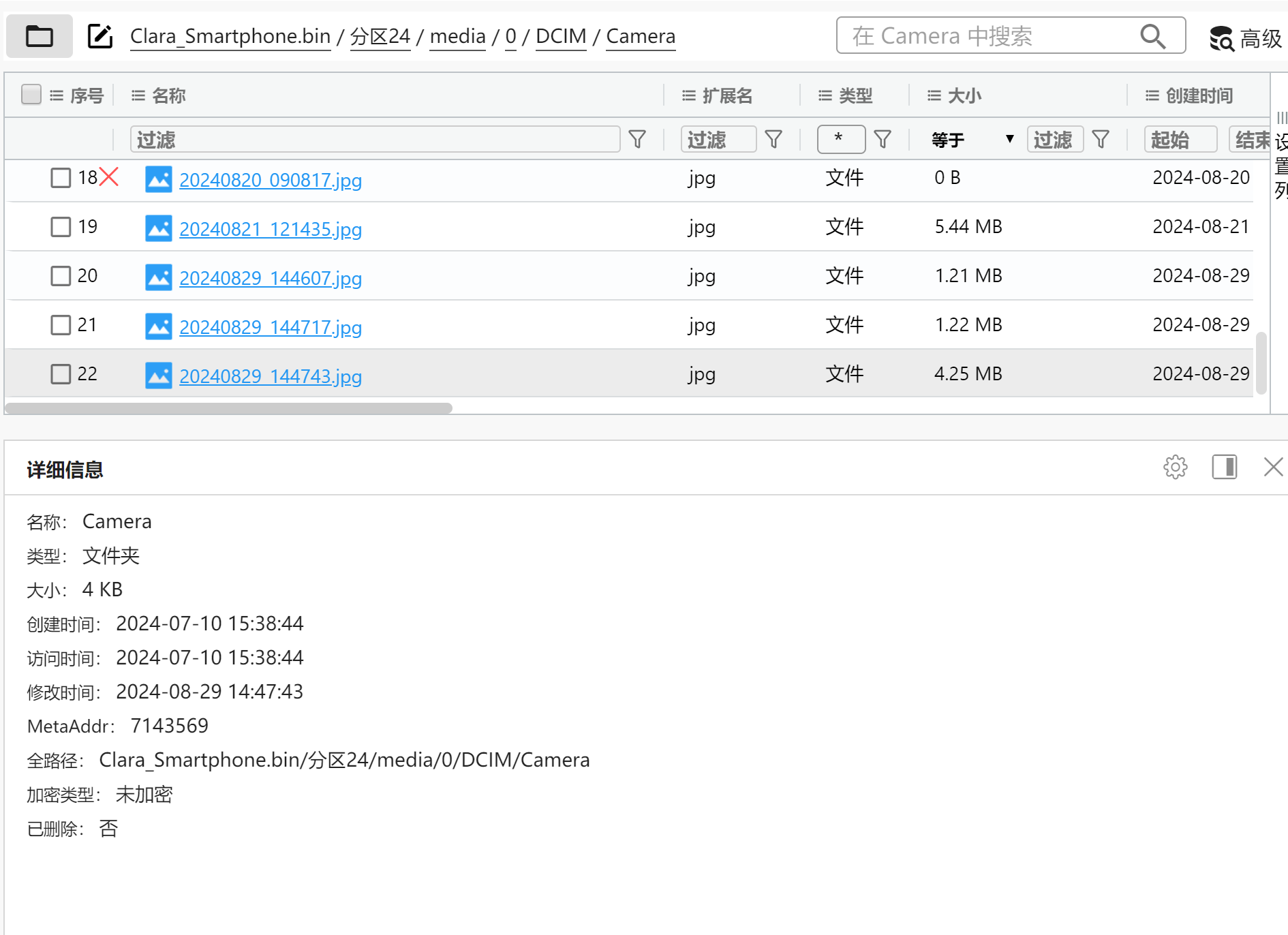

43. [单选题] 参考Clara_Smartphone.bin,Clara在2024年8月29日拍了多少张照片?(2分)

A. 0

B. 3

C. 4

D. 5

找DCIM文件夹,里面是拍的照片,照片是以时间命名的,29号3张

44. [单选题] 参考Clara_Smartphone.bin,Emma在2024年8月6日通过微信发送了多少张照片给Clara? (2分)

A. 0

B. 1

C. 5

D. 12

6号没有图,这是筛选后只剩下的图片消息

45. [填空题] 参考Clara_Smartphone.bin,照片20240829_144717.jpg的拍摄相机型号是什么?(2分)

这个照片也在dcim里面,导出查看属性是LG-H930

46. [单选题] 参考Clara_Smartphone.bin,20240821_121435.jpg的储存路径是什么?(2分)

A. /media/0/DCIM/Camera

B. /media/1/DCIM/Camera

C. /media/00/DCIM/Camera

D. /media/11/DCIM/Camera

同上题文件夹,A

47. [填空题] 参考Clara_Smartphone.bin,2024年8月20日有多少张截图?(2分)

搜索screenshot找到截图文件夹

4

48. [单选题] 参考Clara_Smartphone.bin,2024年8月22日被删除微信消息的类型是?(3分)

A. 照片

B. 视频

C. 文本

D. 以上都不是

这里是分析聊天记录得出的,我找找看下面肯定是有一张图片,而且应该是recover seed的照片,这里有逻辑上的断层,所以应该是删了照片,A

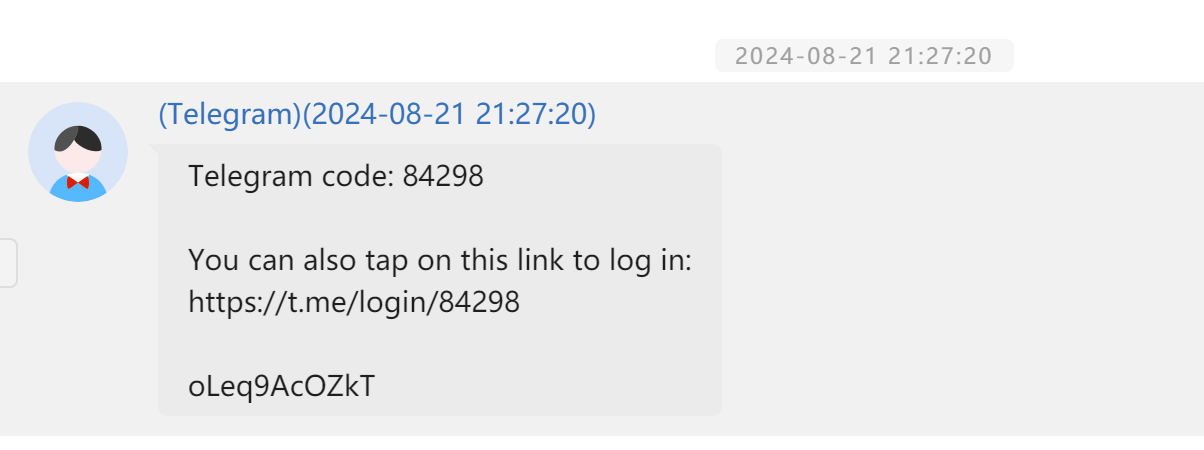

49. [填空题] 你在查看Clara的手机镜像后,确定Clara是David的妻子,调查员通过查询酒店预订记录确认了这一点。他们现在定位David的住所,以进行进一步调查。你首先分析David的手机。参考David_Smartphone_1.zip,根据Contents.db,David手机接收了通讯软件”Telegram”的验证短信,该验证码是多少?(3分)

49. [填空题] 你在查看Clara的手机镜像后,确定Clara是David的妻子,调查员通过查询酒店预订记录确认了这一点。他们现在定位David的住所,以进行进一步调查。你首先分析David的手机。参考David_Smartphone_1.zip,根据Contents.db,David手机接收了通讯软件”Telegram”的验证短信,该验证码是多少?(3分)

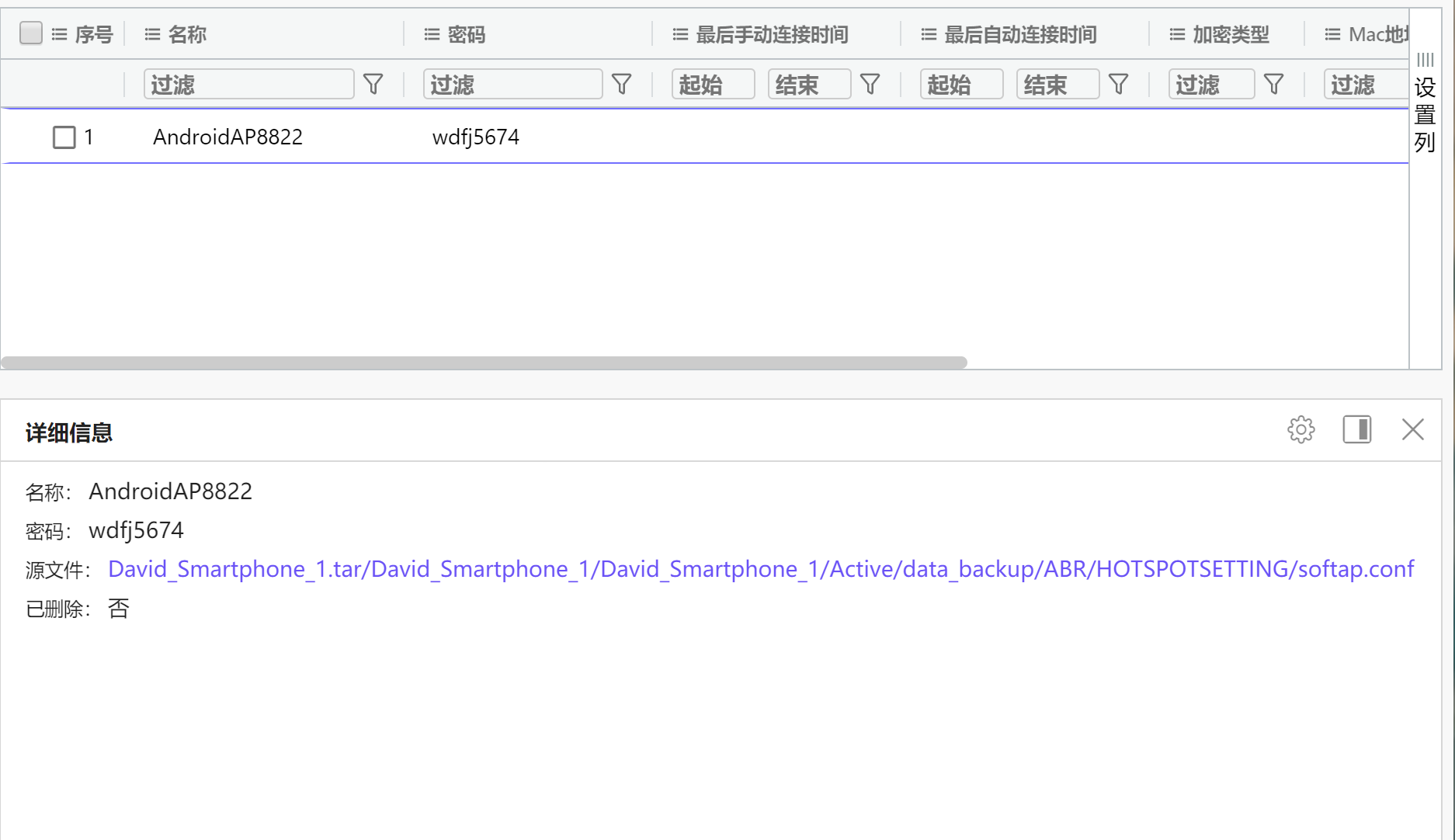

50. [填空题] 参考David_Smartphone_1.zip,David把手机设置为个人热点,请找出个人热点的密码。(3分)

51. [判断题] 参考David_Smartphone_1.zip, David 手机曾连接名为”MTR Free Wi-Fi” 的Wi-Fi 。 (2分)

是

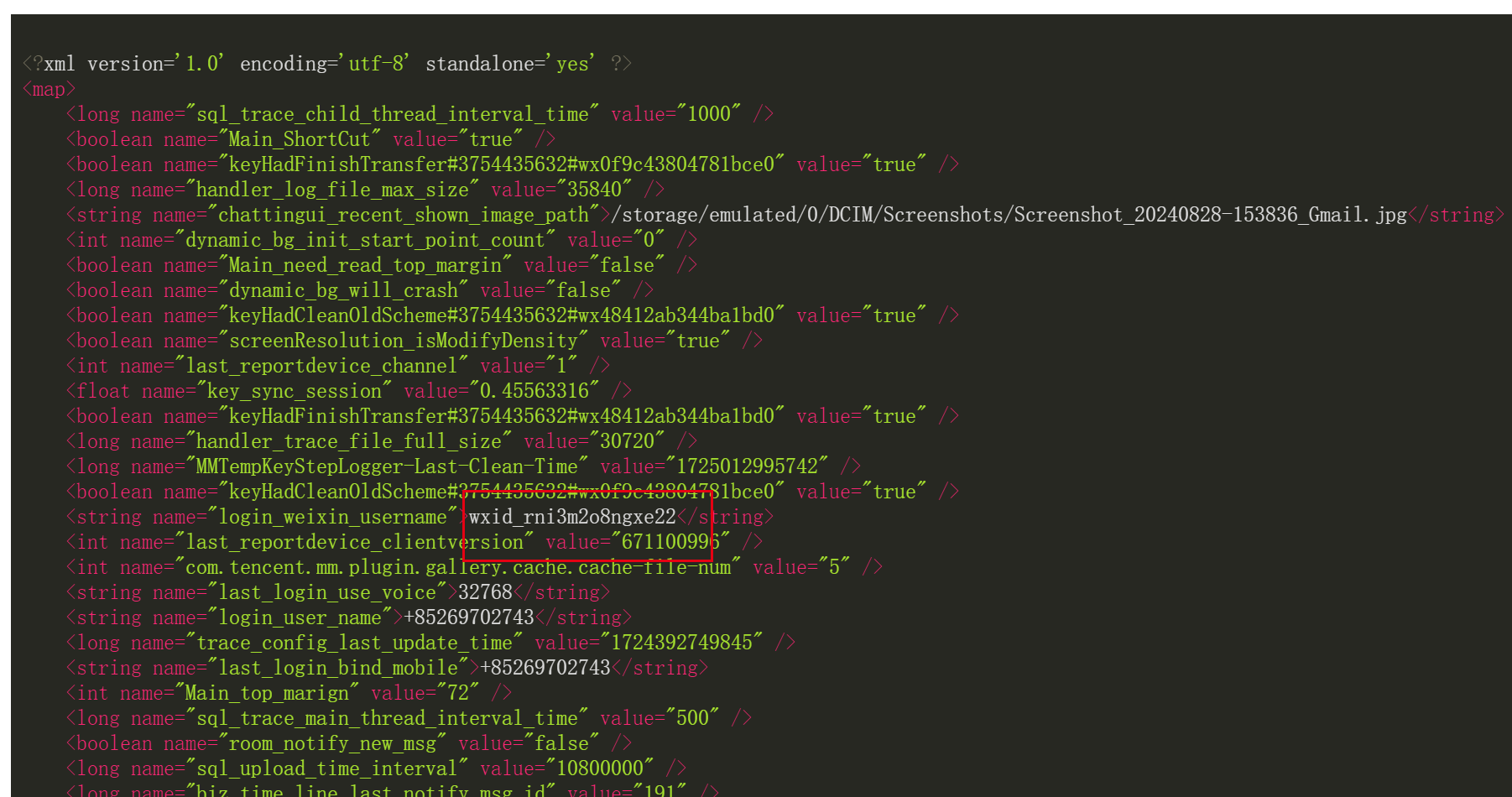

52. [填空题] 参考David_Smartphone_1.zip,根据com.tencent.mm_preferences.xml,David的手机最后登录微信的微信ID是?(3分)

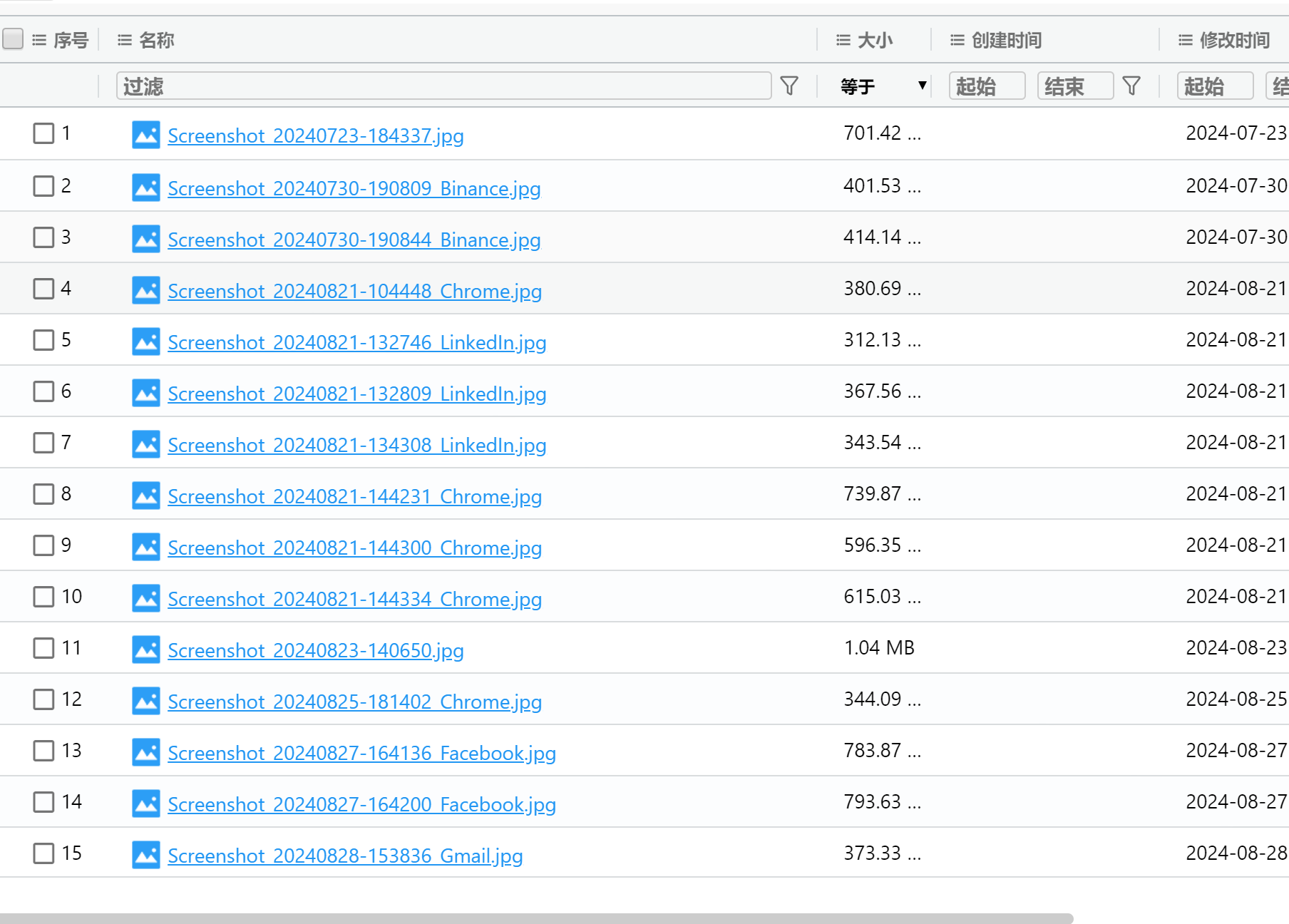

53. [填空题] 参考David_Smartphone_1.zip,请指出哪一张图片是于2024年8月28日利用屏幕截取的。(答案格式:ABC_123.jpg) (3分)

Screenshot_20240828-153836_Gmail.jpg

还是搜索screenshot找截图文件夹

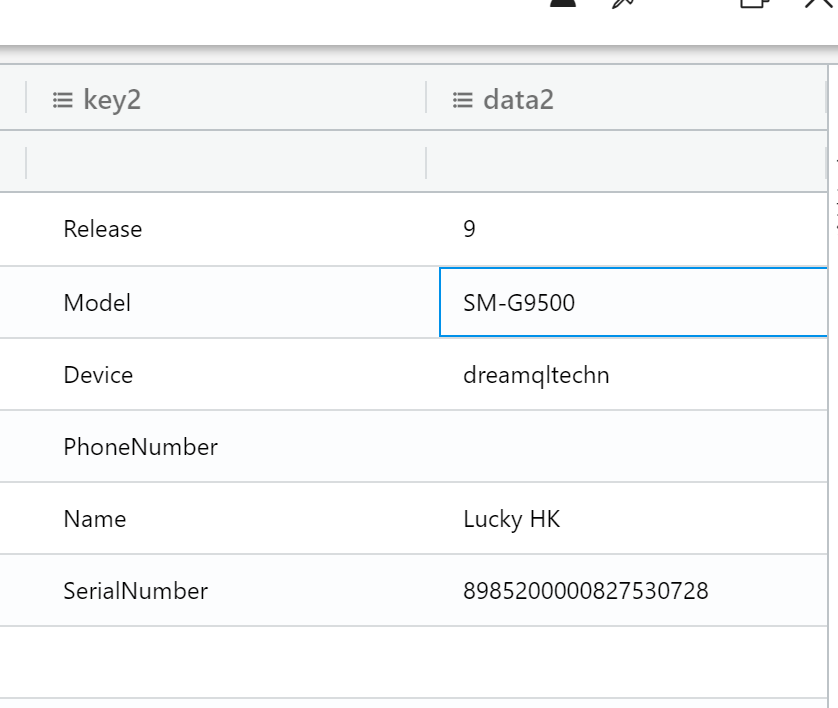

54. [填空题] 参考 David_Smartphone_1.zip,根据Contents.db,David手机的型号(Model)?(答案格式:大写英文字母和符号’-‘ 混合组成) (2分)

找到表system_info

55. [填空题] 参考 David_Smartphone_1.zip的Contents.db,David所使用的手机SIM 卡的序号?(答案格式:只需要用阿拉伯数目字回答) (1分)

上面那个serialnumber就是

56. [填空题] 参考 David_Smartphone_1.zip,David手机安装了应用程序”MetaMask”。根据persist-root中,”MetaMask”钱包内有多少个账号?(3分)

4个,在文件里面搜Account发现Account 1、2、3、 4

57. [单选题] 参考 David_Smartphone_1.zip,根据persist-root中,何时从应用程序”MetaMask”发送虚拟货币至以下地址: 0X10A4F01B80203591CCEE76081A4489AE1CD1281C (3分)

A. 2024-08-11 1249(GMT+8)

B. 2024-08-14 1658 (GMT+8)

C. 2024-08-14 1659 (GMT+8)

D. 2024-08-16 1724 (GMT+8)

搜索地址找到对应时间戳是1723625933421,UTC+8恰好对应B

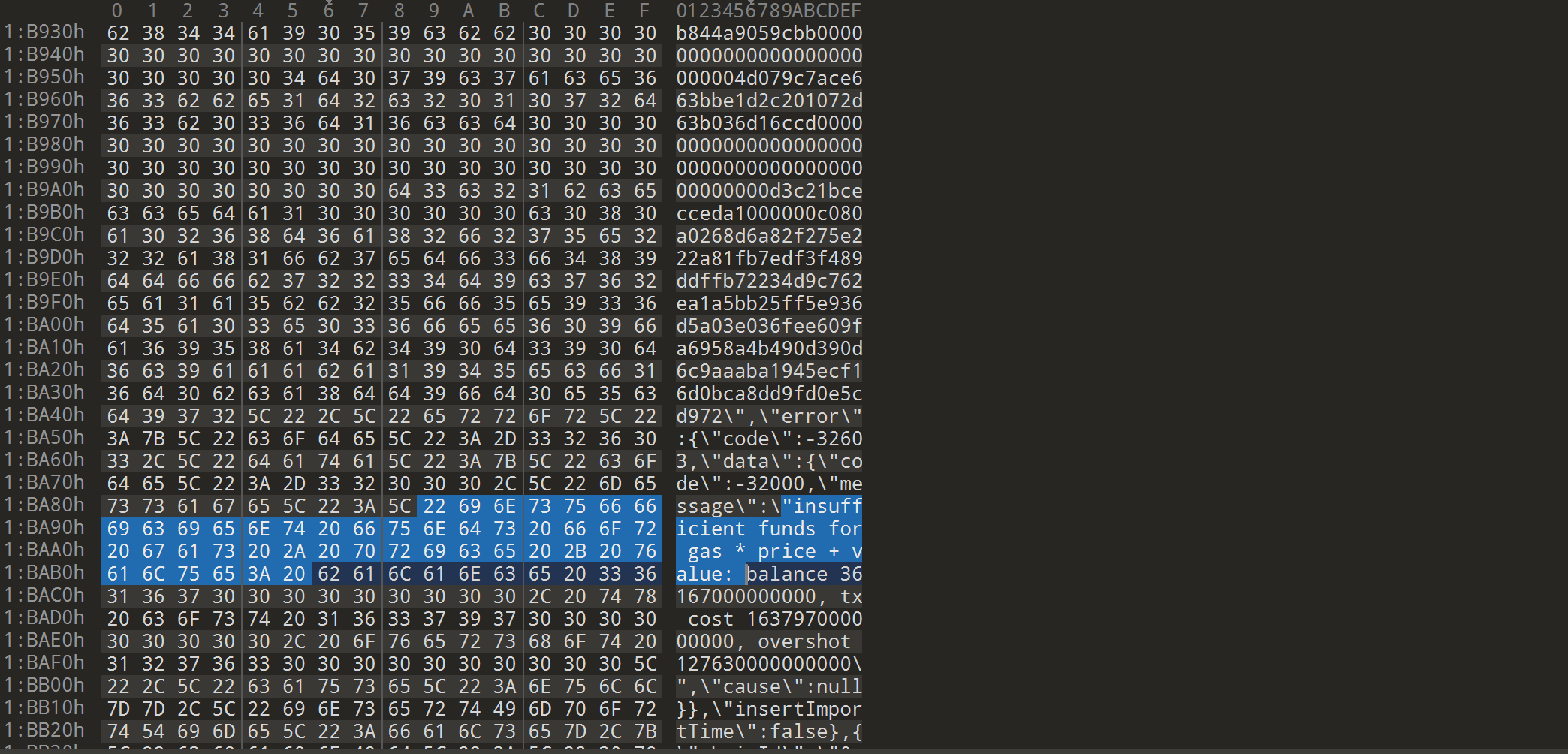

58. [单选题] 参考 David_Smartphone_1.zip,David曾利用手机应用程序”MetaMask”三次发送虚拟货币失败。根据persist-root,发送虚拟货币失败的原因是什麼?(3分)

A. 网络连接问题

B. 应用程序权限被拒

C. 接收地址错误

D. 手续费不足

文件内搜索fail刚好就是三个,对应三次失败。然后每个fail下面都有message

显示余额不足,不足以支付gas燃料和交易本身,也就是说手续费不够咯,因为这个gas燃料是给矿工的。

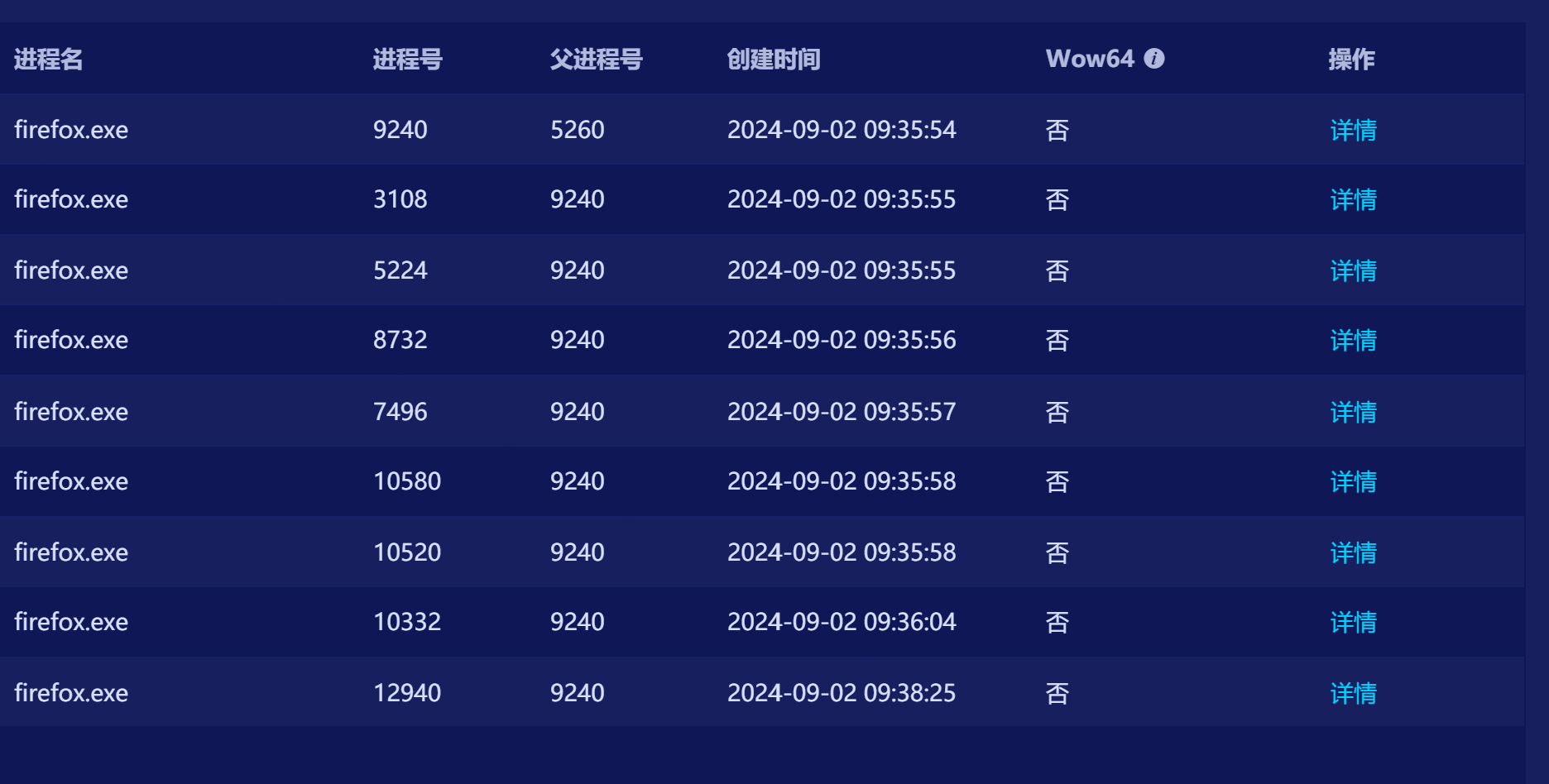

59. [单选题] 你根据易失性(Volatility Level)优先次序,进行内存取证分析David的笔记本电脑。参考RAM_Capture_David_Laptop.RAW,以下哪一个不是程序”firefox.exe”的PID?(2分)

A. 9240

B. 8732

C. 5260

D. 3108

C

这里60~61题vol不太行,时间不够调了,就先跳过,迟一点搞

2025-1-12 12:14更新60~61—————————————————————————————————————————————————————————

MemProcFS:

volatility3:关于符号表:github上面搜volatility,会有现成的符号表给下载的,vol3的符号表压缩包下载好之后直接放在volatility3-develop/volatility3/symbols/这个位置就可以,vol3会自动解压符号表的压缩包的,然后关于其用法总结如下:

1 | Plugins: |

60. [填空题] 参考RAM_Capture_David_Laptop.RAW,汇出PID:724的程序,其哈希值(SHA-256)是?(2分)

这里用MemProcFS挂载内存镜像为文件系统,在pid\724\modules之下找到了lsass.exe,计算得sha256是ffef2a93eb08b26f22ba30994591be11c90a7bc68cd756edd7f9f671e065a52f,貌似不同师傅做出来的有点不一样

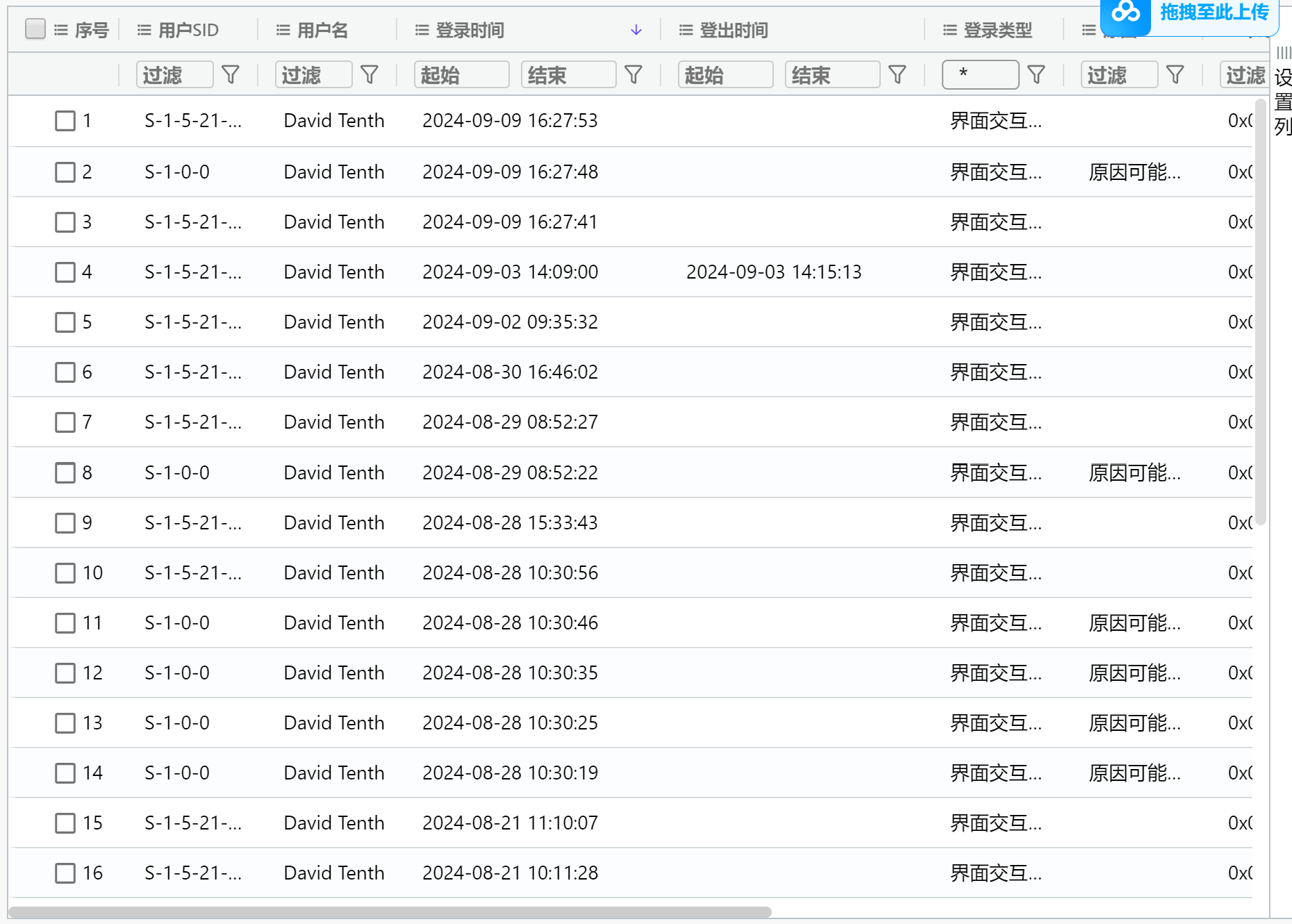

61. [单选题] 参考RAM_Capture_David_Laptop.RAW,哪一个是执行PID:724程序的SID?(1分)

A. S-1-1-0

B. S-1-2-0

C. S-1-5-21-1103701427-1706751984-2965915307-1001

D. S-1-5-21-1103701427-1706751984-2965915307-513

这个用volatility3可以做;

我发现了一个比较不错的办法,对于这种的大的内存,可以采用共享文件夹的办法,这样不会增加虚拟机得负担,又能在虚拟机上直接访问内存,然后把volaitility也复制到共享文件里,就可以跑了,显然选A;

1 | python3 vol.py -f [memory_name.raw] windows.getsids.GetSIDs|grep lsass |

——————————————————————————————————————————————————————————————————————

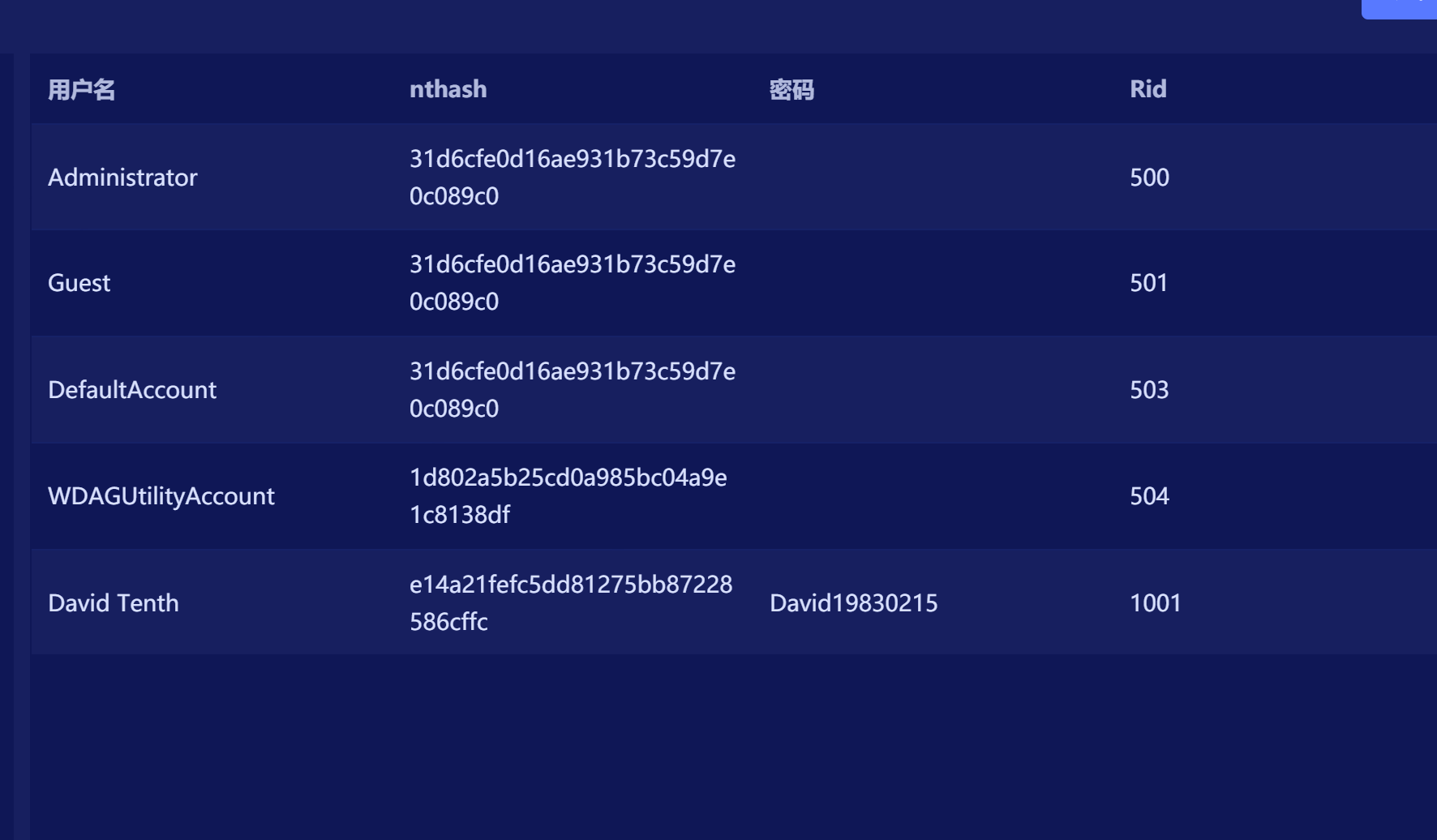

62. [填空题] 参考RAM_Capture_David_Laptop.RAW,账户David Tenth的NT LAN Manager的哈希值(NTLM Hash)?(答案格式:只需使用全部小写及阿拉伯数字回答) (1分)

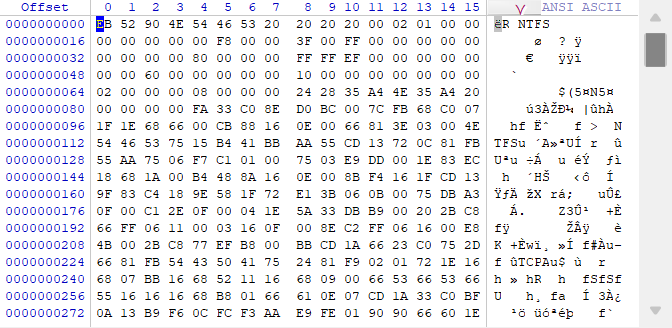

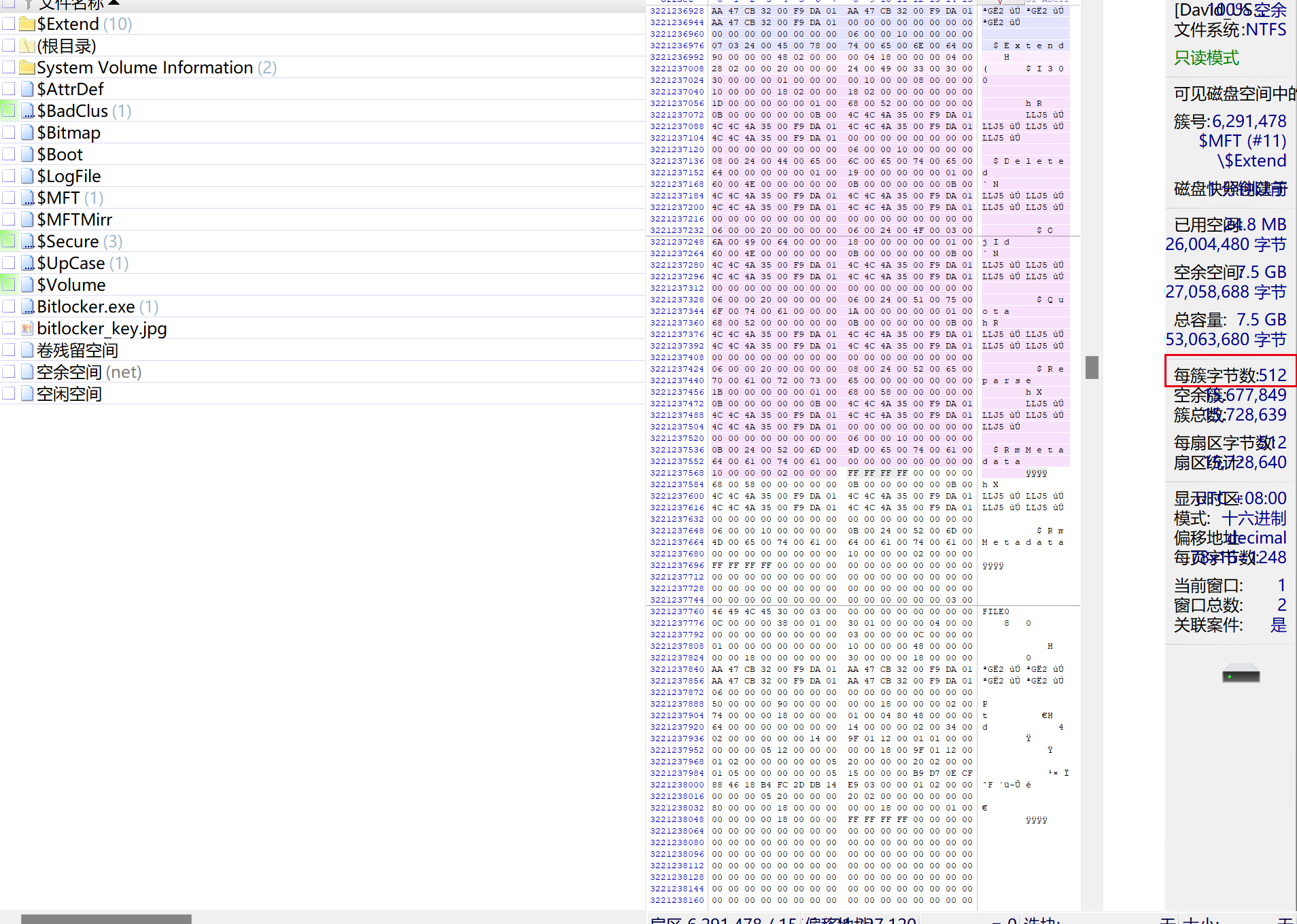

63. [单选题] 在取证中,你发现D盘被BitLocker加密。U盘上可能有一些线索,你对U盘进行了取证。参考David_USB_8GB.e01,David 的U盘文件系统的格式?(2分)

A. NTFS

B. FAT32

C. exFAT

D. ReFS

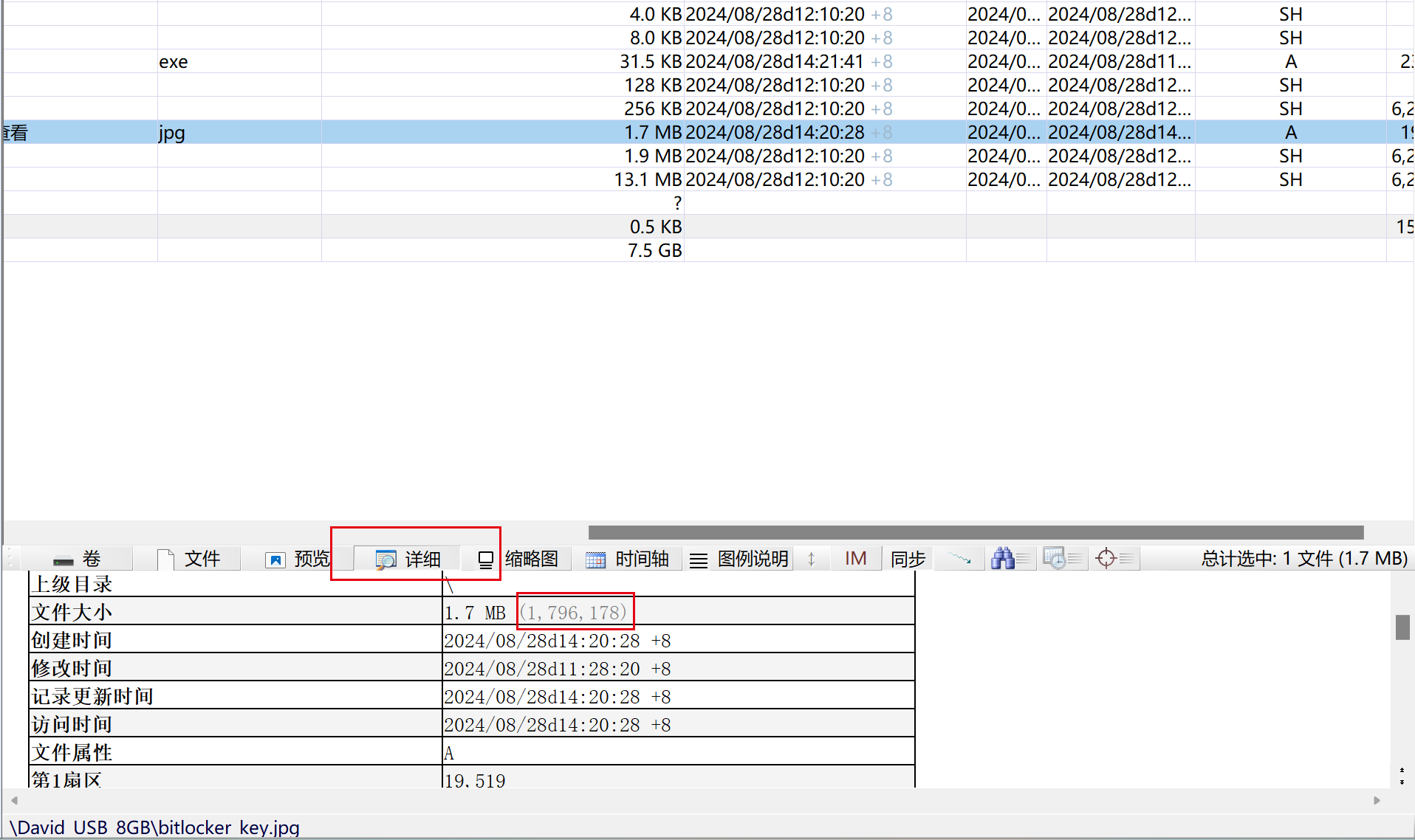

xways一转成磁盘就有(不过参考小谢取证https://mp.weixin.qq.com/s/oaQI66HogOqY_tLEfloRDQ,建议现在查看那里点击案件数据,创建新案件,添加镜像文件,然后这样下一题可以直接看)

64. [单选题] 参考David_USB_8GB.e01,David的U盘文件系统中,每簇(Cluster)定义了多少字节(Byte)?(2分)

A. 128

B. 256

C. 512

D. 1024

C

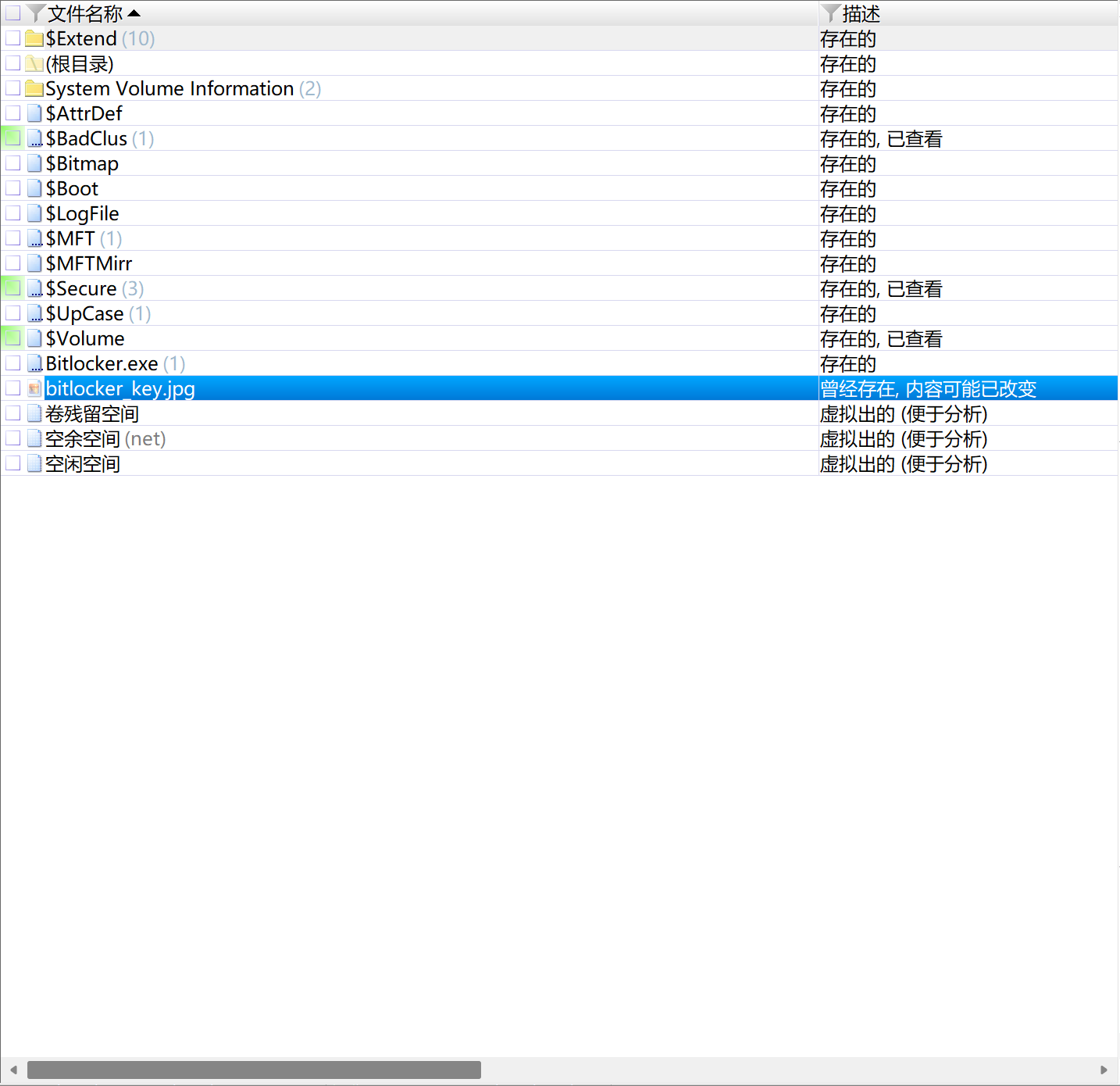

65. [单选题] 参考David_USB_8GB.e01,David的U盘中有多少个已删除的文件?(2分)

A. 1

B. 2

C. 3

D. 4

被删除的直接看这个“描述”就可以,如果是“曾经存在,内容可能改变”这样的,说明已经是删除的了

这里只有一个文件描述是这样的,所以只有一个删除的

66.[单选题] 承上题,参考David_USB_8GB.e01,已删除的文件的运行列表(Run List)的运行偏移量(Run Offset)数量是多少? (2分)

A. 16

B. 32

C. 64

D. 128

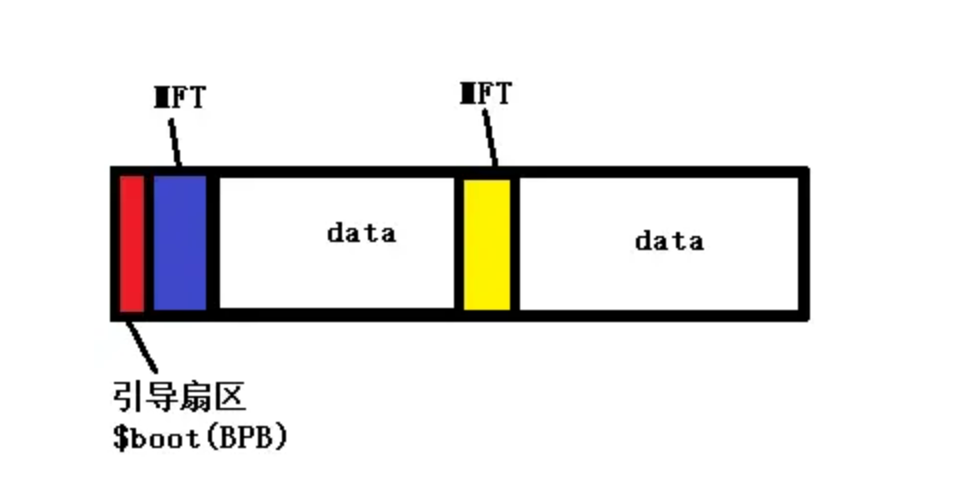

这里总一下和NTFS文件系统和MFT的知识,参考自公众号“小谢取证”,文章链接在前面已经给出:

1.NTFS文件系统的结构

2查看文件对应的MFT记录:

右键文件,导航→转至文件记录

MFT簇的结构:

MFT文件记录头+属性列表

MFT文件记录头:

签名:46 49 4C 45 对应FILE标识

第2122字节,对应第一个属性偏移24字节,flags

第23

属性列表:

每个属性由属性头和属性体构成,属性头的第一个字节表明属性类型。

可以用xways的模板管理器选择NTFS显示MFT结构

常见的属性类型有0x10,0x30和0x80以及0xB0,分别是标准属性,文件名属性,数据属性,位图属性;

常驻属性和非常驻属性:一般而言,文件的属性值小于1KB时,其贮存在MFT之内,这称之为常驻属性,如果属性值大于1KB则贮存在MFT之外,用一个指针指向MFT文件记录之外的一个外部簇,形成B+树结构,不贮存在MFT的属性叫做非常驻属性。常驻属性和非常驻属性的判断方法看属性的第九个直接00表示常驻属性,01表示非常驻属性;

RunList:用于描述文件或数据属性在磁盘上的存储位置和大小。具体来说,Run List记录了一个或多个数据流的起始簇号(Starting Cluster Number,SCN)和每个数据流的长度(即占用的簇数),这些信息对于定位和访问文件或数据属性的实际存储位置至关重要。

RunListOffset:指示了RunList的在属性之内的相对于属性记录第一个字节的偏移位置。在第0x21-0x22,常用的值为0x40

根据问题,找到非常驻属性的第32个字节,值为40,所以转十进制是64

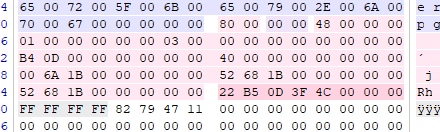

67.[单选题] 承上题,参考David_USB_8GB.e01,已删除文件的第一个运行的十六进制值(低端字节序 Little-Endian)是多少? (3分)

A. 0x4C3F0DB522

B. 0x4C3F0D22B5

C. 0x224C3F0DB5

D. 0x3F4C0DB522

RunList解析:RunList记录了多个数据流的大小和起始簇号:

规则如下:数据流记录(运行)=1Byte(高位表示起始簇号长度,低位表示簇大小的长度)+簇大小+起始簇号,注意都是后两者都是小段字节序;

对于这个,其簇号长度2,簇大小长度2,所以簇大小为DB5=3509,起始簇号为4C3F=19519,第一个运行总体的小端字节序是4C3F0DB522,选A

68.[填空题] 承上题,参考David_USB_8GB.e01,已删除的文件的实际大小(单位:字节 Byte)是多少? 答案格式:只需使用阿拉伯数字回答 (2分)

看文件的详细信息

69.[填空题] 承上题,参考David_USB_8GB.e01,已删除文件的第一个运行偏移量(Run Offset)是多少? (答案格式:只需使用阿拉伯数字回答) (2分)

70[单选题] 承上题,参考David_USB_8GB.e01,已删除的文件的第一个运行的簇运行长度(Run Length)是多少? (2分)

A. 2408

B. 3509

C. 3128

D. 4021

这两题上面都说过了,19519和3509

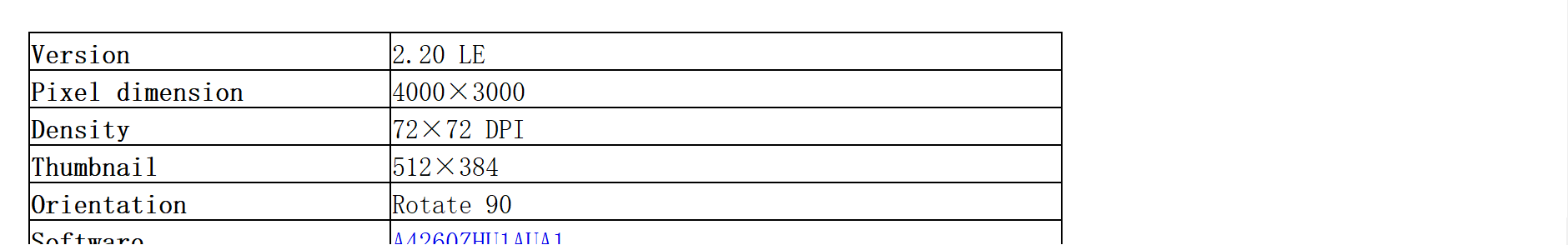

71.[单选题] 承上题,参考David_USB_8GB.e01,已删除文件的图像文件像素值(Pixel)是多少? (2分)

A. 1000 x 2000

B. 2000 x 3000

C. 3000 x 4000

D. 4000 x 5000

同68,详细信息

72.[单选题] 承上题,参考David_USB_8GB.e01,已删除图像文件是用哪个品牌和型号的手机拍摄? (2分)

A. SAMSUNG SM-A425

B. SAMSUNG SM-A4580

C. SAMSUNG SM-A4260

D. SAMSUNG SM-A5G

下面73~79恶意程序部分没时间,因为本来不是很会,等有时间了再细细的复现

73.在U盘中,你还发现了一个exe文件,但它被锁定,可能需要进行反编译以便进一步检查。参考David_USB_8GB.e01,使用x64dbg的字符串搜索(String Search)功能,在Bitlocker.exe中查找哪个字符串最有可能与显示的登录状态有关? (1分)

74.承上題,当找到控制登录成功的逻辑代码时,如何修改汇编代码(Assembly Code)来绕过检查,达到任意输入,都成功登录的效果? (2分)

75.参考David_USB_8GB.e01,Bitlocker.exe的正确用户登录名称是? (1分)

76.参考David_USB_8GB.e01,Bitlocker.exe的正确登录密码是? (2分)

77.参考David_USB_8GB.e01,当Bitlocker.exe程序尝试显示登录结果(成功或失败)时,使用了哪一种途径来决定显示的消息? (2分)

78.参考David_USB_8GB.e01,决定能否解密Bitlocker Key 的字节的内存偏移量(Memory Offset)(相对于基址”bitlocker.exe”)是什么? (3分)

79.参考David_USB_8GB.e01,决定能否解密Bitlocker Key 的内存偏移量(Memory Offset)后,应该如何利用它来进行解密? (2分)

A. 将该偏移量处的值改为 1 (true),以启用解密过程

B. 将该偏移量处的值改为 0 (false),以重新初始化加密过程

C. 将该偏移量的内容保存到档中以作解密过程中的key

D. 清空该偏移量的内存并强制退出程序

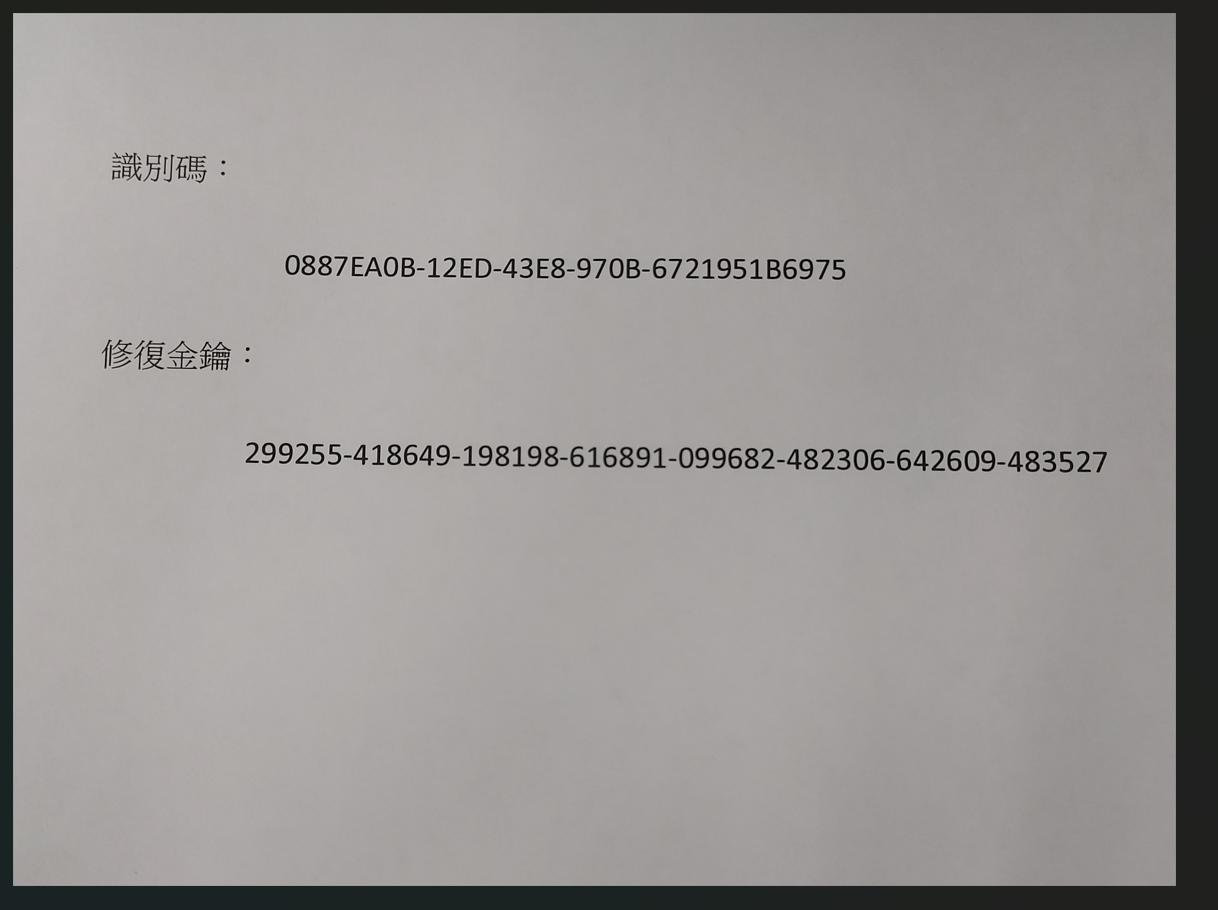

80. [单选题] 参考David_USB_8GB.e01,解密后的Bitlocker Key是?(3分)

A. 299255-418649-198198-616891-099682-482306-642609-483527

B. 745823-918273-564738-290183-475920-182736-594827-162839

C. 539823-847291-094857-194756-382910-472918-482937-120984

D. 829384-192837-475910-298374-019283-847362-564738-293847

A

65题就有bitlocker密钥的图片,打开是A

81. [单选题] 到目前为止,你已经获得了BitLocker密钥以解密D盤,通过对David笔记本电脑D盤的分析,并发现了一些重要信息。你现在将继续调查未加密的C盤。 参考David_Laptop_64GB.e01,分区格式(Partition)是?(2分)

A. MBR

B. GPT

C. RAW

用diskpart.exe的list disk可以看到就是GPT

82. [单选题] 参考David_Laptop_64GB.e01,該e01 成功提取的日期和时间是? (2分)

A. 2024-09-05 15:55:28

B. 2024-09-02 11:52:31

C. 2024-09-03 14:37:28

D. 2024-09-03 12:16:49

83. [填空题] 参考David_Laptop_64GB.e01,最后登录的用户是谁?(答案格式:大写英文字母,小写英文字母和空格混合组成,例如:Tom Hanks) (2分)

David Tenth

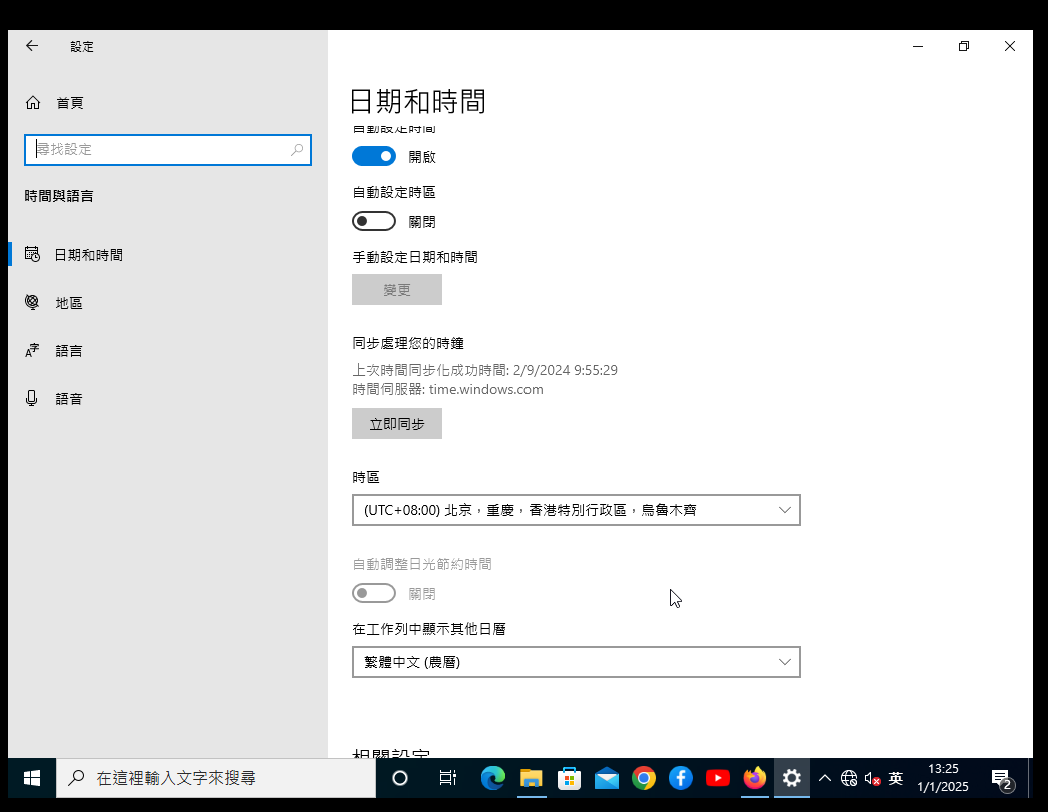

84. [单选题] 参考David_Laptop_64GB.e01,用户配置的时区是?(2分)

A. Australian Central Time

B. China Standard Time

C. New Zealand Standard Time

D. Nepal Time

B

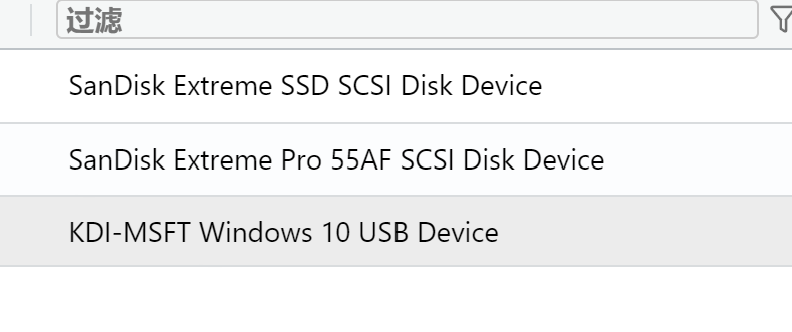

85. [单选题] 参考David_Laptop_64GB.e01,David的笔记本电脑曾經连接了多少个设备?(2分)

A. 1

B. 2

C. 3

D. 4

usb连接有三个

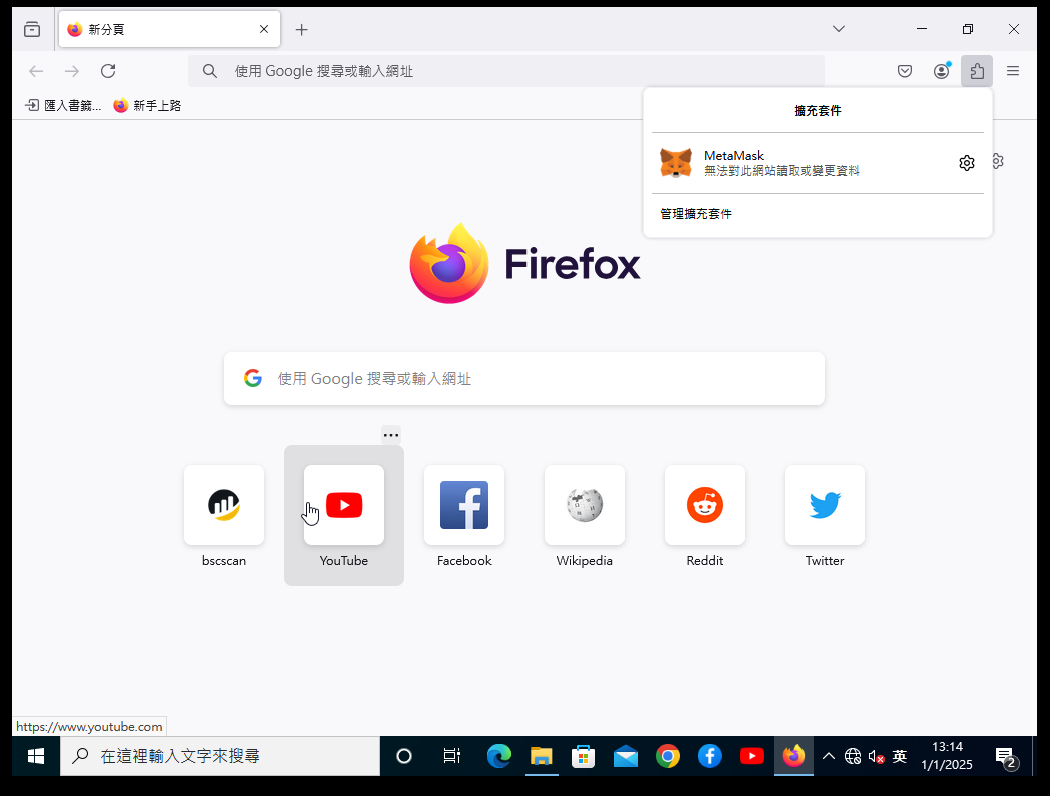

86. [填空题] 参考David_Laptop_64GB.e01,David的笔记本电脑上的Firefox浏览器安装了哪些扩展工具?(答案格式:请以大寫英文字母作答,无须留空白位) (2分)

METAMASK

直接仿真后打开firefox看

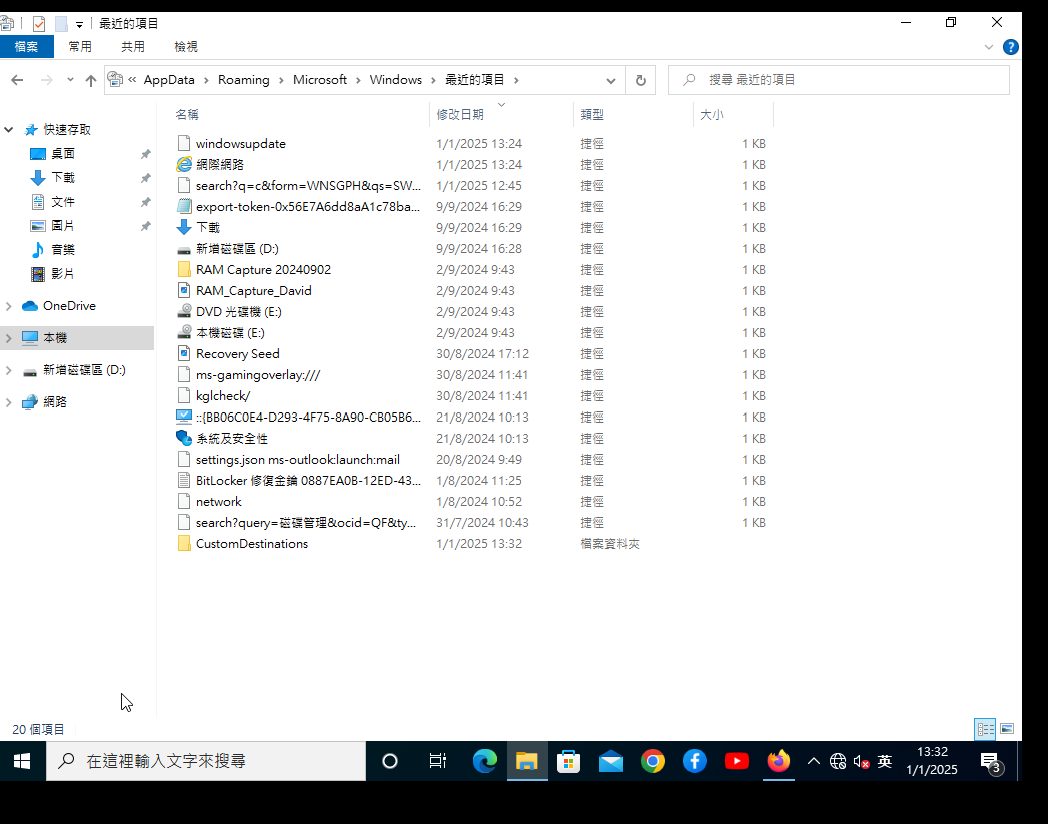

87. [单选题] 参考David_Laptop_64GB.e01,根据用户配置文件中的.lnk文件,最后访问的文件名称是?(2分)

A. 下載

B. export-token

C. RAM_Capture_DaviD

D. 本機磁碟(E) (2)

B

88. [单选题] 参考David_Laptop_64GB.e01,David的笔记本电脑曾經连接了多少个不同的Wi-Fi? (2分)

A. 1

B. 2

C. 3

D. 4

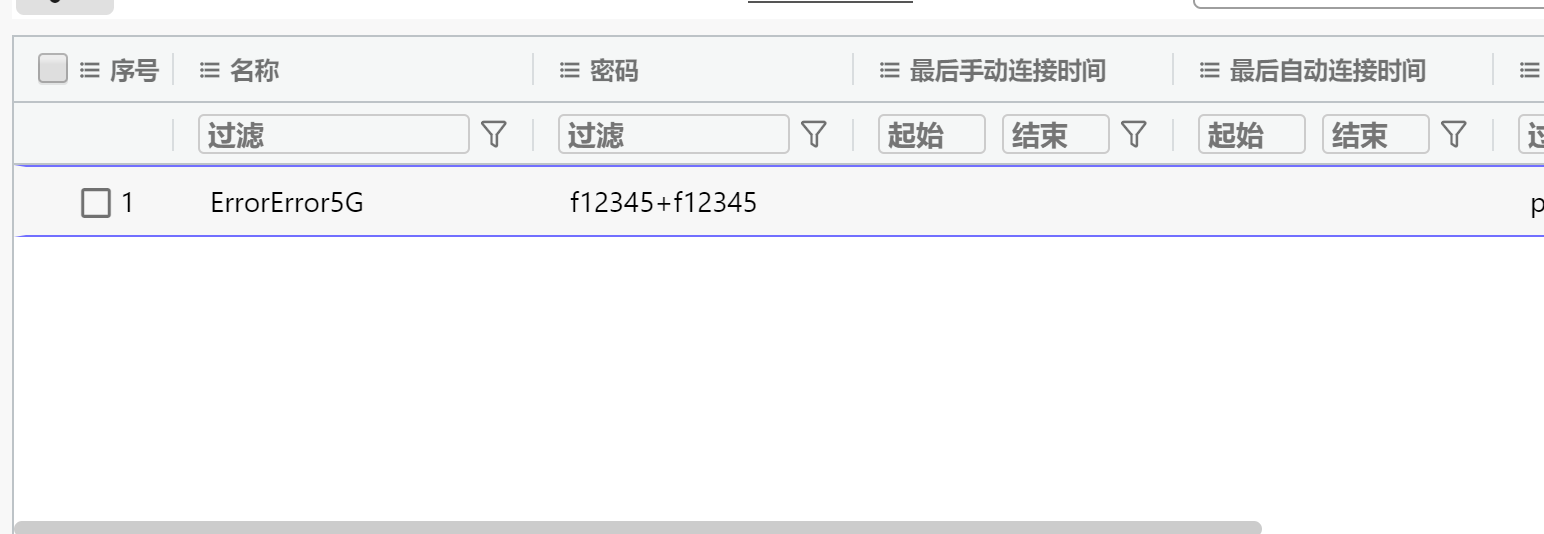

A

89. [填空题] 承上题,参考David_Laptop_64GB.e01,该Wi-Fi网络的名称(SSID)是?(答案格式:大写英文字母和小写英文字母混合组成) (2分)

ErrorError5G,ssid==wifi名称

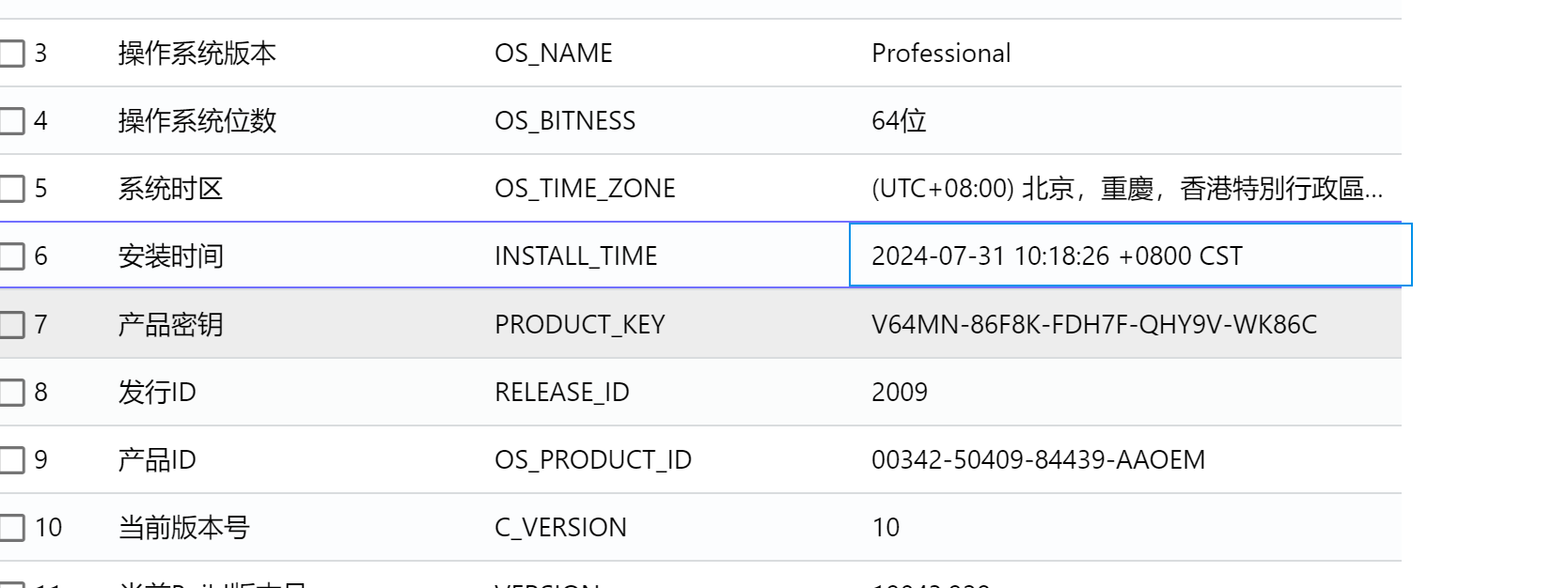

90. [单选题] 参考David_Laptop_64GB.e0,该电脑的Windows操作系统的安装日期是什么?(2分)

A. 2024-07-31 09:55:37 UTC+8

B. 2024-08-01 13:10:15 UTC+8

C. 2024-07-31 10:18:26 UTC+8

D. 2024-08-01 14:43:55 UTC+8

C. 2024-07-31 10:18:26 UTC+8

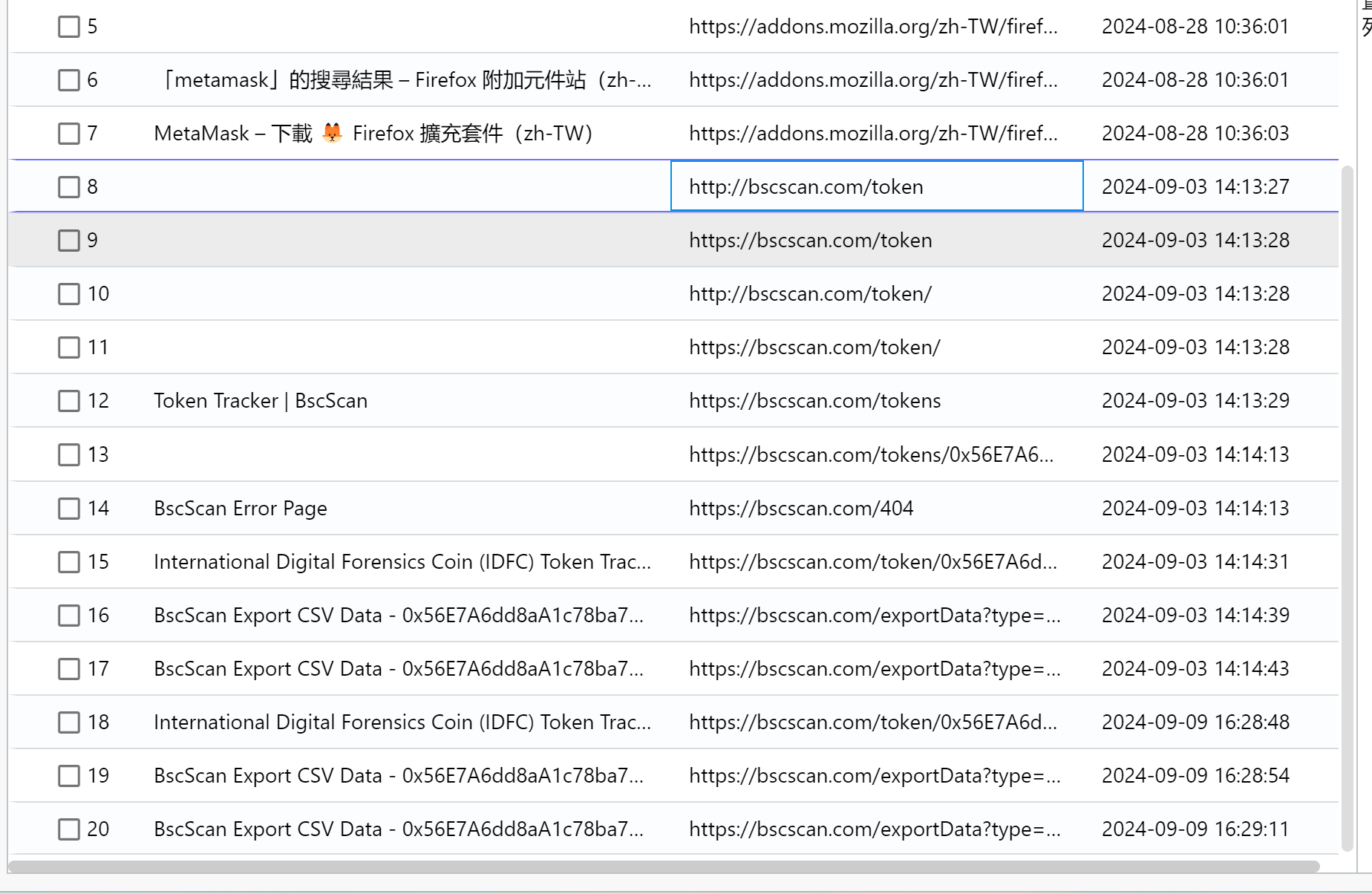

91. [单选题] 通过对David 笔记本电脑的电子数据取证和痕迹分析,你了解到David是一名cryptocurrency专家。(假設虚拟貨幣International Digital Forensics Coin (IDFC)面值是每1個IDFC等如1-HKD IDFC Token Address: 0x56E7A6dd8aA1c78ba77944C94c43054978E89b7b 區塊鏈: Binance Smart Chain) 下列那个网站能够找到区块链:Binance Smart Chain的交易记录?(1分)

91. [单选题] 通过对David 笔记本电脑的电子数据取证和痕迹分析,你了解到David是一名cryptocurrency专家。(假設虚拟貨幣International Digital Forensics Coin (IDFC)面值是每1個IDFC等如1-HKD IDFC Token Address: 0x56E7A6dd8aA1c78ba77944C94c43054978E89b7b 區塊鏈: Binance Smart Chain) 下列那个网站能够找到区块链:Binance Smart Chain的交易记录?(1分)

A. binance.com

B. bscscan.com

C. etherscan.io

D. blockchain.com

前面有提到firefox装了metamask所以直接看firefox浏览器记录发现有B

92. [单选题] 参考Emma_Mobile.zip中的微信聊天记录分析,Emma用什么方法盜取David的IDFC?(1分)

A. Emma经Clara盗取了David虚拟货币钱包的私匙(Private Key)

B. Emma经Clara盗取了David虚拟货币钱包的公匙(Public Key)

C. Emma经Clara盗取了David虚拟货币钱包的回复匙(Recovery seed)

D. Emma盗取了David电话

C

93. [单选题] 根据David,Emma及Clara的微信对话,David在什么日期时间发现IDFC被盗?(1分)

A. 2024-8-22 18:06

B. 2024-8-28 09:14

C. 2024-8-28 09:57

D. 2024-8-29 15:52

B

94. [单选题] 参考Emma_Mobile.zip中的微信对话分析,Emma为什么盜取David的IDFC?(1分)

A. Emma为了买名贵手表

B. Emma为了赌钱

C. Emma为了炒卖虚拟货币

D. Emma为了还财务公司的欠债

D

95. [单选题] 参考David_Laptop_64GB.e01及David,Emma及Clara的微信对话,分析IDFC的交易记录,Emma盜取了David虚拟货币钱包内哪个地址的IDFC? (2分)

95. [单选题] 参考David_Laptop_64GB.e01及David,Emma及Clara的微信对话,分析IDFC的交易记录,Emma盜取了David虚拟货币钱包内哪个地址的IDFC? (2分)

A. 0x10a4f01b80203591ccee76081a4489ae1cd1281c

B. 0x152c90200be61a540875f2a752c328bd19dbfb87

C. 0x59eb2c55eefdd4d8af2886c9fd8fc6f465c3e220

D. 0x70544880875fe907cee383873ca58da23378caa5

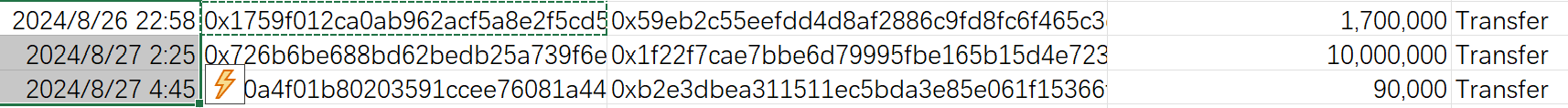

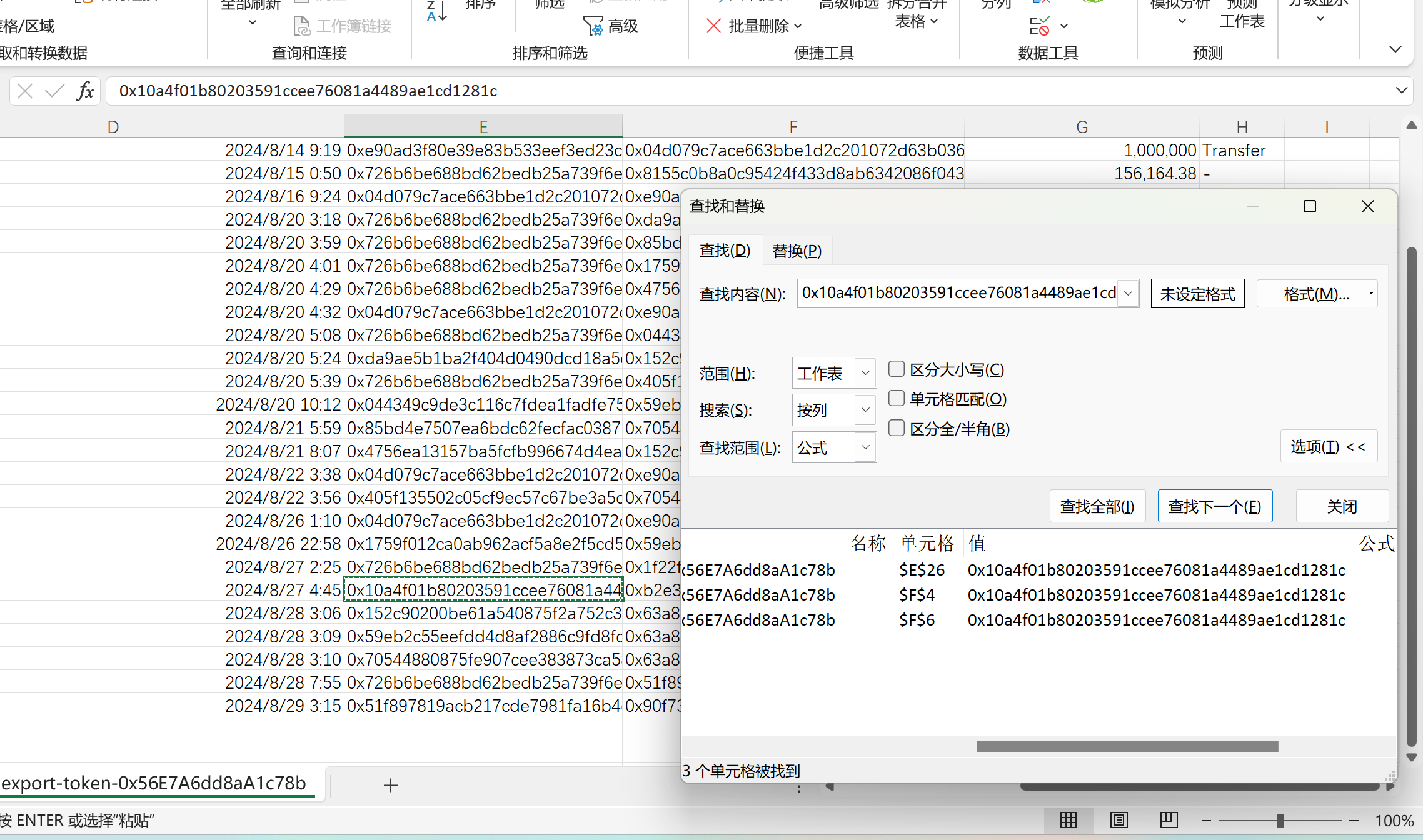

交易纪录是在D盘export-token的csv

首先分析聊天记录发现recover seed被emma知道是08-26中午14时左右,发现钱包被偷是在08-28早上9时一刻左右;

在csv里面筛选,注意csv时UTC时间,要+8h

有三条,但是根据被偷之前David的余额,排除中间;

17开头的地址在表中出现过不止一次,排除;

答案为第三条,A

96. [单选题] 根据David,Emma及Clara的微信对话及IDFC的交易记录作分析,Emma总共盗取了David多少IDFC?(2分)

A. 90,000 IDFC

B. 170,000 IDFC

C. 9,300,000 IDFC

D. 9,390,000 IDFC

A

97. [多选题] 根据Emma及Clara的微信对话,下列哪些地址是由相同的恢复短语(Recovery Seed)所生成?(3分)

A. 0x10a4f01b80203591ccee76081a4489ae1cd1281c

B. 0x152c90200be61a540875f2a752c328bd19dbfb87

C. 0x59eb2c55eefdd4d8af2886c9fd8fc6f465c3e220

D. 0x63a8ba1df0404ee41f7c6af8efd2f54006f32042

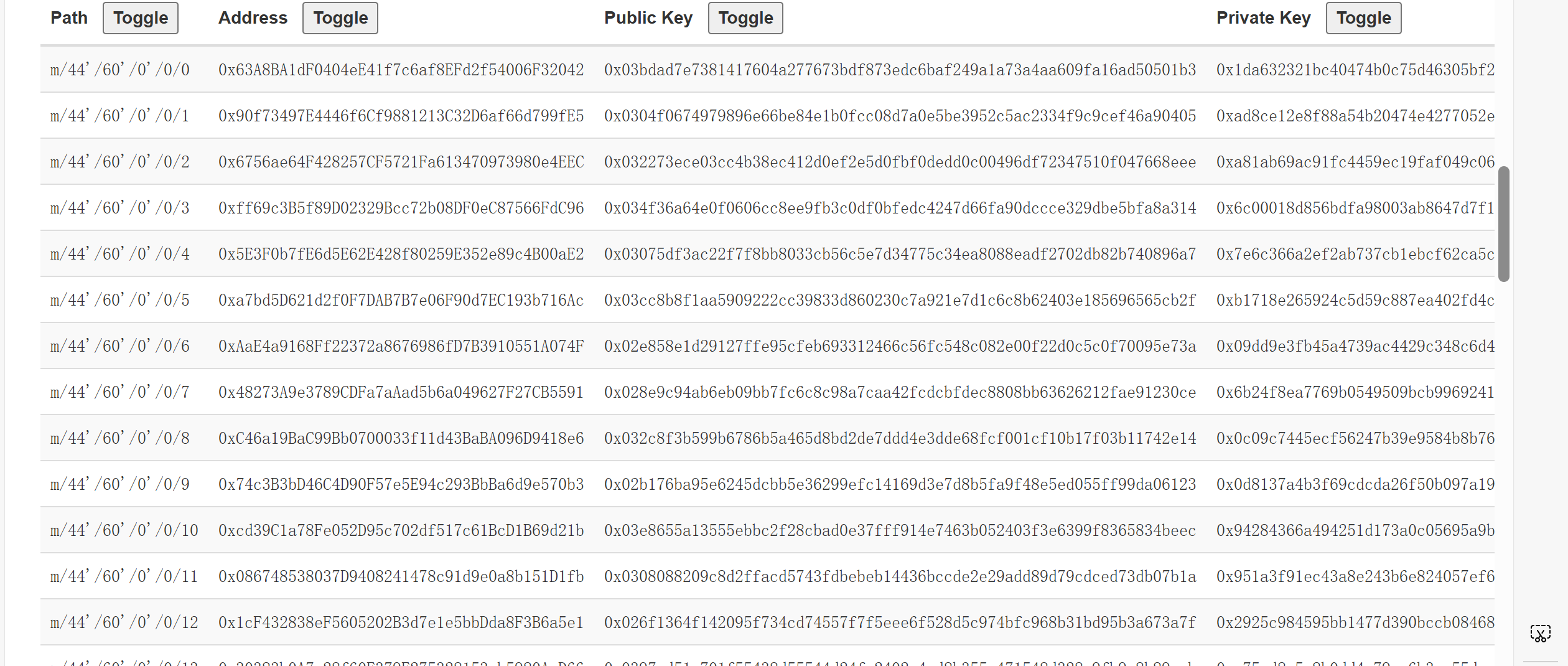

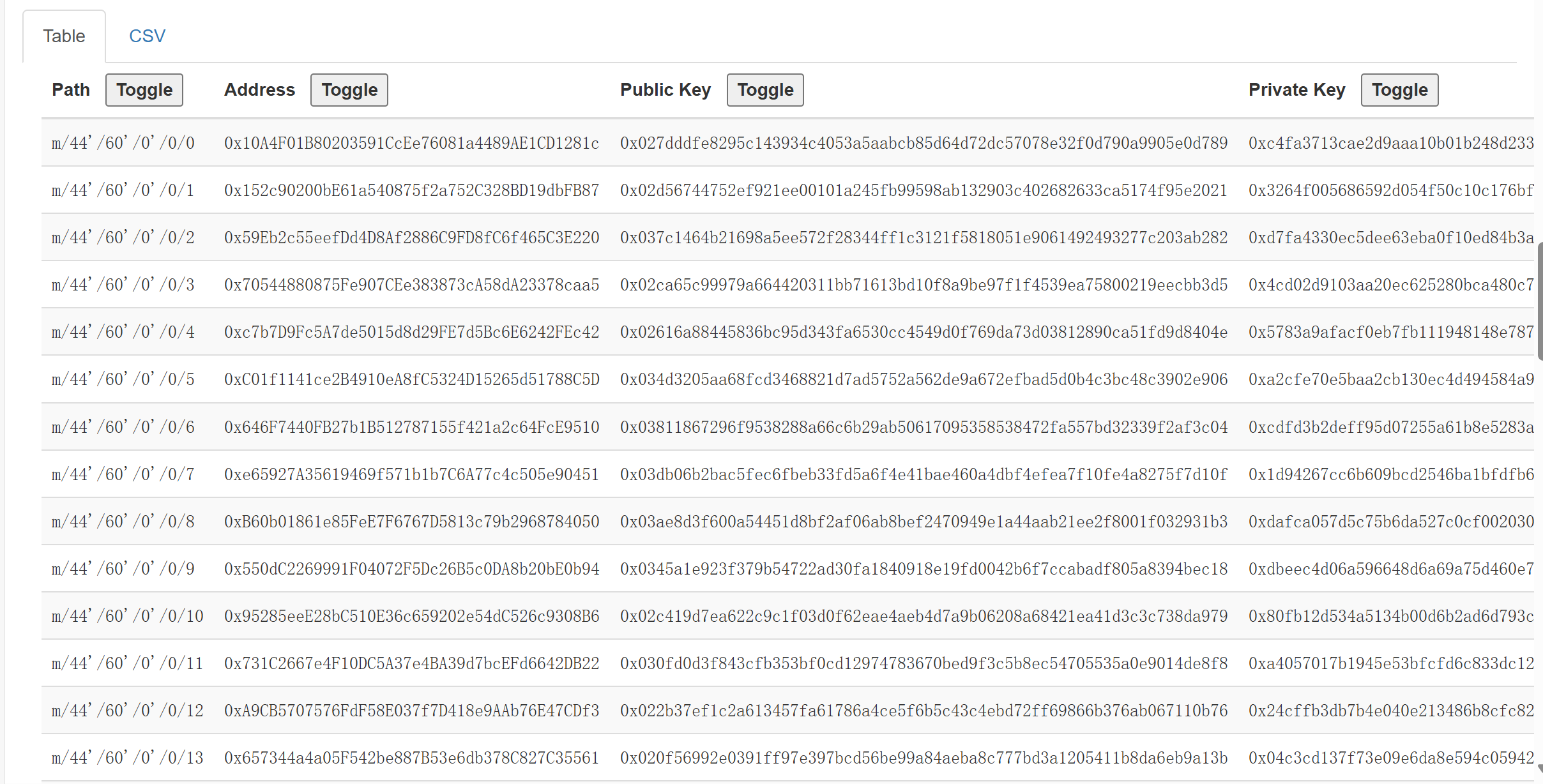

BIP-39:BIP-39(Bitcoin Improvement Proposal 39)是一个针对加密货币钱包的标准,定义了如何使用一组助记词(也叫助记词种子)来生成一个可以恢复的私钥。这个标准规定了如何从助记词生成一个加密钱包的私钥,并且支持基于这些私钥衍生出钱包中的多个地址。

在我们知道recover seed的情况下可以从recover seed→私钥→地址,用这个网站:BIP39 - Mnemonic Code

ABC

98. [单选题] 根据IDFC的交易记录作分析,总共有多少次IDFC交易流入地址0x10a4f01b80203591ccee76081a4489ae1cd1281c?(1分)

A. 0

B. 1

C. 2

D. 3

这个地址在to也就是F列出现过两次,所以是转入两次,C

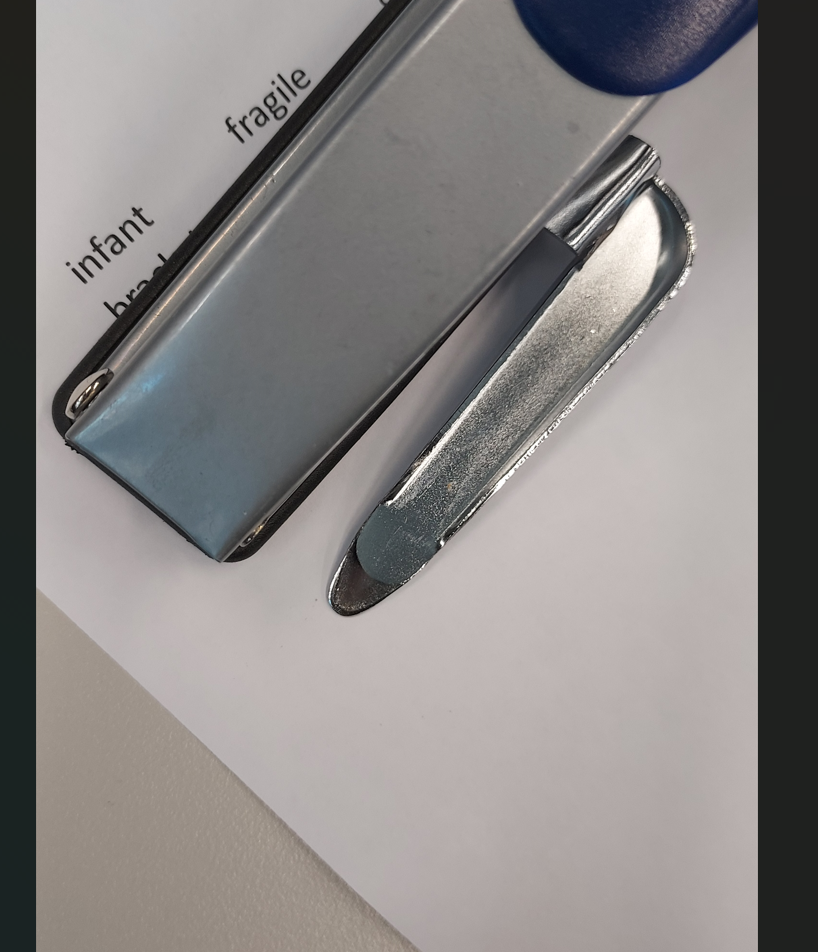

99. [单选题] 参考David_Laptop_64GB.e01,在David计算机的D盘内有一张图片,根据图片上的信息,找出David另一个虚拟货币钱包的恢复短语(2)(Recovery Seed),下列哪一个单词是在此恢复短语(2)(Recovery Seed)内?(3分)

A. fall

B. bread

C. brain

D. dove

D

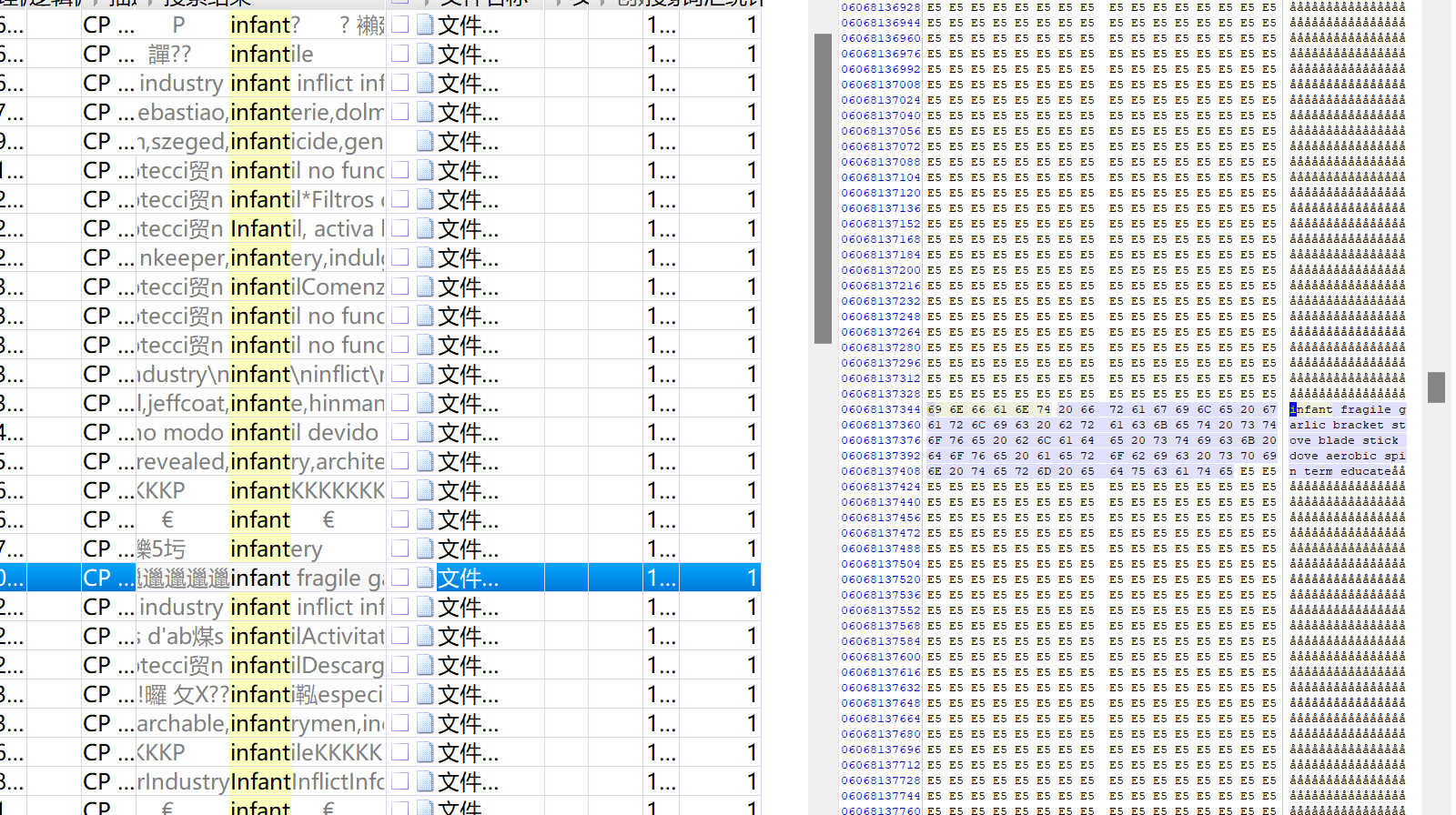

在D盘只能找到这些

以可以看见的两个词为线索,用xways在内存镜像里同步搜索,最后能搜出来剩余的助记词

infant fragile garlic bracket stove blade stick dove aerobic spin term educate

100. [多选题] 承上题,参考David_Laptop_64GB.e01,在IDFC的交易记录中,下列哪些地址由上述恢复短语(2)(Recovery Seed)所生成?(2分)

A. 0xb2e3dbea311511ec5bda3e85e061f15366f888a6

B. 0xe90ad3f80e39e83b533eef3ed23c641ec51089c6

C. 0x90f73497E4446f6Cf9881213C32D6af66d799fE5

D. 0x63a8ba1df0404ee41f7c6af8efd2f54006f32042

CD

同97,用助记词计算地址得到结果